Zero Trust Network چیست؟

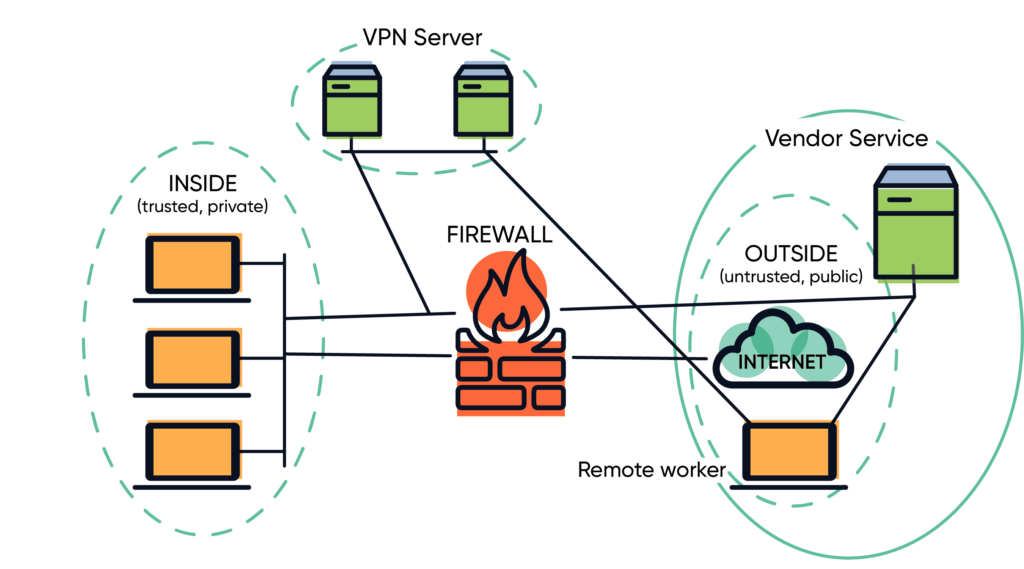

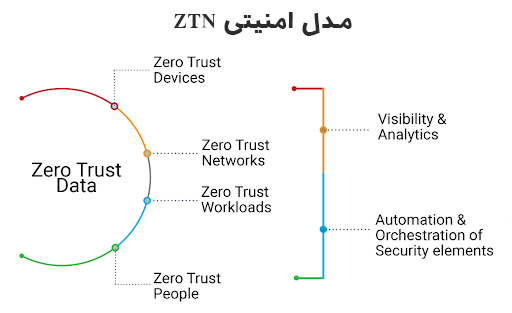

شبکه ZTN یا Zero Trust Network همانگونه که مشخص است به شبکه ای که در آن اعتماد رو به صفر است گفته میشود. دراین مدل هیچ یک از کاربران ، ماشین ها و دستگاههایی که، چه در داخل یا خارج از شبکه هستند و میخواهند به منابع دسترسی پیدا کنند، باید فرآیندهای احراز هویت دقیق را طی کنند و دسترسی آنها به صورت کاملا محدود و تنها بر حسب نیاز تعریف خواهد شد.

ZTN (Zero Trust Network) رویکردی نوین برای امنیت سایبری

در عصر دیجیتال، تهدیدات سایبری به یکی از بزرگترین چالشهای سازمانها تبدیل شدهاند. با افزایش پیچیدگی و تعداد حملات سایبری، مدلهای سنتی امنیت شبکه قادر به پاسخگویی مناسب به این تهدیدات نیستند. یکی از رویکردهای نوین و موثر برای مقابله با این تهدیدات، شبکه با اعتماد صفر Zero Trust Network یا( ZTN ) است. این مقاله به بررسی اصول، مزایا، چالشها و کاربردهای شبکه ZTN میپردازد.

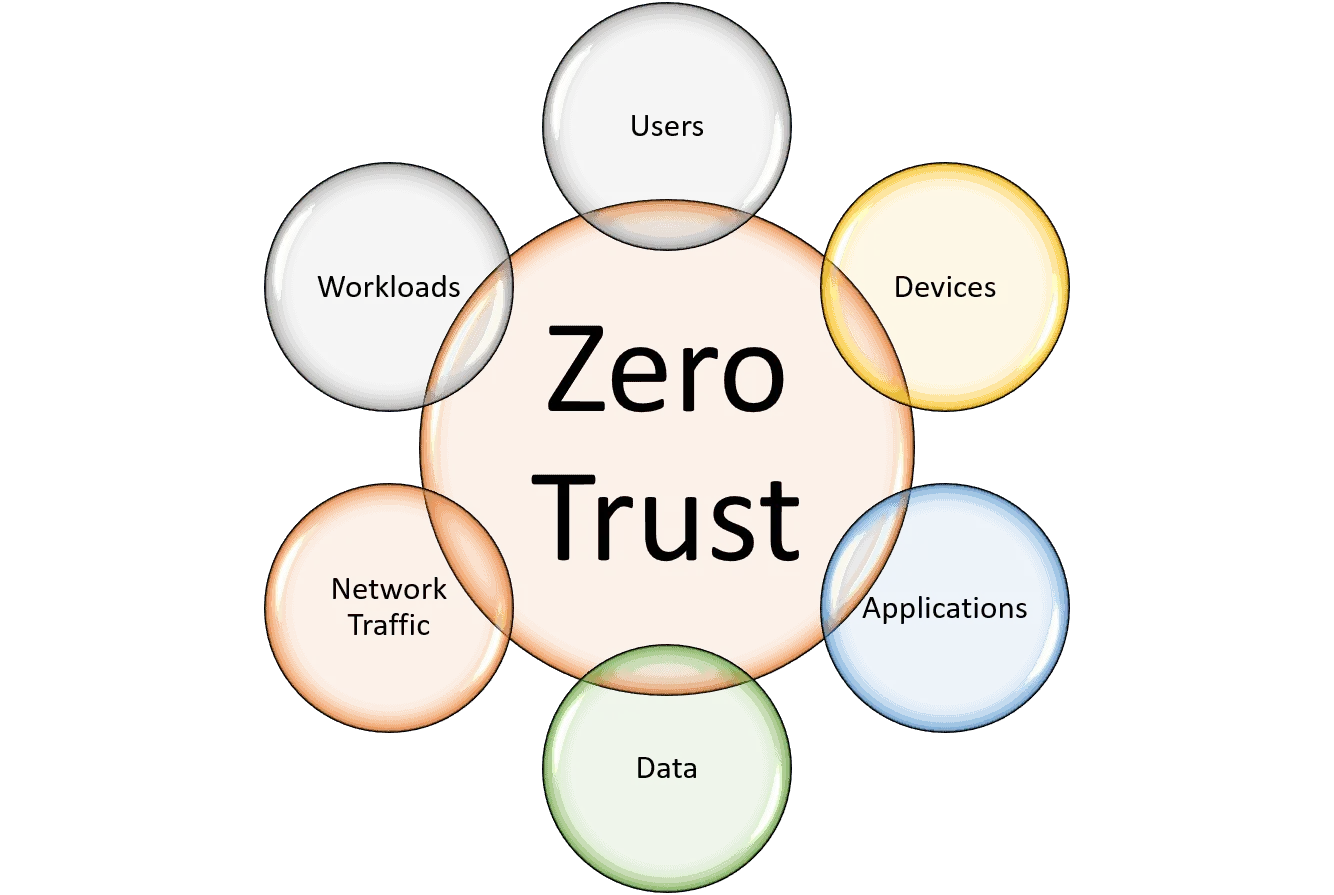

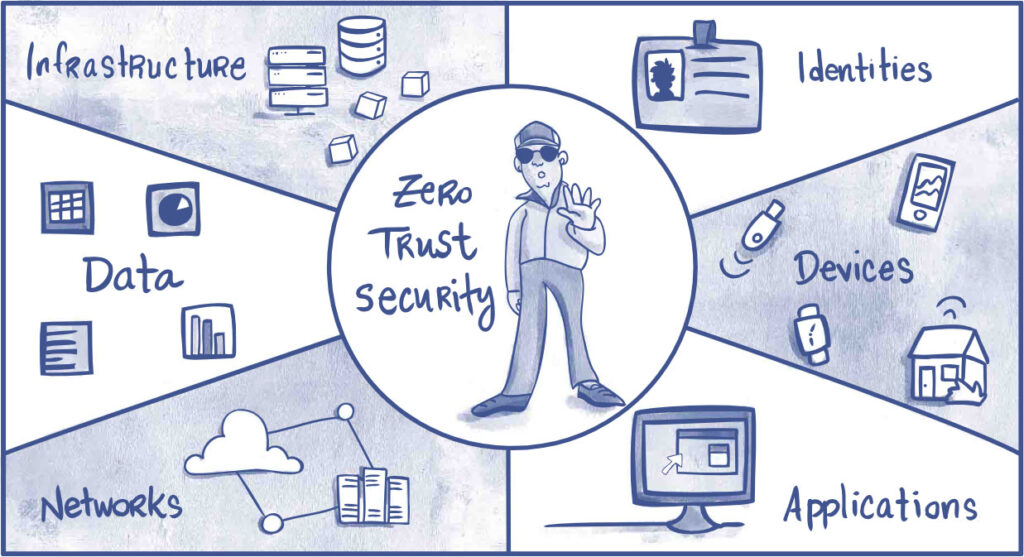

اصول شبکه ZTN

مدل ZTN بر اساس اصل “هرگز اعتماد نکن، همیشه تأیید کن” عمل میکند. این رویکرد بر این مبنا است که هیچ کاربر یا دستگاهی به طور پیشفرض مورد اعتماد نیست و هر دسترسی باید به طور مداوم تأیید شود. اصول اصلی این مدل عبارتند از:

تأیید مستمر:

در شبکه ZTN، هر درخواست دسترسی به منابع شبکه باید به طور مداوم تأیید شود، حتی اگر از منابع داخلی باشد. این امر با استفاده از احراز هویت چند مرحلهای (MFA) و سایر روشهای تأیید هویت انجام میشود.

حداقل دسترسی (Least Privilege):

کاربران و دستگاهها تنها به منابعی دسترسی دارند که برای انجام وظایفشان لازم است. این اصل به کاهش سطح دسترسیهای غیرضروری و کاهش خطرات امنیتی کمک میکند.

تقسیمبندی شبکه (Network Segmentation):

شبکه به بخشهای کوچکتر و جداگانه تقسیم میشود تا دسترسی به منابع مهم محدود شود. این تقسیمبندی کمک میکند تا حملات به یک بخش از شبکه به سایر بخشها گسترش نیابد.

مانیتورینگ و تحلیل مداوم:

فعالیتهای شبکه به طور مداوم مانیتور میشود و دادهها برای شناسایی رفتارهای مشکوک تحلیل میشوند. این مانیتورینگ مداوم به شناسایی تهدیدات جدید و پاسخ سریع به حملات کمک میکند.

احراز هویت چند مرحلهای (MFA):

استفاده از MFA برای تأیید هویت کاربران و دستگاهها، امنیت بیشتری فراهم میکند. MFA ترکیبی از رمز عبور، کدهای یکبار مصرف (OTP)، تشخیص بیومتریک و سایر روشهای احراز هویت است.

مزایای شبکه ZTN

- کاهش سطح حملات:

با محدود کردن دسترسیها و اعمال کنترلهای دقیق، سطح حملات کاهش مییابد. این امر به کاهش احتمال نفوذ هکرها و دسترسی غیرمجاز به دادهها کمک میکند.

- افزایش امنیت:

احراز هویت چند مرحلهای و تأیید مستمر به افزایش امنیت شبکه کمک میکند. این امر باعث میشود تا حتی در صورت به دست آوردن اطلاعات ورود یک کاربر، هکرها نتوانند به راحتی به شبکه دسترسی پیدا کنند.

- انعطافپذیری:

ZTN میتواند در محیطهای مختلف از جمله شبکههای داخلی، شبکههای ابری و ترکیبی پیادهسازی شود. این انعطافپذیری به سازمانها اجازه میدهد تا با توجه به نیازهای خود، از این مدل امنیتی استفاده کنند.

- محافظت از دادهها:

با محدود کردن دسترسیها و تقسیمبندی شبکه، دادههای حساس بهتر محافظت میشوند. این امر به کاهش احتمال سرقت دادهها و نشت اطلاعات کمک میکند.

چالشهای شبکه ZTN

- پیادهسازی پیچیده:

پیادهسازی ZTN ممکن است پیچیده و زمانبر باشد و نیاز به تغییرات زیادی در ساختار شبکه موجود داشته باشد. سازمانها باید به دقت برنامهریزی کنند تا بتوانند به طور موثری این مدل را پیادهسازی کنند.

- هزینههای اولیه:

هزینههای اولیه برای پیادهسازی و مدیریت ZTN ممکن است بالا باشد. این هزینهها شامل خرید تجهیزات جدید، آموزش کارکنان و تغییرات زیرساختی میشود.

- نیاز به آموزش:

کاربران و مدیران شبکه نیاز به آموزشهای لازم برای استفاده و مدیریت ZTN دارند. این آموزشها باید به طور مداوم بهروز شوند تا با تهدیدات جدید هماهنگ باشند.

کاربردهای شبکه ZTN

- سازمانهای دولتی: سازمانهای دولتی که با اطلاعات حساس و محرمانه سروکار دارند، میتوانند از ZTN برای افزایش امنیت دادههای خود استفاده کنند. این امر به کاهش احتمال دسترسی غیرمجاز به اطلاعات مهم کمک میکند.

- شرکتهای مالی: شرکتهای مالی و بانکی با استفاده از ZTN میتوانند امنیت تراکنشها و دادههای مالی خود را افزایش دهند. این امر به کاهش تقلبها و حملات سایبری کمک میکند.

- شرکتهای فناوری اطلاعات: شرکتهای فناوری اطلاعات با استفاده از ZTN میتوانند امنیت شبکههای داخلی و ابری خود را افزایش دهند. این امر به کاهش احتمال حملات سایبری و دسترسی غیرمجاز به دادههای مشتریان کمک میکند.

- بخش بهداشت و درمان: بیمارستانها و مراکز بهداشتی با استفاده از ZTN میتوانند امنیت اطلاعات پزشکی و پروندههای بیماران را افزایش دهند. این امر به کاهش احتمال نشت اطلاعات پزشکی و دسترسی غیرمجاز به دادههای بیماران کمک میکند.

کاربردهای عملی شبکه ZTN در صنایع مختلف

صنعت مالی

در صنعت مالی، امنیت دادهها و تراکنشها از اهمیت بالایی برخوردار است. با توجه به حملات سایبری فراوان به بانکها و مؤسسات مالی، استفاده از شبکه ZTN میتواند به کاهش این تهدیدات کمک کند. برخی از کاربردهای عملی ZTN در این صنعت شامل موارد زیر است:

- تراکنشهای امن: با استفاده از ZTN، تمامی تراکنشها به طور مداوم تأیید میشوند و دسترسیهای غیرمجاز به حسابهای بانکی به حداقل میرسد.

- حفاظت از دادههای حساس: دادههای مشتریان و تراکنشهای مالی به طور کامل محافظت میشوند و دسترسی به آنها تنها به کاربران مجاز داده میشود.

بخش بهداشت و درمان

حفاظت از اطلاعات پزشکی و پروندههای بیماران یکی از چالشهای بزرگ در بخش بهداشت و درمان است. استفاده از ZTN در این بخش میتواند به افزایش امنیت این دادهها کمک کند:

- پروندههای پزشکی امن: با استفاده از ZTN، دسترسی به پروندههای پزشکی به طور مداوم تأیید میشود و تنها کاربران مجاز به این دادهها دسترسی دارند.

- کنترل دسترسی به تجهیزات پزشکی: تجهیزات پزشکی متصل به شبکه تنها به کاربران مجاز اجازه دسترسی داده میشود، که به کاهش خطرات ناشی از دسترسیهای غیرمجاز کمک میکند.

صنعت فناوری اطلاعات

شرکتهای فناوری اطلاعات به دلیل استفاده گسترده از شبکههای ابری و دستگاههای مختلف، نیاز به امنیت بالایی دارند. ZTN میتواند به حفاظت از این شبکهها و دادهها کمک کند:

- حفاظت از دادههای مشتریان: با استفاده از ZTN، دادههای مشتریان شرکتهای فناوری اطلاعات به طور کامل محافظت میشود و دسترسی به آنها تنها به کاربران مجاز داده میشود.

- امنیت شبکههای ابری: با استفاده از ZTN، امنیت شبکههای ابری افزایش مییابد و دسترسی به این شبکهها به طور مداوم تأیید میشود.

شرکتهای تولیدی

در شرکتهای تولیدی، استفاده از ZTN میتواند به افزایش امنیت شبکههای صنعتی و تجهیزات متصل به آنها کمک کند:

- کنترل دسترسی به تجهیزات تولیدی: با استفاده از ZTN، دسترسی به تجهیزات تولیدی به طور مداوم تأیید میشود و تنها کاربران مجاز به این تجهیزات دسترسی دارند.

- حفاظت از دادههای تولیدی: دادههای مرتبط با فرآیندهای تولیدی و تجهیزات صنعتی به طور کامل محافظت میشود و دسترسی به آنها تنها به کاربران مجاز داده میشود.

چالشهای پیادهسازی ZTN

اگرچه ZTN مزایای بسیاری دارد، اما پیادهسازی آن با چالشهایی نیز همراه است:

- هزینههای پیادهسازی: هزینههای اولیه برای خرید تجهیزات جدید، آموزش کارکنان و تغییرات زیرساختی میتواند بالا باشد.

- پیچیدگی مدیریت: پیادهسازی و مدیریت ZTN نیاز به تخصص و دانش فنی بالایی دارد. سازمانها باید کارکنان خود را برای استفاده از این مدل امنیتی آموزش دهند .نیاز به تغییرات ساختاری: پیادهسازی ZTN ممکن است نیاز به تغییرات اساسی در ساختار شبکه موجود داشته باشد. این تغییرات میتواند زمانبر و پرهزینه باشد.

مزایای ZTN در مقابله با تهدیدات سایبری

شبکه ZTN با توجه به اصول امنیتی سختگیرانهای که دارد، مزایای متعددی در مقابله با تهدیدات سایبری به ارمغان میآورد. این مزایا شامل موارد زیر میشوند:

کاهش حملات داخلی:

در مدلهای سنتی، یک کاربر با دسترسی نامحدود میتواند به بخشهای زیادی از شبکه دسترسی پیدا کند. اما در ZTN، هر دسترسی باید تأیید شود و این باعث کاهش خطرات ناشی از حملات داخلی میشود. محافظت در برابر حملات فیشینگ: در حملات فیشینگ، مهاجمان تلاش میکنند تا اطلاعات ورود کاربران را به دست آورند. با استفاده از ZTN، حتی اگر مهاجم بتواند اطلاعات ورود را به دست آورد، به دلیل تأیید مستمر دسترسی، نمیتواند به راحتی به منابع شبکه دسترسی پیدا کند.

مدیریت هویت و دسترسی : ZTN

از سیستمهای مدیریت هویت و دسترسی پیشرفته استفاده میکند که به تأیید هویت کاربران و دستگاهها کمک میکند. این سیستمها میتوانند تلاشهای ناموفق برای ورود را شناسایی کرده و اقدامات مناسبی انجام دهند.

پیادهسازی ZTN در سازمانها

برای پیادهسازی موفقیتآمیز ZTN در یک سازمان، مراحل زیر میتواند مفید باشد:

ارزیابی و برنامهریزی:

سازمان باید ابتدا نیازهای امنیتی خود را ارزیابی کرده و برنامهای برای پیادهسازی ZTN تهیه کند. این برنامه باید شامل مراحل پیادهسازی، هزینهها و زمانبندی باشد.

آموزش و آگاهیبخشی:

آموزش کارکنان درباره اصول ZTN و نحوه استفاده از این مدل امنیتی بسیار مهم است. کارکنان باید بدانند که چگونه به منابع دسترسی پیدا کنند و چه اقداماتی برای حفاظت از دادهها انجام دهند.

تجهیزات و زیرساختها: سازمان باید تجهیزات و زیرساختهای لازم برای پیادهسازی ZTN را تهیه کند. این تجهیزات میتواند شامل روترها، فایروالها، سیستمهای مدیریت هویت و دسترسی و نرمافزارهای مانیتورینگ باشد.

پیادهسازی و آزمون:

مراحل پیادهسازی ZTN باید به تدریج انجام شود و در هر مرحله آزمونهای لازم برای اطمینان از عملکرد صحیح سیستم انجام شود. این آزمونها میتواند شامل تستهای نفوذ، شبیهسازی حملات و ارزیابی عملکرد سیستم باشد.

مانیتورینگ و بهروزرسانی:

پس از پیادهسازی ZTN، مانیتورینگ مستمر و بهروزرسانیهای منظم سیستم ضروری است. این اقدامات به شناسایی و پاسخ به تهدیدات جدید و حفظ امنیت شبکه کمک میکند.

موارد استفاده پیشرفته از ZTN

شبکه ZTN در موارد پیشرفتهتری نیز میتواند مورد استفاده قرار گیرد. برخی از این موارد عبارتند از:

اینترنت اشیاء(IoT):

با افزایش تعداد دستگاههای متصل به اینترنت، نیاز به امنیت بیشتر برای این دستگاهها احساس میشود. ZTN میتواند به تأیید دسترسی دستگاههای IoT و حفاظت از دادههای آنها کمک کند.

محیطهای چند ابری:

بسیاری از سازمانها از محیطهای چند ابری برای ذخیره و پردازش دادهها استفاده میکنند. ZTN میتواند امنیت این محیطها را افزایش داده و دسترسی به منابع ابری را به طور مداوم تأیید کند.

کار از راه دور:

با افزایش کار از راه دور به دلیل شرایط مختلف، امنیت دسترسی از راه دور بسیار مهم است. ZTN میتواند به حفاظت از دادهها و منابع سازمان در برابر دسترسیهای غیرمجاز کمک کند.

خلاصه مبحث ZTN

شبکه ZTN با اعتماد صفر یک رویکرد نوین و موثر برای افزایش امنیت شبکهها و دادهها است. با استفاده از اصول تأیید مستمر، حداقل دسترسی و مانیتورینگ مداوم، سازمانها میتوانند از تهدیدات امنیتی پیشگیری کرده و حفاظت بیشتری برای دادهها و منابع خود فراهم کنند. اگرچه پیادهسازی ZTN ممکن است چالشهایی مانند هزینههای اولیه و نیاز به آموزش داشته باشد، اما مزایای آن از جمله کاهش سطح حملات و افزایش امنیت، این چالشها را توجیه میکند. با توجه به افزایش تهدیدات سایبری، استفاده از مدل ZTN برای سازمانها ضروری به نظر میرسد.

شبکه ZTN یک رویکرد نوآورانه و کارآمد برای افزایش امنیت شبکهها و دادهها است. با استفاده از این مدل، سازمانها میتوانند به طور مؤثرتری از تهدیدات سایبری پیشگیری کرده و دسترسی به منابع خود را کنترل کنند. اگرچه پیادهسازی ZTN ممکن است چالشهایی به همراه داشته باشد، اما مزایای آن از جمله کاهش سطح حملات و افزایش امنیت، این چالشها را توجیه میکند. در دنیای امروز که تهدیدات سایبری روز به روز پیچیدهتر میشوند، استفاده از مدل ZTN برای سازمانها امری ضروری به نظر میرسد.