نگاهی به فریم ورک های دنیای امنیت و IT

مقایسه جامع چارچوبهای امنیت اطلاعات و فناوری اطلاعات در دنیای مدیریت امنیت اطلاعات و فناوری اطلاعات، چهار چارچوب کلیدی که اغلب مورد مقایسه قرار میگیرند شامل CIS Controls، ISO/IEC 27001، COBIT و TOGAF هستند. هر یک از این چارچوبها با...

سناریوی کشف APT29

APT29 که با نام Cozy Bear شناخته میشود، گروهی وابسته به دولت روسیه است که در حملات پیشرفته و بلندمدت (Advanced Persistent Threat) علیه سازمانهای دولتی و شرکتهای خصوصی فعالیت دارد. این سناریو نشان میدهد که چطور یک تحلیلگر امنیت...

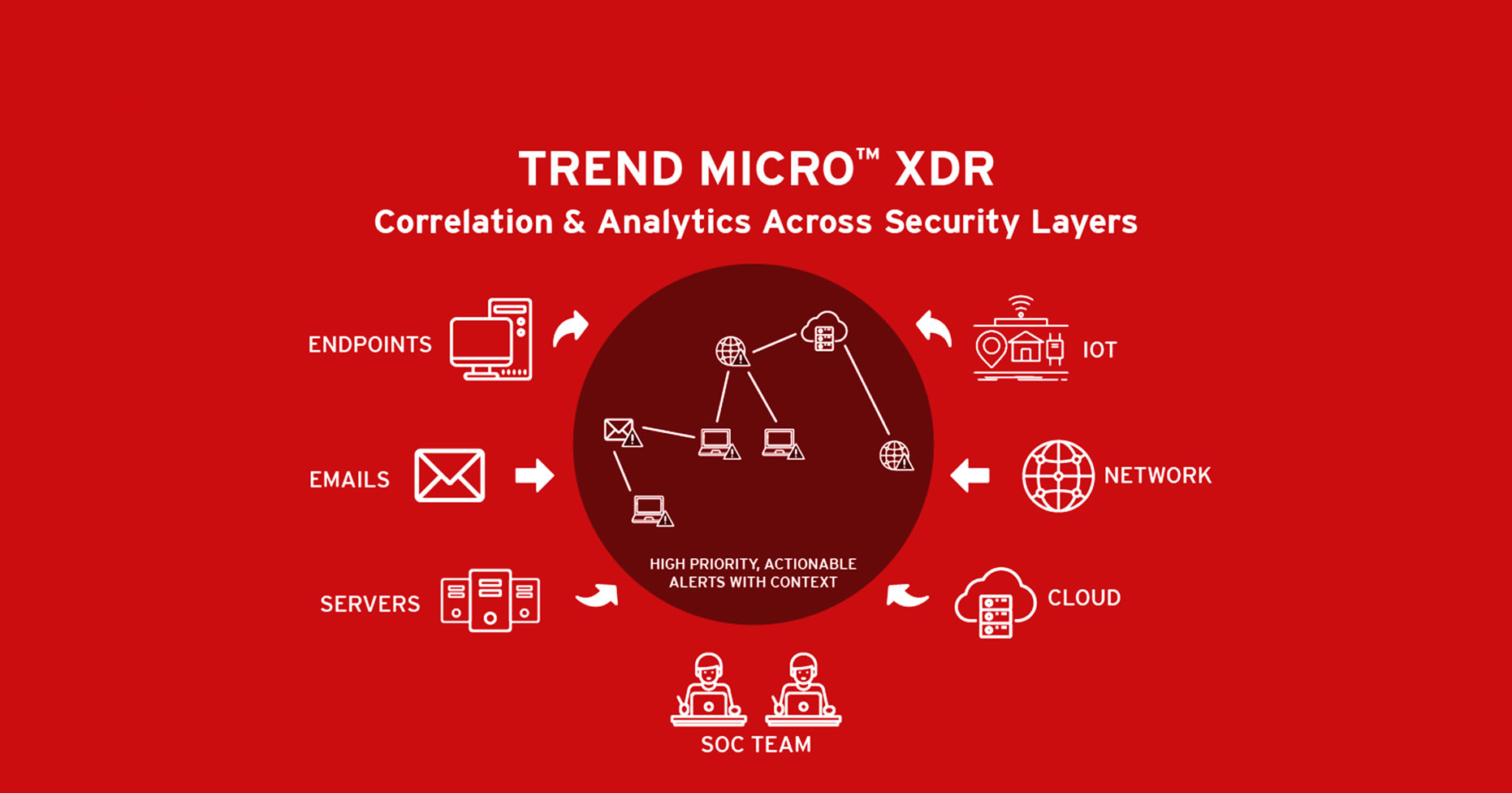

نگاه کلی به XDR ترند میکرو

در دنیای پرچالش امنیت سایبری امروزی، راهکارهای سنتی دیگر به تنهایی پاسخگوی تهدیدات پیچیده، چندبُعدی و مداوم نیستند. به همین دلیل مفهومی به نام XDR (eXtended Detection and Response) بهعنوان نسل بعدی راهکارهای امنیتی مطرح شده است. XDR رویکردی یکپارچه...

مفهوم غنیسازی (Enrichment) در EDR سیمنتک

در زمینهی امنیت سایبری، غنیسازی به معنای افزودن اطلاعات زمینهای به دادههای خام (مانند هش فایل، دامنه یا آدرس IP) است تا تحلیلگران بتوانند تصمیمات آگاهانهتری بگیرند. مثال: اگر تنها یک هش فایل در اختیار داشته باشیم، اطلاعات محدودی...

پیادهسازی امنیت در لبه شبکه با استفاده از Cisco FTD و Splunk

مقدمه نقش Cisco FTD در امنیت لبه شبکه ضرورت مانیتورینگ و تحلیل با Splunk نمونههایی از کاربردهای عملی خودکارسازی (Automation) و تسریع پاسخگویی افزایش Context و کاهش F/P مقدمه در سالهای اخیر با افزایش پیچیدگی تهدیدات سایبری، حفاظت از لبه...

تجربه شرکت فناوری اطلاعات هامون در پیادهسازی Splunk در یک سازمان

در دنیای امروزی، حجم بیسابقه دادههای تولیدشده در سازمانها به راهکاری برای تحلیل، نظارت و شناسایی تهدیدات امنیتی نیاز دارد. یکی از ابزارهای پیشرو در این زمینه، Splunk است که با توانایی جمعآوری، شاخصگذاری، و تحلیل دادههای لاگ از منابع...

چرا روتکیتها معمولاً توسط EDR شناسایی نمیشوند؟

چرا روتکیتها معمولاً توسط EDR شناسایی نمیشوند؟ بررسی نیاز به XDR و SOC در سازمانها با وجود اینکه EDRها فناوریهای نوینی هستند و توانایی بالایی در شناسایی تهدیدات دارند، اما ممکن است در کشف روتکیتها چندان موفق...

حمله روتکیت و C2 پنهان

سناریوی حمله روتکیت و C2 پنهان چرا EDR کافی نیست و XDR راهکار نهایی است؟ هدف از این سناریو چیست ؟ نمایش اینکه EDR فقط نقطه پایانی را میبیند، اما XDR با تجمیع دادههای شبکه، ایمیل و ابر، تهدید...

شبیه سازی حمله، ابزار FlightSim

تجربه کار با FlightSim برای تست قابلیتهای تشخیص تهدید تجربههای کلیدی از کار با FlightSim تست SIEM در تشخیص ارتباطات C2 بررسی مکانیزمهای تشخیص Data Exfiltration تست حملات اسکن شبکه (Network Scanning) مقدمات تیم بنفش سایبری ابزار FlightSim...

بهترین روش های پیاده سازی DLP سیمانتک

تعریف اهداف و استراتژی DLP شناخت و طبقهبندی دادهها شروع با مانیتورینگ (Monitor Mode) و نه بلاک کردن اجرای سیاستها بهصورت مرحلهای (Phased Approach) ایجاد فرآیندهای پاسخگویی (Incident Response Plan) تعامل با کاربران و آموزش آنها استفاده از Context-Aware Policies...

دور خوردن EDR و XDR در تعامل نادرست با TPM

فعالسازی TPM و Secure Boot استفاده از Measured Boot فعالسازی Windows Defender Credential Guard و HVCI فعالسازی Remote Attestation تایید از راه دور حفاظت از TPM در برابر تغییرات غیرمجاز برای جلوگیری از دور زدن EDR از طریق حملات...

راهکار حفاظت از اطلاعات در شبکه های سازمانی و محیط های ابری

مقدمه حفاظت از اطلاعات در شبکه های سازمانی پی بری بیشتر اطلاعات سازمانی با تشخیص محتوا محور تعریف و اعمال پیوسته Policy ها به صورت سراسری حفاظت از اطلاعات در ایستگاه های کاری یافتن و محافظت از اطلاعات غیر ساخت...

امنیت پست الکترونیک در سازمان ها

امنیت پست الکترونیک در سرویس ابری یا ابزارهای درون سازمانی مواجهه با چالش های تضمین امنیت در فضای پست الکترونیک استفاده از کامل ترین راهکار امنیت پست الکترونیک امنیت پست الکترونیک محصولات امنیت پست الکترونیک شرکت Symantec امنیت پست الکترونیک...

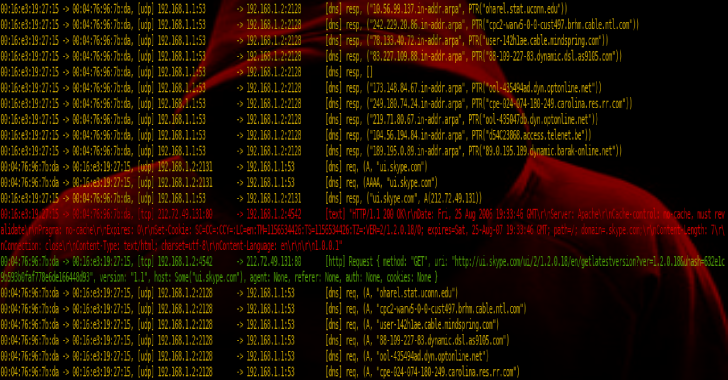

حمله ربایش DNS چیست؟

مفهوم DNS Hijacking روش های انجام DNS Hijacking تأثیرات DNS Hijacking روشهای مقابله با دزدی DNS پیشرفتهای اخیر در DNS Hijacking چالشها و آینده DNS Hijacking خلاصه ای بر DNS Hijacking در دنیای دیجیتال امروز، امنیت اطلاعات و ارتباطات...

Fortinet Security Fabric چیست؟

منظور از Fortinet Security Fabric چیست؟ امروزه تهدیدات اینترنتی، هر روز پیچیدهتر از گذشته میشوند و روشهای هوشمندانهتری برای آسیبپذیری در سیستمهای امنیتی IT استفاده میشود. این تهدیدات قادرند به شبکههای کسب و کار و دادههای شما آسیب وارد کنند....

MDR چیست و چه کاربردی دارد؟

MDR چیست؟ اجزای MDR اصول بنیادی MDR مزایای MDR چالش های MDR آینده MDR سخن آخر در مورد MDR در دنیای امنیت سایبری که به سرعت در حال تحول است، کسبوکارها با تعداد بیشتری از تهدیدات روبرو هستند که از...

XDR چیست؟

XDR چیست؟ نحوه عملکرد XDR اجزای اصلی XDR مزایای XDR چالش های XDR چالش های پیاده سازی XDR کاربرد های XDR آینده XDR خلاصه ای بر XDR در دنیای دیجیتال امروز، حملات سایبری پیچیدهتر و پر تکرارتر شدهاند و...

تشخیص و پاسخدهی شبکه NDR چیست؟

NDR چیست؟ اجزای اصلی در NDR مزایای NDR چالش های NDR چندین مورد در مورد راهکار امنیتی NDR برنامه های آینده در حوزه NDR Network and detection Response (NDR) تشخیص و پاسخ شبکه (NDR) یک فناوری پیشرفته امنیت سایبری...

EDR چیست و نحوه کارکرد آن ؟

EDR چیست؟ ضرورت استفاده از EDR ویژگی های EDR مزایای EDR تکنیک های پیشرفته EDR چالش های EDR چالش های پیاده سازی EDR بررسی EDR در حوزه های مختلف آینده EDR شرکت های ارائه دهنده EDR نتیجه گیری EDR...

شبکه Zero Trust Network (ZTN) چیست؟

Zero Trust Network چیست؟ ZTN رویکردی نوین برای امنیت سایبری اصول شبکه ZTN مزایای شبکه ZTN چالشهای شبکه ZTN کاربردهای شبکه ZTN کاربردهای عملی شبکه ZTN در صنایع مختلف پیادهسازی ZTN در سازمانها موارد استفاده پیشرفته از ZTN خلاصه مبحث...