سناریو:

راهکارهای SD-WAN (شبکه گسترده مبتنی بر نرمافزار) با ترکیب شبکه گسترده سازمانی (WAN) و قابلیتهای اتصال چندابری (Multi-Cloud)، تحول بزرگی در شیوه مدیریت و انتقال ترافیک ایجاد میکنند. این فناوری باعث میشود شعب سازمان بتوانند در لبه شبکه به عملکرد سریع، پایدار و قابلاعتماد برای اجرای برنامههای کاربردی دست یابند.

یکی از برجستهترین مزایای SD-WAN، انتخاب هوشمند و پویا مسیر میان انواع لینکهای ارتباطی مانند MPLS، اینترنت 4G/5G و Broadband است. این ویژگی به سازمانها کمک میکند بدون پیچیدگی و با بیشترین سرعت، به سرویسها و اپلیکیشنهای حیاتی مبتنی بر Cloud دسترسی داشته باشند.

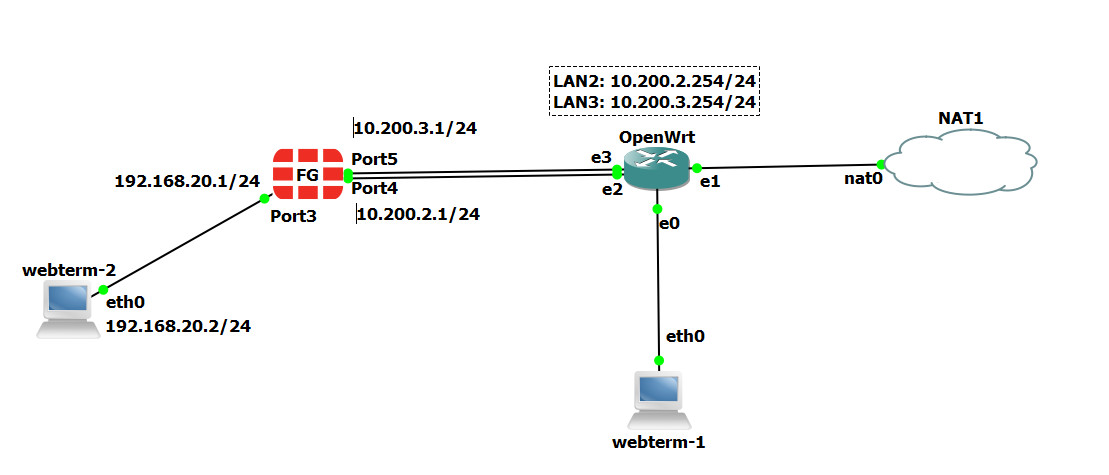

در این سناریو، ما مفهوم SD-WAN را با استفاده از OpenWrt شبیهسازی میکنیم. این کار به شما اجازه میدهد با قابلیتهای مختلف SD-WAN کار کنید. در این شبیهسازی، پورت 4 و پورت 5 بهعنوان دو اتصال مختلف شبکه عمل کرده و شما میتوانید آنها را از طریق SD-WAN مدیریت کنید.

پیکربندی SD-WAN در FortiGate

SD-WAN (Software-Defined Wide Area Network) یک فناوری هوشمند و مدرن برای مدیریت، کنترل و بهینهسازی ترافیک در شبکههای گسترده (WAN) است. این راهکار با ترکیب توانمند مسیریابی پیشرفته و لایههای امنیتی یکپارچه Fortinet به سازمانها کمک میکند تا ترافیک اینترنت را بین چندین لینک یا Interface بهصورت هوشمند Load Balance کرده و در صورت بروز اختلال، Failover سریع و بدون قطعی داشته باشند.

بهکارگیری SD-WAN در فایروالهای FortiGate علاوه بر افزایش کارایی شبکه، باعث بهینهسازی پهنای باند، کاهش تأخیر و jitter و ارتقای تجربه کاربران میشود. از طرف دیگر، ادغام کامل با سرویسهای امنیتی FortiGuard تضمین میکند که تمامی مسیرهای ارتباطی تحت پوشش لایههای امنیتی قدرتمند قرار گیرند.

در نسخه FortiOS 7.4، معماری و قابلیتهای SD-WAN پیشرفتهتر شده و ابزارهای دقیقتری برای کنترل مسیر ترافیک، آنالیز لینکها، و اعمال Policyهای هوشمند در اختیار مدیران شبکه قرار میدهد. این مقاله به صورت تخصصی و گامبهگام، مزایا، ویژگیهای کلیدی و معماری SD-WAN در FortiGate را بررسی میکند.

| دستگاه ها | آدرس های IP |

|---|---|

| WebTerm1 (WRT Manager) | 192.168.1.2/24 |

| WebTerm2 (Firewall Manager) | 192.168.20.2/24, GW: 192.168.20.1, DNS: 4.2.2.4 |

| FortiGate |

Port 3: 192.168.20.1/24 Port 4: 10.200.2.1/24 Port 5: 10.200.3.1/24 |

| OpenWrt |

Eth0: connected to WRT Manager Eth1: connected to NAT Eth2: 10.200.2.254/24 Eth3: 10.200.3.254/24 |

| NAT |

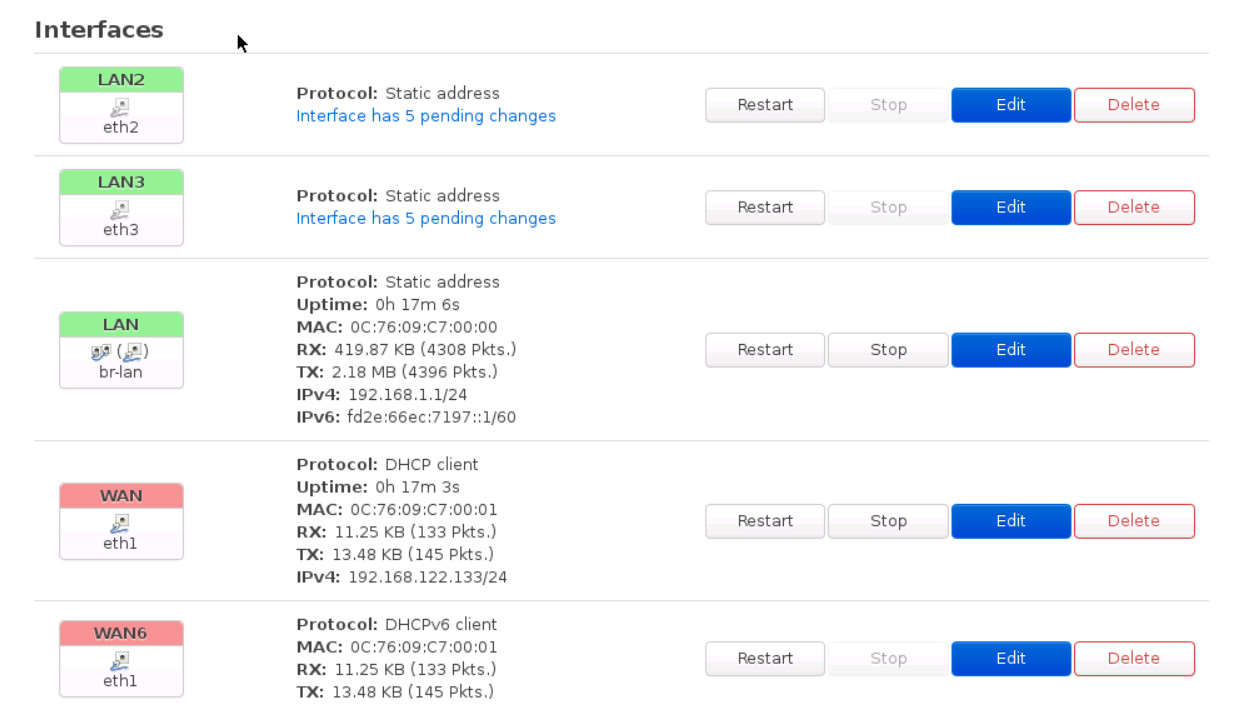

پیکربندی OpenWrt

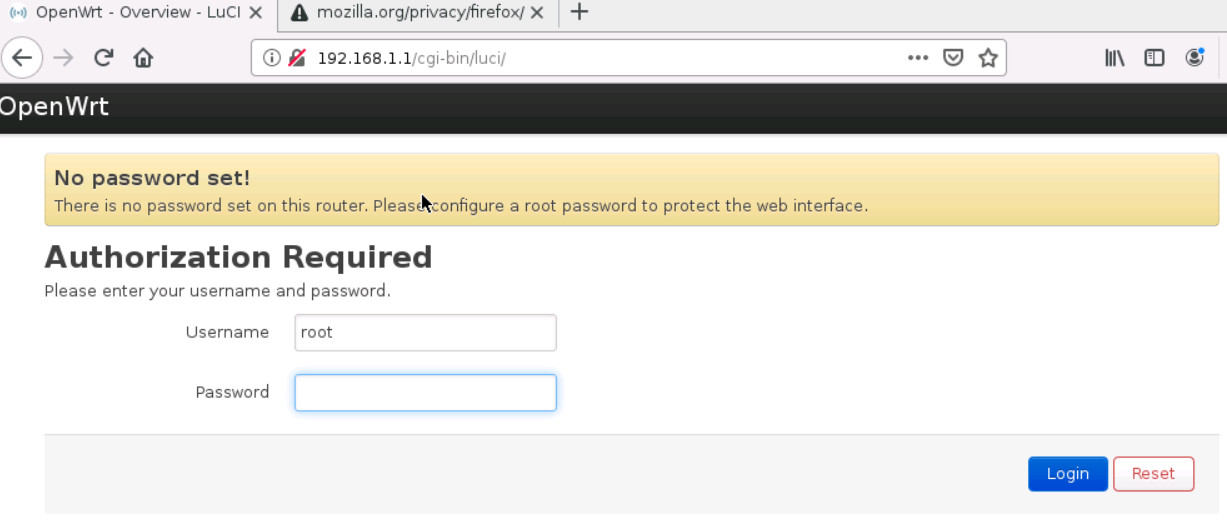

برای پیکربندی OpenWrt باید از طریق پورت eth0 به دستگاه متصل شوید. بهصورت پیشفرض، آدرس IP این پورت 192.168.1.1/24 است. بنابراین میتوانید آدرس WRTManager را روی 192.168.1.2/24 تنظیم کرده و از طریق مرورگر وب به OpenWrt متصل شوید.

در مرورگر خود آدرس زیر را وارد کنید:

http://192.168.1.1

سپس بدون وارد کردن رمز عبور، روی گزینه “Login” کلیک کنید.

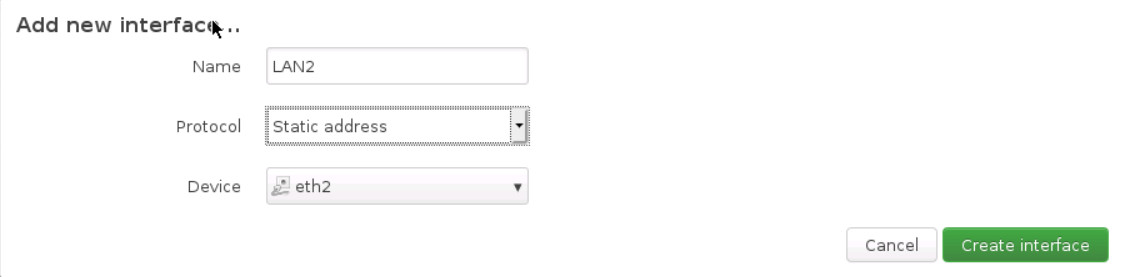

سپس به مسیر Network > Interfaces > Add new interface … بروید.

و اطلاعات زیر را وارد کنید:

- Name of Interface (نام رابط): LAN2

- Cover the following interface (انتخاب رابط فیزیکی): eth2

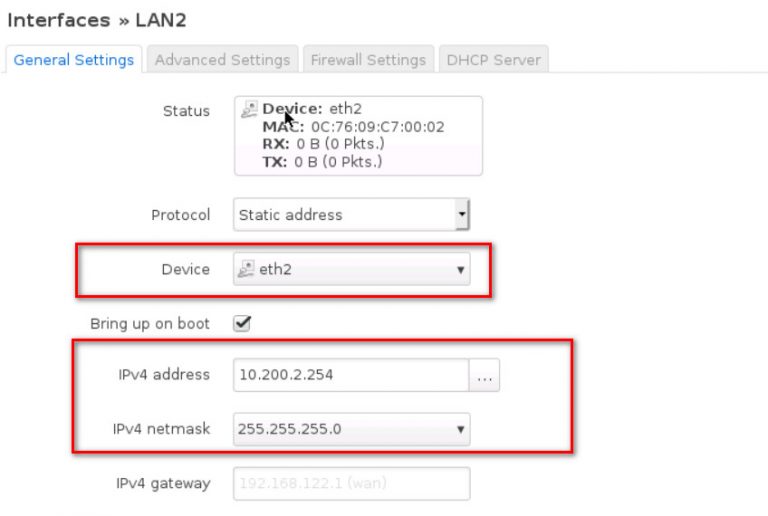

سپس روی Submit کلیک کنید و تنظیمات IPv4 را به صورت زیر وارد نمایید:

- IP Address (آدرس آیپی): 10.200.2.254

- Netmask (ماسک شبکه): 255.255.255.0

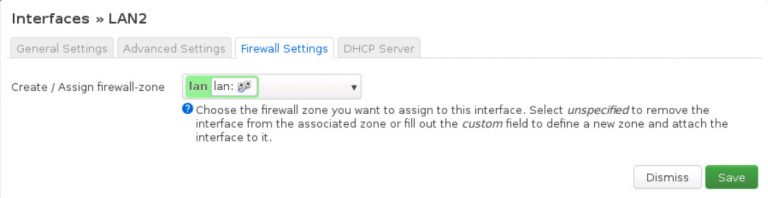

در نهایت، در بخش Firewall Settings، گزینه firewall-zone را روی Lan انتخاب کنید.

-

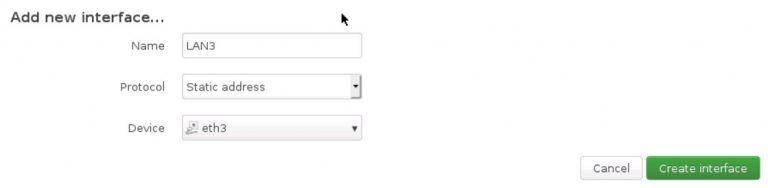

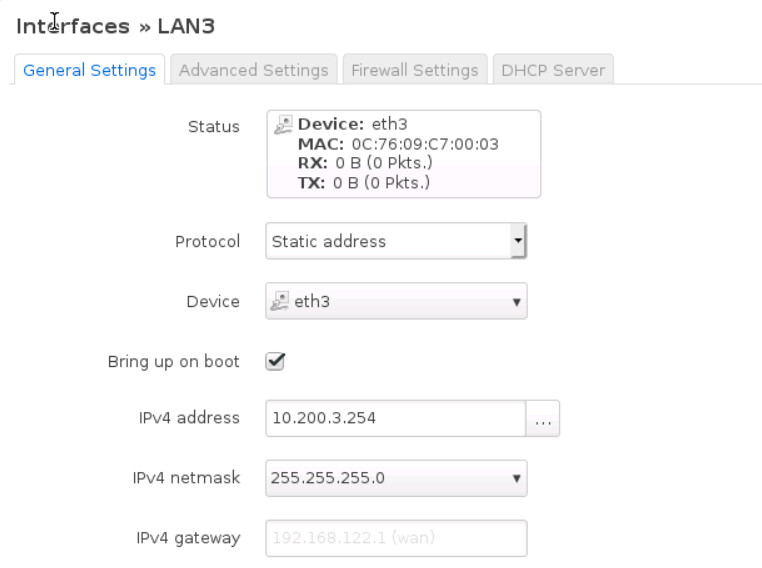

Name of Interface (نام رابط): LAN3

-

Cover the following interface (رابط فیزیکی): eth3

سپس Submit را بزنید و تنظیمات IPv4 زیر را وارد کنید:

-

IP Address (آدرس IP): 10.200.3.254

-

Netmask (ماسک شبکه): 255.255.255.0

پیکربندی فایروال (Firewall Configuration)

پورت 3 را بهعنوان پورت مدیریت (Management Port) تنظیم کنید و آن را به Firewall Manager (WebTerm2) متصل نمایید.

سپس به مسیر زیر بروید:

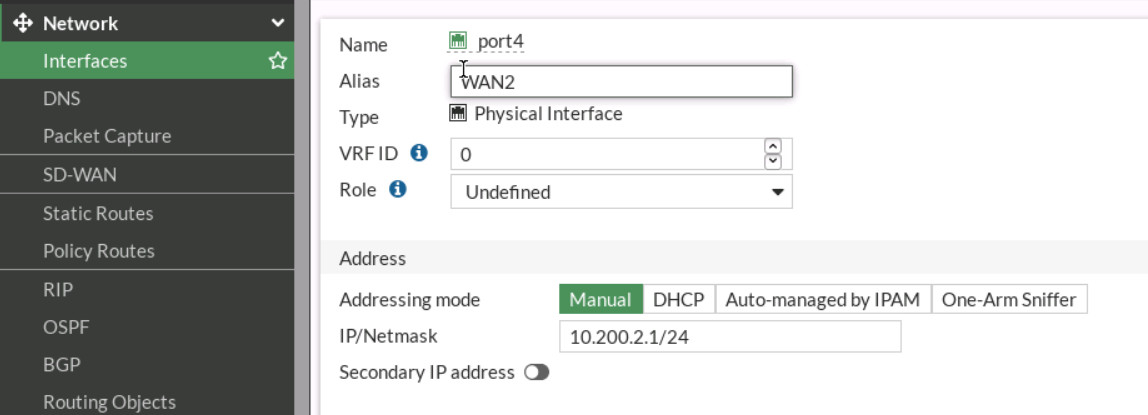

Firewall > Network > Interfaces > port4

و تنظیمات زیر را انجام دهید:

- Name: WAN2

- IPv4: 10.200.2.1/24

به مسیر زیر بروید:

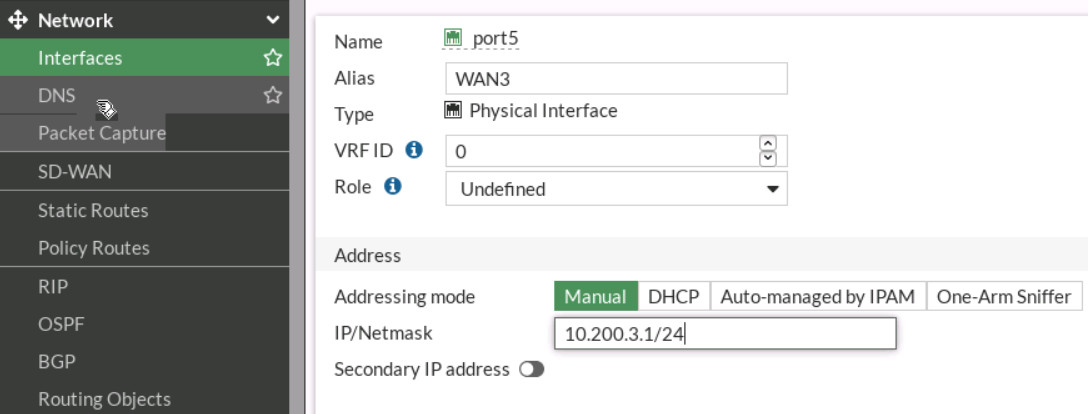

Firewall > Network > Interfaces > port5

و تنظیمات زیر را اعمال کنید:

- Name (نام): WAN3

- IPv4: 10.200.3.1/24

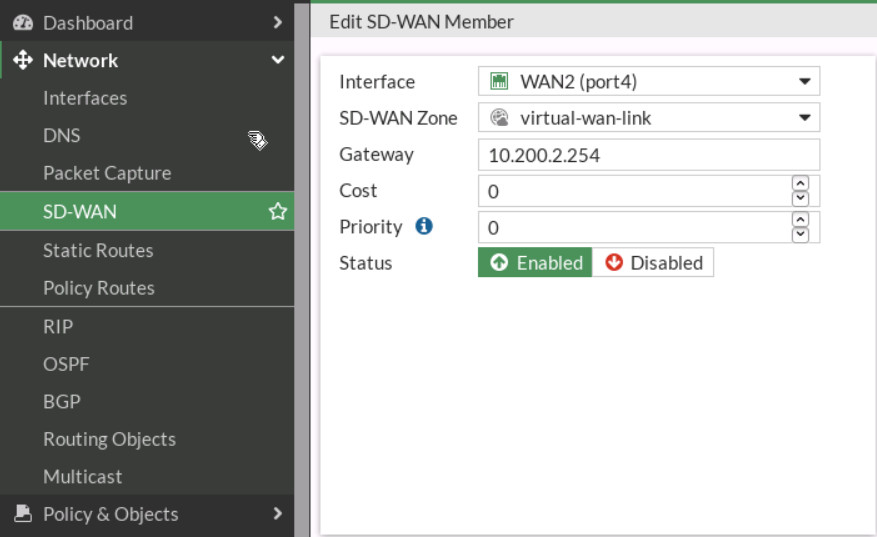

به مسیر زیر بروید:

Network > SD-WAN > Select Interface Port4

و تنظیمات Gateway را به صورت زیر وارد کنید:

- Gateway: 10.200.2.254

افزودن Port4 به عنوان یکی از اعضای SD-WAN

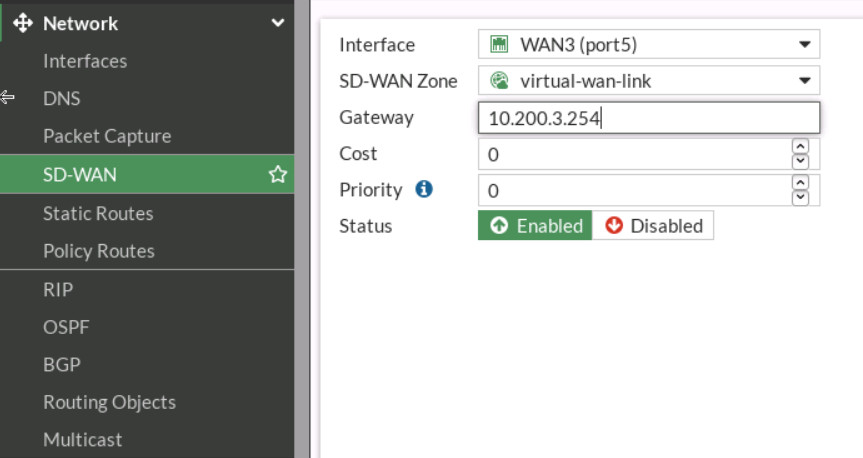

به مسیر زیر بروید:

Add SD-WAN > Select Interface Port5

و تنظیمات Gateway را به صورت زیر وارد کنید:

- Gateway: 10.200.3.254

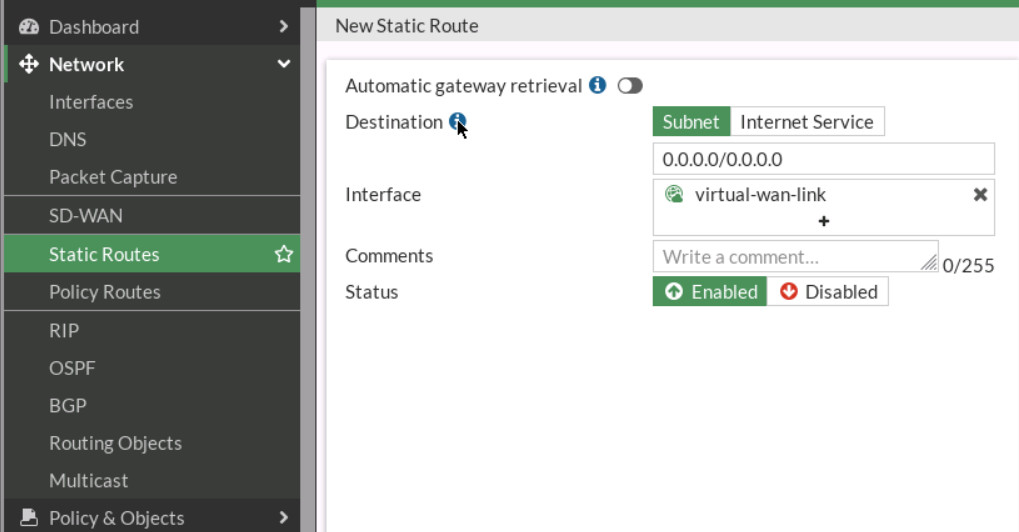

ایجاد مسیر ایستا (Static Route) به SD-WAN

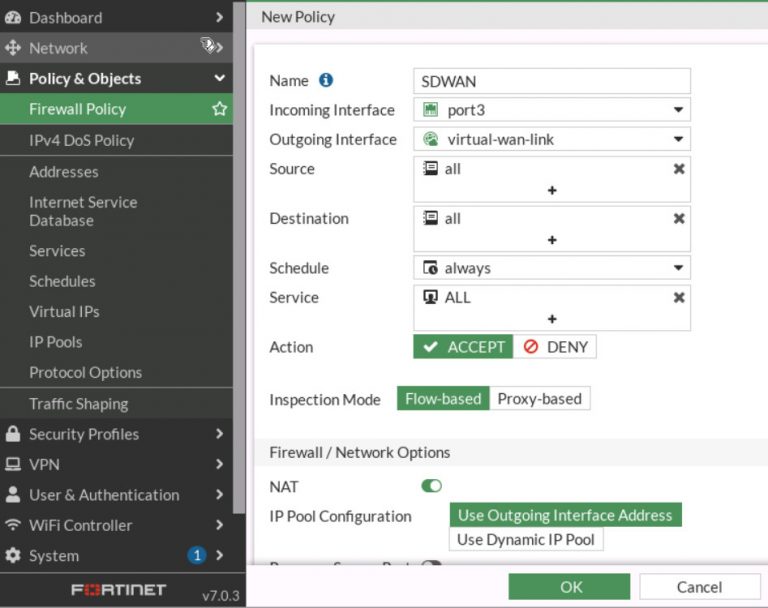

ایجاد سیاست فایروال مطابق جدول زیر :

| Field | Value |

|---|---|

| Name | SDWAN |

| Incoming Interface | LAN (PORT3) |

| Outgoing Interface | SD-WAN |

| Source | ALL |

| Destination | ALL |

| Schedule | Always |

| Service | ALL |

به مسیر زیر بروید:

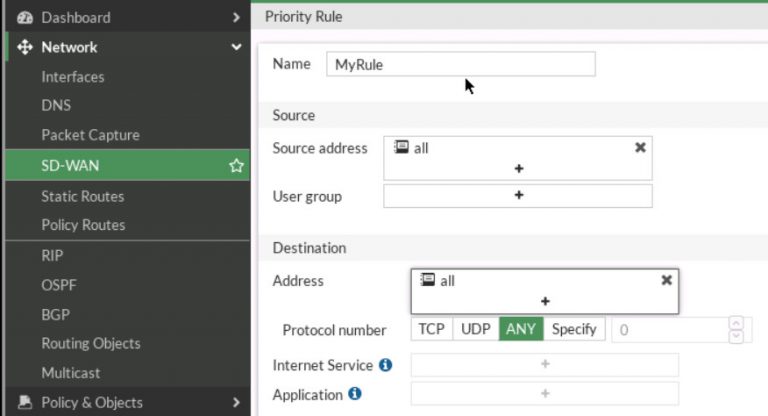

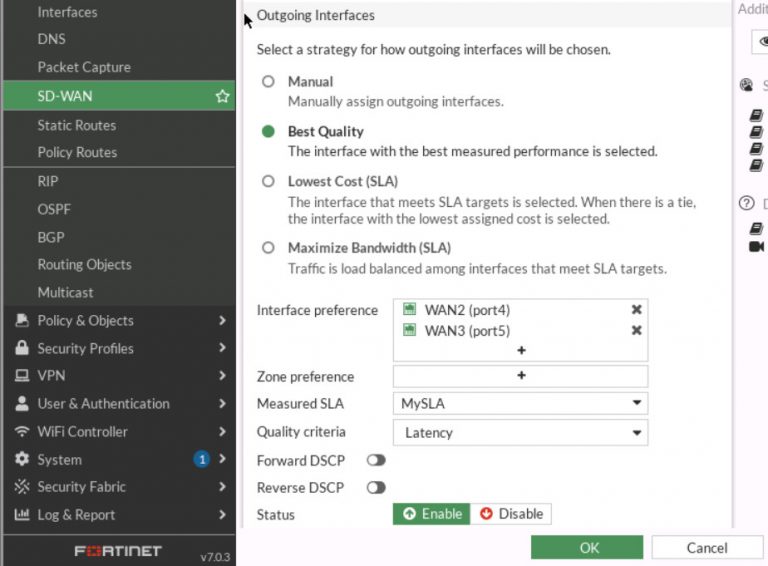

Network > SD-WAN Rule

و یک قانون (Rule) به صورت زیر ایجاد کنید:

- Name (نام): MyRule

- Source Address (آدرس مبدا): All (همه)

- Destination Address (آدرس مقصد): All (همه)

- Protocol Number (شماره پروتکل): Any (هر پروتکل)

- Strategy (استراتژی): Best Quality (بهترین کیفیت)

- Interface Preference (ترجیحات رابطها): Port4، Port5

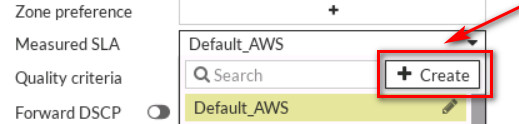

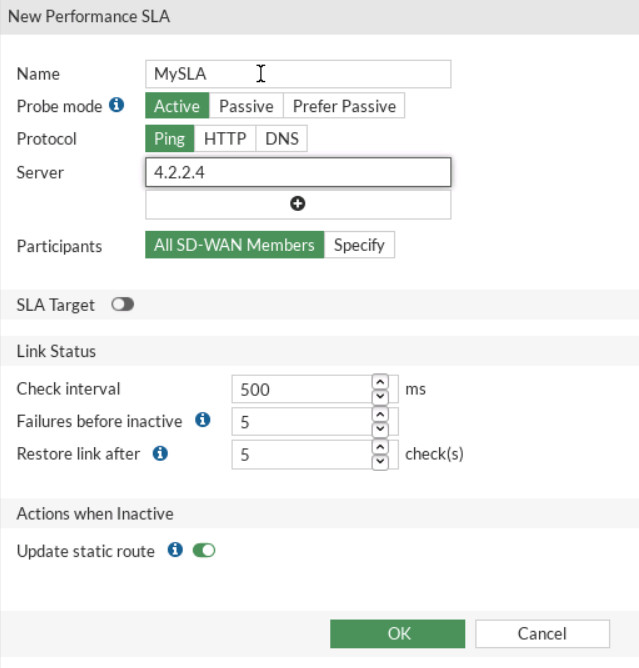

ایجاد SLA اندازهگیری شده (Measured SLA)

یک SLA به صورت زیر ایجاد کنید:

- Name (نام): MySLA

- Protocol (پروتکل): Ping

- Server (سرور): 4.2.2.4

- Add Target: اضافه کنید و پارامترهای پیشفرض را بدون تغییر باقی بگذارید.

به مسیر زیر بروید:

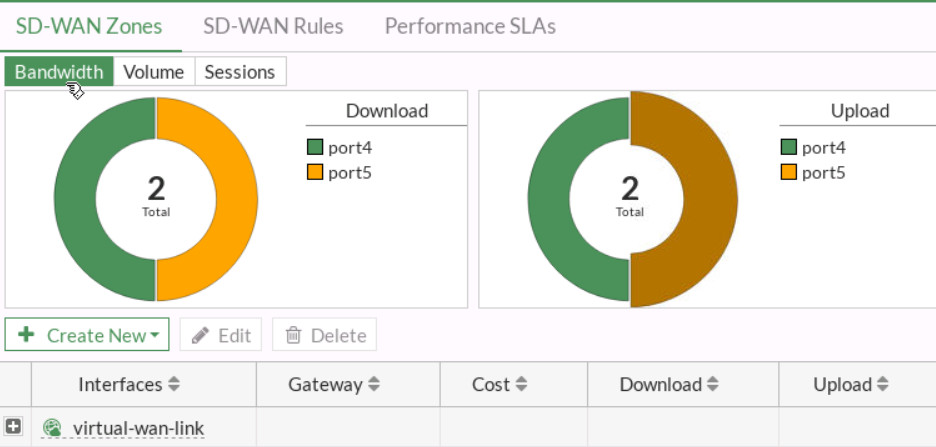

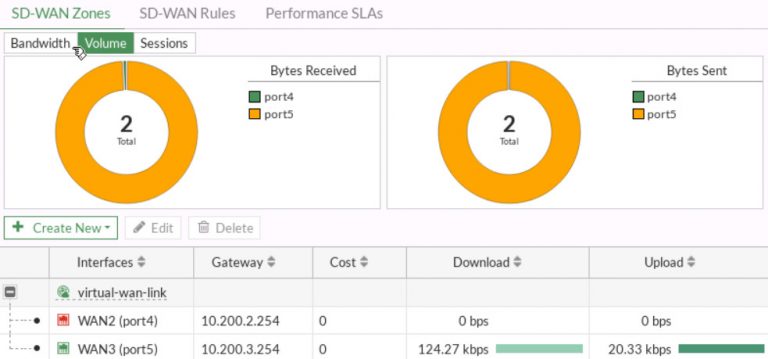

Network > SD-WAN

و SD-WAN Usage (استفاده از SD-WAN) خود را بررسی کنید.

اکنون به GN3 بروید و پورت 4 (Port4) را قطع کنید.

با این کار، باید بتوانید از Firewall Manager به اینترنت دسترسی داشته باشید.

به مسیر زیر بروید:

Network > SD-WAN

و استفاده از SD-WAN (SD-WAN Usage) خود را بررسی کنید.

مرورگر را در Firewall Manager باز کنید و آدرس msn.com را وارد نمایید.

سپس به مسیر زیر بروید:

Dashboard > FortiView Sessions

و نتیجه را بررسی کنید.