تعریف DMZ

منطقه غیرنظامی (DMZ) ناحیهای بیطرف بین دو منطقه در حال تخاصم است که در آن فعالیتهای نظامی ممنوع یا به شدت محدود شدهاند. این مناطق به منظور پیشگیری از درگیری مستقیم و کاهش تنش بین طرفین ایجاد میگردند.

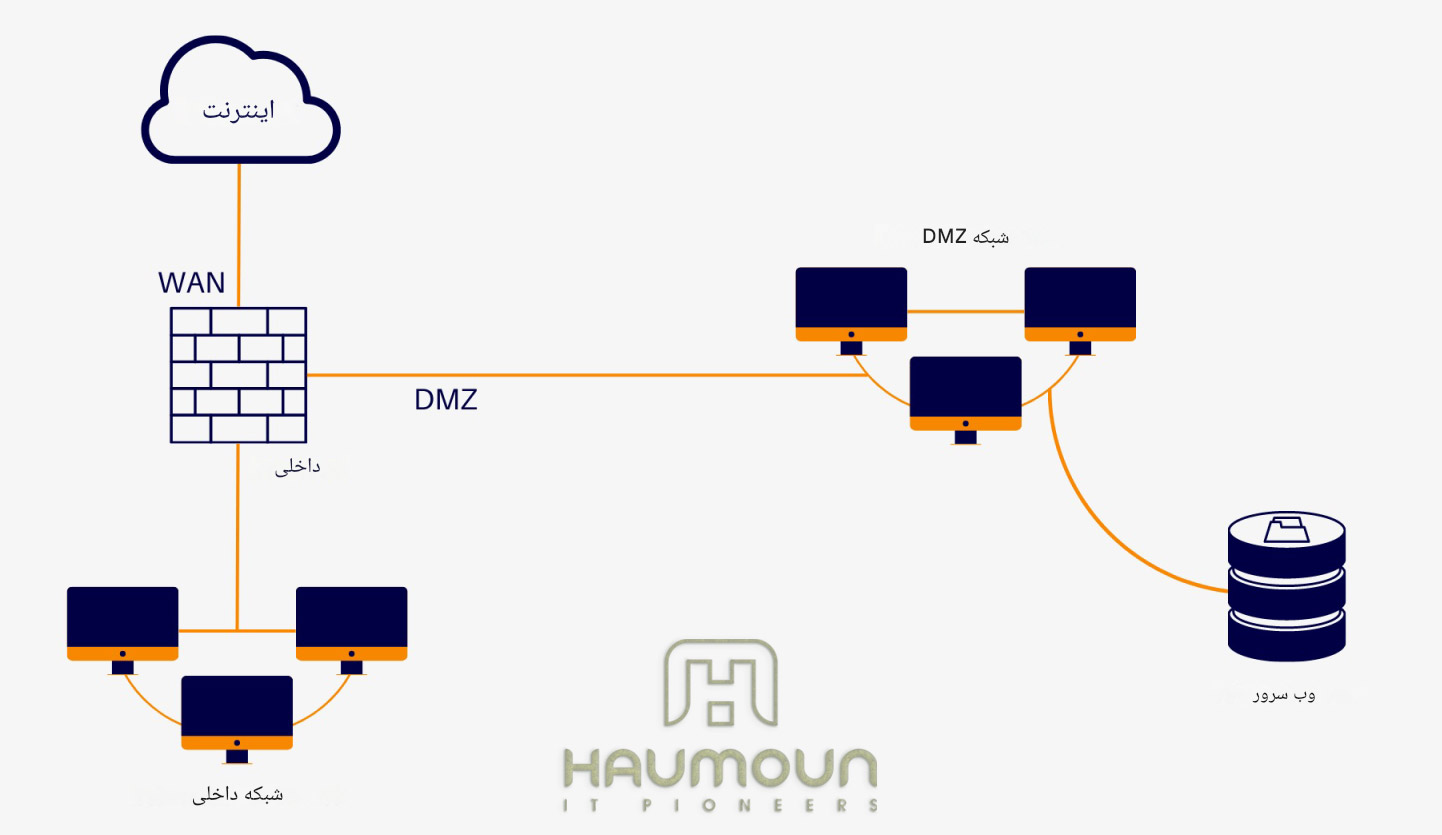

هدف اصلی یک شبکه DMZ این است که به سازمان اجازه دهد به شبکههای غیرقابلاعتماد مانند اینترنت دسترسی داشته باشد، در حالی که شبکه خصوصی یا LAN آن ایمن باقی میماند. سازمانها معمولاً خدمات و منابعی که به اینترنت نیاز دارند، مانند سرورهای DNS، FTP، ایمیل، پروکسی، VoIP و وب سرورها را در DMZ نگهداری میکنند.

DMZ چیست؟

DMZ یا Demilitarized Zone که در فارسی به آن «منطقه غیرنظامی» گفته میشود، یک لایه امنیتی اضافی در معماری شبکههای سازمانی است. این بخش مانند یک منطقه حائل یا مرزی عمل کرده و میان شبکه داخلی سازمان (LAN) و ترافیکهای ناشناس یا غیرقابلاعتماد بیرونی قرار میگیرد.

پیادهسازی DMZ با این هدف انجام میشود که سازمان بتواند ارتباطی امن با شبکههای خارجی (مانند اینترنت) برقرار کند، بدون آنکه امنیت شبکه خصوصی خود به خطر بیفتد.

در واقع، DMZ بهعنوان یک سپر حفاظتی عمل کرده و حتی اگر مهاجمی موفق شود به سرویسهای قرارگرفته در این ناحیه نفوذ کند، همچنان دسترسی مستقیم به شبکه داخلی سازمان نخواهد داشت.

علاوه بر افزایش سطح امنیت در برابر تهدیدات بیرونی، استفاده از DMZ این امکان را فراهم میکند که ارتباطات ورودی و خروجی شبکه با دقت بیشتری مدیریت، نظارت و کنترل شوند.

به زبان ساده، DMZ مثل یک «لایه حفاظتی میانی» عمل میکند.

نقش DMZ در امنیت شبکه

- ایزوله کردن سرویسها

سرورهایی که باید از بیرون شبکه در دسترس باشند، در DMZ قرار میگیرند. این باعث میشود اگر هکری به یکی از این سرورها نفوذ کند، نتواند مستقیم به شبکه داخلی سازمان دسترسی پیدا کند. - کاهش ریسک نفوذ

چون دسترسی مستقیم به LAN وجود ندارد، حتی اگر یک سرویس در DMZ هک شود، اطلاعات حساس کاربران و سیستمهای داخلی امن میماند. - ایجاد لایه امنیتی چندگانه

معماری DMZ معمولاً بین دو فایروال پیادهسازی میشود:

یک فایروال بین اینترنت و DMZ

یک فایروال دیگر بین DMZ و شبکه داخلی

این یعنی مهاجم باید چندین سطح امنیتی را پشت سر بگذارد.

- کنترل بهتر ترافیک

مدیر شبکه میتواند بهطور دقیق مشخص کند چه نوع ترافیکی از اینترنت وارد DMZ شود و چه نوع ارتباطی از DMZ اجازه ورود به شبکه داخلی داشته باشد. - کاهش بار امنیتی روی شبکه داخلی

چون درخواستهای خارجی مستقیماً وارد LAN نمیشوند، ترافیک شبکه داخلی تمیزتر و امنتر باقی میماند.

مزایای کلیدی استفاده از DMZ Network برای امنیت زیرساخت سازمانی

اصلیترین مزیت پیادهسازی راهکار DMZ، ایجاد یک لایه پیشرفته امنیتی برای شبکه داخلی سازمان است؛ لایهای که با محدودسازی دسترسی کاربران به اطلاعات و سرورها، از آنها محافظت میکند.

این معماری، به بازدیدکنندگان وبسایت، امکان میدهد بدون آنکه ارتباط مستقیم با شبکه خصوصی سازمان داشته باشند، از خدمات مشخصی بهرهمند شوند. سایر مزایایی که DMZ برای سازمانها به همراه دارند، عبارتند از:

- فعالسازی access control

DMZ این امکان را فراهم میکند که کاربران بتوانند از خدمات مشخصی از طریق اینترنت عمومی استفاده کنند، بدون آنکه نیاز داشته باشند به شبکه داخلی، دسترسی پیدا کنند. این ساختار با تفکیک شبکه (network segmentation)، دسترسی غیرمجاز را به شدت دشوار میسازد.

علاوه بر این ممکن است DMZ شامل یک سرور پراکسی باشد تا ترافیک داخلی را متمرکز ساخته و پایش آن را سادهتر کند.

- جلوگیری از شناختهشدن شبکه

راهکار DMZ با ایجاد یک لایه محافظتی بین اینترنت و شبکه داخلی سازمان، مانع از آن میشود که مهاجمان به راحتی به کاوش و شناسایی نقاط آسیبپذیر شبکه بپردازند. اگرچه سرورهای مستقر در ناحیه DMZ، به صورت عمومی در دسترس هستند، اما به واسطه وجود فایروال، از مشاهده و نفود به شبکه داخلی سازمان محافظت میشوند.

حتی اگر یکی از سیستمهای DMZ مورد نفوذ قرار گیرد، فایروال داخلی همچنان شبکه خصوصی را از DMZ جدا نگه میدارد تا امنیت حفظ شده و عملیات شناسایی خارجی به شدت دشوار شود. - مسدودسازی Internet Protocol (IP) spoofing

مجرمان سایبری همواره در تلاش هستند با جعل کردن آدرس IP (IP Spoofing) به شبکه متصل شده و به سیستمهای مورد نظر خود، دست پیدا کنند.

این در حالی است که DMZ قادر است این تلاشها را شناسایی و متوقف کند؛ چرا که سرویسهای آن، صحت و اعتبار IP Addressها را بررسی میکنند.

علاوه بر این DMZ با تفکیک شبکه (Network Segmentation)، فضایی برای سازماندهی ترافیک، ایجاد نموده و خدمات عمومی را بدون نیاز به دسترسی مستقیم به شبکه داخلی سازمان، در دسترس قرار میدهد.

خدماتی که به طور معمول در ناحیه DMZ ارائه میشوند، عبارتند از:

• سرورهای DNS (DNS Servers)؛

• سرورهای FTP (FTP Servers)؛

• سرویسهای ایمیل (Mail Servers)؛

• سرورهای پراکسی (Proxy Servers)؛

• وبسرورها (Web servers).

شبکه DMZ چگونه کار میکند؟

شرکتهایی که وبسایت عمومی دارند، ناچارند سرورهای وب خود را طوری پیکربندی کنند که کاربران بتوانند از طریق اینترنت به آنها دسترسی داشته باشند. برای جلوگیری از تهدیدات احتمالی و حفاظت از شبکه داخلی، این سرورها معمولاً روی سیستمی مجزا و خارج از منابع اصلی سازمان نصب میشوند. به این ترتیب، DMZ بهعنوان یک ناحیه واسط، امکان برقراری ارتباط میان منابع حیاتی سازمان (مثل پایگاهدادههای داخلی) و ترافیک مجاز اینترنت را فراهم میکند.

DMZ در واقع یک لایه حفاظتی بین اینترنت و شبکه خصوصی سازمان ایجاد کرده و با استفاده از فایروالها ترافیک ورودی و خروجی را فیلتر میکند. بهطور معمول این ناحیه بین دو فایروال قرار دارد: فایروال خارجی ترافیک اینترنت را بررسی کرده و فقط دادههای مجاز را به سمت سرورهای DMZ هدایت میکند، در حالیکه فایروال داخلی ارتباط میان DMZ و شبکه داخلی (LAN) را کنترل مینماید. این معماری به گونهای طراحی شده که حتی اگر مهاجم بتواند از فایروال بیرونی عبور کرده و یکی از سرورهای DMZ را آلوده کند، برای دسترسی به اطلاعات حساس همچنان باید از سد فایروال داخلی عبور کند. علاوه بر این، نفوذ به DMZ اغلب باعث فعال شدن هشدارهای امنیتی میشود و مانع ادامه حمله میگردد.