کاربردهای AIOps در دیتاسنتر شامل پیشبینی خرابی سرورها و تجهیزات پیش از وقوع اختلال، تحلیل لاگها و متریکها در مقیاس عظیم، تشخیص خودکار Root Cause رخدادها، کاهش MTTR (میانگین زمان رفع خرابی) و در نهایت تصمیمگیری هوشمند و خودکار برای Scale منابع متناسب با بار کاری است.

نوشته بررسی قابلیتهای امنیتی فایروال Sophos؛ از IPS تا Web Filtering اولین بار در هامون. پدیدار شد.

]]>در این مقاله بهصورت جامع و تخصصی، قابلیتهای امنیتی فایروال Sophos را بررسی میکنیم؛ از سیستم جلوگیری از نفوذ (IPS) گرفته تا Web Filtering، کنترل اپلیکیشنها، Sandboxing و سایر مکانیزمهای دفاعی که سوفوس را به یکی از گزینههای جدی بازار امنیت شبکه تبدیل کردهاند.

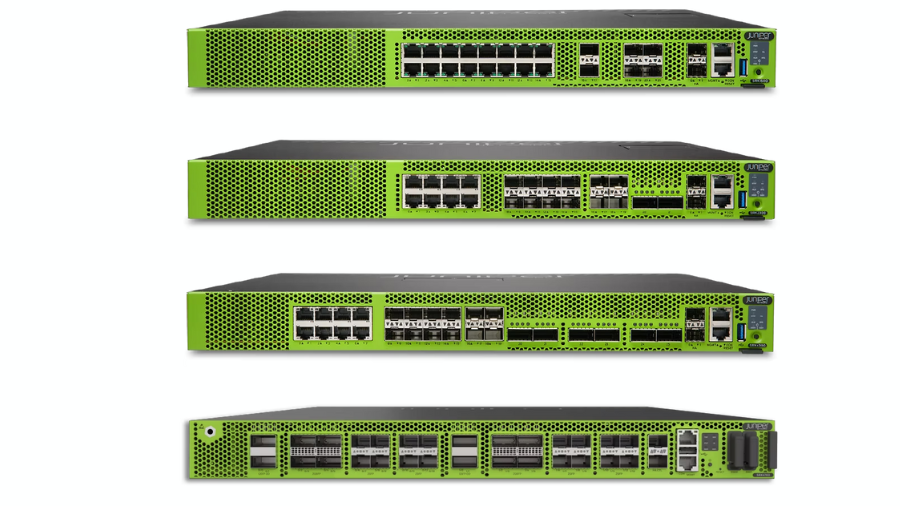

همان طور که قبلا نیز بدان اشاره شد، فایروال سوفوس یک فایروال نسل جدید (Next-Generation Firewall – NGFW) است که علاوه بر کنترل ترافیک شبکه، امکان شناسایی، تحلیل و مسدودسازی تهدیدات پیشرفته را فراهم میکند. این فایروال در مدلهای سختافزاری (سری XGS)، نرمافزاری و مجازی عرضه میشود و برای طیف گستردهای از سناریوها، از دفاتر کوچک تا شبکههای Enterprise، قابل استفاده است.

نقطه تمایز اصلی Sophos نسبت به بسیاری از رقبا، تمرکز بر امنیت یکپارچه و مبتنی بر هوش تهدید است. در این فایروال، قابلیتهای مختلف بهصورت جزیرهای عمل نمیکنند، بلکه در تعامل کامل با یکدیگر هستند و تصویری دقیق از وضعیت امنیت شبکه ارائه میدهند.

معماری امنیتی Sophos Firewall

قبل از ورود به جزئیات هر قابلیت، لازم است نگاهی کوتاه به معماری امنیتی Sophos داشته باشیم. فایروال Sophos بر پایه مفهومی به نام Synchronized Security طراحی شده است. در این معماری، فایروال با سایر محصولات امنیتی Sophos مانند Endpoint، Email Security و Intercept X در ارتباط مستقیم قرار میگیرد.

نتیجه این همگامسازی، افزایش چشمگیر سرعت شناسایی تهدیدات و کاهش زمان واکنش به حملات است. بهعنوان مثال، اگر یک Endpoint آلوده در شبکه شناسایی شود، فایروال میتواند بهصورت خودکار دسترسی آن سیستم را محدود یا مسدود کند.

سیستم جلوگیری از نفوذ (IPS) در Sophos Firewall

یکی از مهمترین اجزای امنیتی فایروال Sophos، Intrusion Prevention System یا IPS است. این قابلیت وظیفه شناسایی و جلوگیری از حملاتی را دارد که تلاش میکنند از آسیبپذیریهای نرمافزاری، پروتکلها یا سرویسهای شبکه سوءاستفاده کنند.

ویژگیهای کلیدی IPS در Sophos

- استفاده از امضاهای بهروز و مداوم

- شناسایی حملات Zero-Day

- تشخیص رفتارهای غیرعادی در ترافیک شبکه

- امکان اعمال سیاستهای دقیق بر اساس نوع ترافیک

IPS در Sophos نهتنها بر اساس Signature عمل میکند، بلکه از تحلیل رفتاری نیز بهره میبرد. این موضوع باعث میشود حتی حملاتی که هنوز امضای مشخصی ندارند، شناسایی و مسدود شوند.

مزیت IPS سوفوس نسبت به راهکارهای سنتی

در بسیاری از فایروالهای قدیمی، IPS باعث افت عملکرد شبکه میشود. اما در سری XGS سوفوس، بهدلیل استفاده از پردازندههای اختصاصی (Xstream Architecture)، پردازش IPS با حداقل تأخیر انجام میگیرد و عملکرد شبکه حفظ میشود.

Web Filtering؛ کنترل هوشمند دسترسی به وب

قابلیت Web Filtering یکی از پرکاربردترین ویژگیهای امنیتی در فایروال Sophos است. این ماژول به مدیران شبکه اجازه میدهد دسترسی کاربران به وبسایتها را بر اساس دستهبندی، محتوا و سطح ریسک کنترل کنند.

Web Filtering چگونه کار میکند؟

Sophos با استفاده از پایگاه دادهای بسیار گسترده، میلیونها وبسایت را در دستهبندیهای مختلف (مانند شبکههای اجتماعی، سایتهای مخرب، دانلود غیرمجاز، محتوای نامناسب و…) قرار میدهد. مدیر شبکه میتواند بهراحتی تعیین کند که کدام دستهها مجاز و کدام مسدود شوند.

مزایای Web Filtering در Sophos

- افزایش امنیت کاربران در برابر سایتهای آلوده

- کاهش ریسک Phishing و Malware

- افزایش بهرهوری کارکنان

- امکان گزارشگیری دقیق از رفتار کاربران

نکته مهم این است که Web Filtering در Sophos تنها بر اساس URL عمل نمیکند، بلکه محتوای صفحات رمزنگاریشده (HTTPS) را نیز در صورت فعالسازی SSL Inspection بررسی میکند.

Application Control؛ فراتر از پورت و پروتکل

در دنیای امروز، بسیاری از اپلیکیشنها از پورتهای مشترک و رمزنگاریشده استفاده میکنند. همین موضوع باعث میشود کنترل آنها با روشهای سنتی تقریباً غیرممکن باشد. Sophos Firewall با قابلیت Application Control این مشکل را بهطور کامل برطرف کرده است.

Application Control چه کاری انجام میدهد؟

این قابلیت امکان شناسایی و کنترل هزاران اپلیکیشن شناختهشده را فراهم میکند؛ از پیامرسانها و سرویسهای ابری گرفته تا نرمافزارهای اشتراک فایل و ابزارهای Remote Access.

کاربردهای مهم Application Control

- مسدودسازی اپلیکیشنهای پرریسک

- محدود کردن مصرف پهنای باند

- اعمال سیاستهای متفاوت برای کاربران یا گروهها

- افزایش شفافیت در ترافیک شبکه

Advanced Threat Protection (ATP)

Advanced Threat Protection یکی دیگر از قابلیتهای کلیدی فایروال Sophos است که برای شناسایی تهدیدات پیشرفته و ارتباطات مشکوک طراحی شده است.

ATP با بررسی الگوهای ارتباطی سیستمها با سرورهای Command & Control (C&C)، میتواند بدافزارهایی را شناسایی کند که از روشهای پیچیده برای پنهانسازی فعالیت خود استفاده میکنند.

Sandboxing و تحلیل فایلها

Sophos Firewall با بهرهگیری از فناوری Sandboxing، فایلهای مشکوک را در محیطی ایزوله اجرا و تحلیل میکند. این فرآیند کمک میکند تا بدافزارهای ناشناخته قبل از ورود به شبکه شناسایی شوند.

این قابلیت بهویژه در مقابله با Ransomware و حملات هدفمند بسیار مؤثر است و لایهای اضافه از امنیت را برای سازمانها فراهم میکند.

SSL/TLS Inspection؛ دید کامل به ترافیک رمزنگاریشده

بخش بزرگی از ترافیک اینترنت امروزی بهصورت رمزنگاریشده منتقل میشود. اگر این ترافیک بررسی نشود، تهدیدات میتوانند بهراحتی از دید فایروال پنهان بمانند.

Sophos Firewall با قابلیت SSL/TLS Inspection امکان رمزگشایی، بررسی و رمزگذاری مجدد ترافیک را فراهم میکند تا تهدیدات مخفی نیز شناسایی شوند.

گزارشگیری و مانیتورینگ پیشرفته

یکی از نقاط قوت فایروال Sophos، داشبوردهای گرافیکی و گزارشهای دقیق آن است. مدیر شبکه میتواند در یک نگاه وضعیت امنیت، ترافیک، تهدیدات و رفتار کاربران را مشاهده کند.

این گزارشها نهتنها برای مدیریت روزمره شبکه، بلکه برای ممیزیهای امنیتی و تصمیمگیریهای استراتژیک نیز بسیار ارزشمند هستند.

چرا Sophos Firewall انتخابی قابل اعتماد است؟

فایروال Sophos با ارائه مجموعهای کامل از قابلیتهای امنیتی پیشرفته، توانسته است نیازهای متنوع سازمانها را پوشش دهد. از IPS قدرتمند و Web Filtering هوشمند گرفته تا کنترل اپلیکیشنها، Sandboxing و امنیت یکپارچه، همه چیز در این فایروال بهگونهای طراحی شده که امنیت شبکه بدون پیچیدگی اضافی تأمین شود.

اگر بهدنبال راهکاری هستید که هم امنیت بالا ارائه دهد و هم مدیریت سادهای داشته باشد، Sophos Firewall یکی از گزینههایی است که بررسی آن کاملاً منطقی و حرفهای خواهد بود

نوشته بررسی قابلیتهای امنیتی فایروال Sophos؛ از IPS تا Web Filtering اولین بار در هامون. پدیدار شد.

]]>نوشته پیکربندی Geo IP در فایروال FortiGate چگونه انجام میشود؟ اولین بار در هامون. پدیدار شد.

]]>با گسترش روزافزون اینترنت و استفاده گسترده از پروتکلهای مبتنی بر IP شامل IPv4 و IPv6، مدیریت، تخصیص و مسیریابی آدرسهای IP در سطح جهانی به یک ضرورت اساسی تبدیل شده است. این مسئولیت بر عهده نهادهایی مانند RIPE NCC و سایر رجیستریهای منطقهای اینترنت (RIR) قرار دارد.

هر سازمان یا شرکتی که قصد استفاده از آدرسهای IP عمومی در زیرساخت شبکه خود را داشته باشد، موظف است از طریق شرکتهای دارای مجوز LIR (Local Internet Registry) اقدام نماید. در این فرآیند، اطلاعات کاملی از متقاضی شامل نام کشور، شهر، دامنه سازمان و سایر مشخصات ثبت شده و پس از بررسی و تأیید، بازههای IP مورد نیاز به آن سازمان اختصاص داده میشود.

بر همین اساس، این سازمانها دارای پایگاه دادهای جامع و دقیق از کلیه آدرسهای IP مسیریابیشده در اینترنت جهانی هستند که مبنای فناوری Geo IP محسوب میشود.

نقش Geo IP در محصولات Fortinet

شرکت Fortinet با بهرهگیری از این پایگاههای داده و بهروزرسانی مداوم آنها از طریق سرویس FortiGuard، امکان پیادهسازی سیاستهای امنیتی مبتنی بر موقعیت جغرافیایی را در تجهیزاتی مانند FortiGate، FortiWeb و سایر محصولات امنیتی خود فراهم کرده است.

با استفاده از قابلیت Geo IP میتوان:

- دسترسی کاربران از کشورهای خاص را مسدود یا مجاز کرد

- سیاستهای امنیتی هدفمند بر اساس موقعیت جغرافیایی تعریف نمود

- مسیرهای متفاوتی برای عبور ترافیک شبکه (Routing) بر اساس کشور مبدأ در نظر گرفت

بهعنوان مثال، اگر سرویسی در اختیار دارید که تنها باید از داخل کشور ایران قابل دسترس باشد، میتوانید با تعریف قوانین Geo IP، دسترسی سایر کشورها را بهسادگی مسدود کنید.

مراحل کلی پیکربندی Geo IP در FortiGate

برای فعالسازی و استفاده از Geo IP در فورتیگیت، مراحل زیر باید انجام شود:

- تنظیم اتصال به FortiGuard

ابتدا باید اطمینان حاصل کنید که فایروال FortiGate قادر به دریافت بهروزرسانیهای دورهای دیتابیس Geo IP از سرویس FortiGuard است. - ایجاد قوانین مسدودسازی (Block Rules)

قوانین امنیتی مورد نظر برای مسدود کردن ترافیک ورودی از کشورهای مشخص تعریف شود. - تعریف لیست سفید (Whitelist)

یک لیست سفید از IPها یا Subnetهای مجاز ایجاد کنید تا حتی در صورت قرار گرفتن در کشورهای مسدودشده، اجازه عبور ترافیک داشته باشند. - اعمال Geo IP در Virtual Server Profiles

در صورت استفاده از Virtual Server، میتوانید Block List و Whitelist مربوط به Geo IP را در پروفایل آنها اعمال نمایید.

نکته مهم: برای انجام این تنظیمات، کاربر باید دارای سطح دسترسی Read-Write باشد.

مراحل ایجاد Geo IP Block List و Whitelist در FortiGate

برای ساخت لیستهای Geo IP مراحل زیر را دنبال کنید:

- ورود به مسیر Security > Geo IP

- انتخاب تب Geo IP برای ایجاد لیست مسدودسازی (Block List)

- انتخاب تب Whitelist برای تعریف لیست مجاز

- تکمیل تنظیمات مربوط به کشورها، آدرسها یا محدودههای IP بر اساس نیاز

- ذخیرهسازی تنظیمات با انتخاب گزینه Save

پس از انجام این مراحل، قابلیت Geo IP در فورتیگیت فعال شده و میتوانید سیاستهای امنیتی مبتنی بر موقعیت جغرافیایی را در شبکه خود اعمال نمایید.

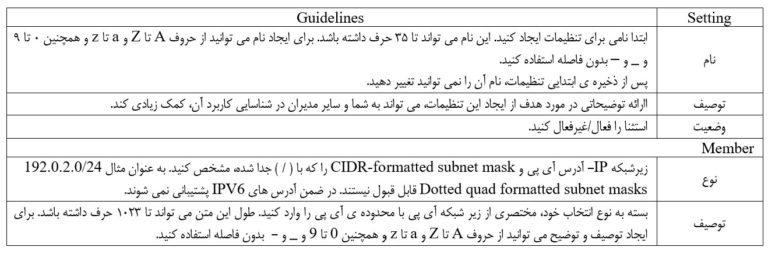

تنظیمات Geo IP Black List

تنظیمات Geo IP White List

نوشته پیکربندی Geo IP در فایروال FortiGate چگونه انجام میشود؟ اولین بار در هامون. پدیدار شد.

]]>نوشته وظیفه FortiGuard IP Reputation چیست؟ اولین بار در هامون. پدیدار شد.

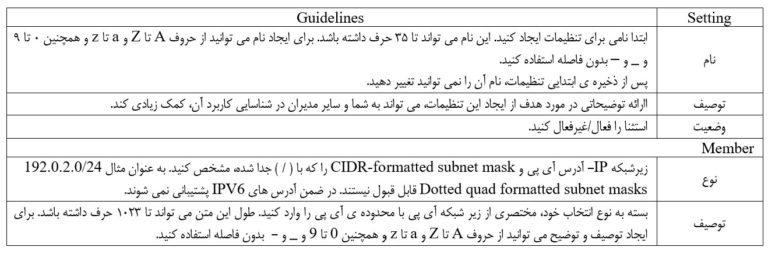

]]>این ویژگی با شناسایی زودهنگام، دقیق و بروز شدۀ خود به شما کمک میکند تا مهاجمان را قبل از اینکه سرورهای شما را مورد هدف قرار دهند، مسدود نمایید.

دادههای مربوط به مشتریان ناایمن (Dangerous) از سراسر جهان گردآوری شده است. فورتی نت، این اطلاعات را در پایگاه دادههای IP Reputation خود (IRDB) قرار میدهد، که شامل آدرسهای IP مشتریان مشکوک میشود.

چنانچه کاربری به صورت خواسته و یا ناخواسته حملهای را انجام داده باشد، آدرس IP او تحت عنوان شهرت ضعیف (poor reputations) در پایگاه دادههای IRDB ثبت میشود.

با اسفاده از روش زیر میتوان تنظیمات مربوط به IP Reputation را انجام داد:

- فعال کردن IP Reputation Blocking

- دانلود کردن IRDB از وب سایت Fortinet

- انتخاب گروهی خاصی از آدرسهای IP جهت مسدود کردن

- اضافه کردن آدرسهای IP به لیست سفید و لیست سیاه

همه موارد فوق به صورت گرافیکی در شکل زیر نشان داده شده است:

براساس آمار میتوان دریافت تمامی آدرسهای آی پی مسدود شده کدامند و همچنین تعداد بستههای مسدود شده برای هر آدرس آی پی چیست.

در ضمن علاوه بر فعال کردن یا غیر فعال کردن IP Reputation به صورت کلی، میتوان آن را برای هر آدرس IP مشخص شده نیز فعال یا غیر فعال نمود. به طور معمول به آن لیست سیاه و لیست سفید گفته میشود.

- Blacklisting: مشخص نمودن لیستی از آدرسهای IP موجود در IRDB که مسدود میگردند.

- Whitelisting: مشخص نمودن لیستی از آدرسهای IP موجود در IRDB که هرگز مسدود نمیشوند.

نوشته وظیفه FortiGuard IP Reputation چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته تفاوت فایروال های 70 G و 70 F و 60F فورتیگیت اولین بار در هامون. پدیدار شد.

]]>

در فایروال FortiGate 70G نیز، همانند سایر اعضای خانوادهی G، شاهد استفاده از پردازندهی پیشرفتهی FortiSP5 ساخت کمپانی فورتینت هستیم؛ تراشهای که با بهبودهای معماری چشمگیر و قدرت پردازشی فراتر، نقشی کلیدی در ارتقاء کارایی و تسریع عملکرد فایروالها ایفا میکند.

در جدول زیر، مقایسهای جامع میان مدلهای فورتی گیت 70G ،70F و 60F ارائه شده است تا تمایزهای سختافزاری، نرمافزاری و امنیتی آنها به وضوح مشخص شود:

| FG-70G | FG-70F | FG-60F | Feature/Specification |

|---|---|---|---|

| 10 / 10 / 10Gbps | 10/10/6Gbps | 10/10/6Gbps | Firewall Throughput (1518 / 512 / 64 byte UDP packets) |

| 2.5Gbps | 1.4Gbps | 1.4Gbps | IPS Throughput |

| 1.5Gbps | 1Gbps | 1Gbps | NGFW Throughput |

| 1.3Gbps | 800Mbps | 700Mbps | Threat Protection Throughput |

| 2.46μs | 2.54μs | 3.3μs | Firewall Latency (64 byte UDP packets) |

| 15Mpps | 9Mpps | 9Mpps | Firewall Throughput (Packets Per Second) |

| 1.4M | 1.5M | 700 000 | Concurrent Sessions (TCP) |

| 100 000 | 35 000 | 35 000 | New Sessions/Second (TCP) |

| 5000 | 5000 | 2000 | Firewall Policies |

| 7.1Gbps | 6.1Gbps | 6.5Gbps | IPsec VPN Throughput (512 byte) |

| N/A | 405Mbps | 900Mbps | SSL-VPN Throughput |

| N/A | 200 | 200 | Concurrent SSL-VPN Users |

| 1.4Gbps | 700Mbps | 630Mbps | SSL Inspection Throughput (IPS, avg. HTTPS) |

| 3.6Gbps | 1.8Gbps | 1.8Gbps | Application Control Throughput (HTTP 64K) |

همانطور که از اعداد و ارقام فوق مشهود است، FortiGate 70G در اکثر شاخصها عملکردی فراتر از نسل پیشین خود ارائه میدهد.

در طراحی مدلهای جدید، فورتینت یک سوئیچ سختافزاری تحت عنوان Signed Firmware Hardware Switch تعبیه کرده است که به طور پیشفرض در بالاترین سطح امنیتی تنظیم میشود.

این تدبیر پیشرفته مانع از بارگذاری هرگونه فریمور FortiOS تایید نشده بر روی دستگاه میشود و به عنوان یک لایهی حفاظتی مضاعف، ریسک نفوذهای احتمالی را به حداقل میرساند. فایروال FortiGate 70G نیز به این مکانیسم ایمنی مجهز شده است.

هر دو مدل FortiGate 70G و 70F از ۴ گیگابایت حافظهی رم بهره میبرند، درحالیکه مدل 60F تنها ۲ گیگابایت رم دارد. بر اساس بهروزرسانیهای اعمالشده در نسخهی FortiOS 7.4.4، قابلیتهای مبتنی بر پروکسی در تجهیزاتی با حافظهی ۲ گیگابایت یا کمتر، غیرفعال شدهاند؛ تغییری که مستقیماً مدلهایی نظیر 60F و 40F را تحت تأثیر قرار داده است.

از لحاظ درگاههای ارتباطی، هر سه مدل مذکور دارای ۱۰ پورت گیگابیت RJ45 بوده و در زمرهی دستگاههای دسکتاپ طبقهبندی میشوند؛ دستگاههایی که فاقد قابلیت نصب در رک هستند و طراحی آنها برای استفادهی رومیزی بهینه شده است.

در مدل FortiGate 71G، ظرفیت ذخیرهسازی لاگها به میزان ۶۴ گیگابایت تعریف شده است. این درحالی است که در مدلهای 71F و 61F این ظرفیت به ۱۲۸ گیگابایت ارتقاء یافته تا نیاز به ثبت و نگهداری طولانیمدت دادههای امنیتی برآورده شود.

مقایسهی جامع بین مدلهای 70G ،70F و 60F نشان میدهد که سری G با تکیه بر پردازندهی مدرن FortiSoC5، دستاوردهای چشمگیری در زمینهی امنیت، توان پردازشی و ظرفیت تبادل داده نسبت به سری قبلی خود حاصل کرده است.

علاوه بر این، افزودن قابلیتهایی همچون سوئیچ سختافزاری تأیید فریمور و ارتقاء سطوح امنیتی، این نسل از فایروالها را به گزینهای مطمئن برای سازمانهایی بدل کرده که پایداری، امنیت پیشرفته و آمادگی برای آیندهی دیجیتال را سرلوحهی راهبردهای خود قرار دادهاند.

اگرچه مدلهایی چون FG-60F همچنان گزینهای مقرونبهصرفه و کارآمد برای شبکههای کوچک بهشمار میآیند، اما برای کسبوکارهایی که به سطوح بالاتری از امنیت و کارایی نیازمندند، FortiGate 70G انتخابی آیندهنگرانه و هوشمندانه خواهد بود.

نوشته تفاوت فایروال های 70 G و 70 F و 60F فورتیگیت اولین بار در هامون. پدیدار شد.

]]>نوشته حمله فعال و غیرفعال شبکه چیست؟ اولین بار در هامون. پدیدار شد.

]]>- حمله سایبری چیست؟

- چرا حملات سایبری رخ میدهند؟

- انواع حمله سایبری

- حمله فیشینگ

- حمله DDOS

- حمله باجافزار

- حمله Man in the middle

- حملات مهندسی اجتماعی

- حملات تزریق SQL

- حملات zero-day

- حمله فعال و غیرفعال شبکه چیست؟

- انواع حملات فعال (Active Attack)

- انواع حملات غیرفعال (Passive Attack)

- چطور تشخیص دهیم که شبکه تحت حمله فعال (Active Attack) است؟

- چطور تشخیص دهیم که شبکه تحت حمله غیرفعال (Passive Attack) است؟

- روشهای جلوگیری از حملات فعال و غیرفعال شبکه

حملات سایبری (Cyber Attack) تهدیدی جدی در دنیای دیجیتال امروز هستند که میتوانند اطلاعات شخصی، مالی و تجاری را به خطر بیندازند. این حملات توسط هکرها یا گروههای مخرب انجام میشوند و هدف آنها معمولاً دستیابی به اطلاعات حساس، تخریب دادهها یا مختل کردن سیستمها است. در دنیایی که روزانه میلیاردها بسته داده میان کاربران، سرورها و تجهیزات شبکه جابهجا میشود، یک سوال اساسی مطرح میشود؛ اینکه آیا تمام این دادهها واقعاً به صورت امن به مقصد میرسند؟

بر اساس گزارشهای امنیت سایبری، بخش قابلتوجهی از نفوذها و نشتهای اطلاعاتی نه با حملات پیچیده، بلکه با شنود ساده ترافیک شبکه یا دستکاری هوشمندانه دادهها آغاز میشوند. مهاجمانی که گاهی بدون ایجاد کوچکترین اختلال در سرویسها، تنها با «تماشا کردن» اطلاعات ارزشمند را سرقت میکنند و گاهی دیگر با تغییر، تزریق یا تخریب دادهها، کل یک سرویس حیاتی را از کار میاندازند.

حمله سایبری چیست؟

حمله سایبری زمانی رخ میدهد که شخصی به عمد یک سیستم یا شبکه کامپیوتری را هدف قرار می دهد تا به آن آسیب برساند. این حمله ممکن است شامل سرقت دادهها، ایجاد اختلال در خدمات یا آسیب رساندن به سیستمها باشد. معروفترین روشهای حمله سایبری حملات فیشینگ، بدافزار یا حملات DDoS هستند. برای همه افراد واجب است که از اطلاعات و سیستمهای خود در برابر این تهدیدات محافظت کنند.

چرا حملات سایبری رخ میدهند؟

حملات سایبری به دلایل مختلف و با اهداف متنوعی انجام میشوند. شاید شنیده باشید که یک شرکت کوچک پس از باز کردن یک ایمیل جعلی، تمام اطلاعات مالی خود را از دست دادهاست. چنین اتفاقاتی نشان میدهد که این حملات میتوانند تأثیرات منفی جبرانناپذیری بر کسبوکارهای اینترنتی و حتی حریم شخصی افراد عادی داشته باشند. در ادامه، به دلایل اصلی انجام این حملات میپردازیم:

- کسب سود مالی

بسیاری از حملات سایبری برای دستیابی به پول کلان انجام میشوند. مثلاً فردی که فریب یک ایمیل فیشینگ را میخورد، ممکن است حساب بانکیاش خالی شود. هکرها معمولاً از روشهایی مانند فیشینگ یا کلاهبرداریهای اینترنتی برای به سرقت بردن اطلاعات حساس یا پول افراد استفاده میکنند.

- جاسوسی اطلاعاتی

در فضای رقابتی تجارت، گاهی سرقت اطلاعات به یک ابزار غیراخلاقی تبدیل میشود. مثلاً ممکن است که طرحهای محرمانه یک کسبوکار توسط رقیبش به سرقت برود. این نوع حملات معمولاً توسط سازمانهای بزرگ برای دسترسی به اسرار تجاری و دادههای حساس انجام میشود.

- ایجاد اختلال در خدمات

بارها پیش آمده که وبسایت یک فروشگاه اینترنتی معروف، درست در اواسط یک کمپین تبلیغاتی گسترده و پرهزینه، از کار بیفتد. این اتفاق ممکن است نتیجه حملات دیداس (DDoS) باشد. این حملات در واقع خسارت جبرانناپذیری به اعتبار شرکتهای بزرگ وارد میکنند. همچنین مشکلات مالی زیادی را هم پدید میآورند.

انواع حمله سایبری

تمامی حملات سایبری را نمیتوان در یک دستهبندی قرار داد. هر کدام از حملات سایبری اهداف و آسیبهای متفاوتی دارند. در ادامه انواع حمله سایبری بررسی خواهد شد:

حمله فیشینگ

حمله فیشینگ (phishing) یکی از روشهای متداول کلاهبرداری سایبری است که هدف آن سرقت اطلاعات حساس مانند نام کاربری، رمز عبور، اطلاعات کارت بانکی یا دادههای مهم دیگر است. در این حملات، مهاجم با جعل هویت یک منبع معتبر، قربانی را به افشای اطلاعات خود ترغیب میکند.

روشهای متداول حملات فیشینگ

حملات فیشینگ به شکلهای مختلف انجام میشوند که شناخت این روشها میتواند به پیشگیری کمک کند:

- ایمیلهای جعلی (Scam Emails):مهاجمان با ارسال ایمیلهایی که به نظر از سوی مؤسسات معتبری مانند بانکها یا سرویسهای آنلاین میآید، قربانی را به وارد کردن اطلاعات حساس در وبسایتهای تقلبی ترغیب میکنند.

- فیشینگ با وعده پاداش (Advanced-fee Scam):این نوع شامل ارائه وعدههای اغواکننده مانند دریافت مبلغ زیادی پول در ازای پرداخت هزینهای کوچک است.

- فیشینگ با جعل وبسایت (Website Forgery):مهاجمان وبسایتهایی مشابه وبسایتهای معتبر طراحی میکنند تا قربانی اطلاعات خود را در آن وارد کند. بررسی آدرس URL و استفاده از سایتهای ایمن (HTTPS) میتواند کمککننده باشد.

- اسپیر فیشینگ (Spear Phishing):این حمله مستقیماً افراد یا سازمانهای خاص را هدف قرار میدهد و با اطلاعاتی شخصیسازیشده اعتماد قربانی را جلب میکند.

- کلون فیشینگ (Clone Phishing):با ارسال ایمیلهای قبلاً ارسالشده اما با لینکها یا فایلهای مخرب، قربانی فریب داده میشود.

- ویلینگ (Whaling):این نوع حملات مدیران ارشد یا افراد با دسترسی بالا را هدف قرار میدهد، مثلاً با ارسال ایمیلهایی که به نظر از سوی مدیرعامل شرکت میآید.

حمله DDOS

حمله DDoS یا Distributed Denial-of-Service Attack یا حمله توزیعشده انکار سرویس نوعی حمله سایبری (Cyber Attack) است که در آن مهاجم با ارسال حجم زیادی از ترافیک اینترنتی به سرور، خدمات آنلاین یا سایتها، آنها را از دسترس کاربران واقعی خارج میکند.

این حملات با اهداف مختلفی انجام میشوند، از جمله اعتراض، تخریب، رقابت تجاری یا اخاذی مالی.

حملات DDoS معمولاً از طریق شبکهای از دستگاههای آلوده به بدافزار به نام باتنت (Botnet) انجام میشوند. مهاجم با استفاده از این باتنت، درخواستهای متعدد و سنگینی را به سمت هدف ارسال میکند تا سرور قربانی بیشازحد مشغول شده و از دسترس خارج شود.

انواع حملات DDoS

حملات DDoS بر اساس لایههای مدل OSI به سه دسته کلی تقسیم میشوند:

حملات حجمی (Volume-based):

هدف از این نوع حملات اشغال پهنای باند (Bandwidth) بین سرور قربانی و اینترنت است. نمونهای از این حملات، تقویت DNS است که در آن مهاجم آدرس قربانی را جعل میکند و درخواستهای زیادی را به سرور DNS ارسال میکند.

حملات پروتکل (Protocol Attacks):

این حملات به لایههای 3 و 4 مدل OSI حمله میکنند و ظرفیت سرور یا منابعی مانند فایروال (Firewall) را به طور کامل مصرف میکنند. یک مثال شناختهشده، حمله SYN Flood است که با ارسال درخواستهای متعدد TCP، سرور قربانی را مشغول میکند.

حملات لایه کاربرد (Application-layer):

این حملات به لایه 7 مدل OSI هدف قرار میگیرند، جایی که صفحات وب در پاسخ به درخواستهای HTTP تولید میشوند. در این نوع حمله، سرور قربانی مجبور به پردازش درخواستهای غیرعادی بسیاری میشود که به اصطلاح به آن HTTP Flood میگویند.

حمله باجافزار

باجافزار نوعی بدافزار است که با قفل کردن دستگاه یا رمزگذاری دادههای ذخیرهشده روی آن، دسترسی کاربر به اطلاعات را محدود میکند. مهاجمان در ازای ارائه کلید رمزگشایی یا دسترسی به دادهها، درخواست باج میکنند. گاهی نیز تهدید به انتشار یا حذف دادهها میکنند.

حملات باج افزار (ransomware)، از طریق زیر میتوانند به سیستمها آسیب برسانند:

دسترسی: مهاجم با نفوذ به شبکه قربانی، بدافزار رمزگذاری را نصب میکند و ممکن است نسخهای از دادهها را سرقت کند.

فعالسازی:بدافزار فعال شده و دستگاهها قفل یا دادهها رمزگذاری میشوند، بهطوریکه قربانی دیگر قادر به دسترسی به اطلاعات نیست.

درخواست باج:مهاجمان پیامی روی صفحه نمایش قربانی ارسال کرده و درخواست پرداخت باج، معمولاً بهصورت ارز دیجیتال، برای بازگرداندن دسترسی میکنند.

حمله Man in the middle

حمله مرد میانی (Man-in-the-Middle) نوعی حمله سایبری است که در آن مهاجم بین دو طرف ارتباط، معمولاً کاربر و یک برنامه، قرار میگیرد تا ارتباطات و دادهها را بهطور مخفیانه رهگیری کند و از آنها برای اهداف مخرب استفاده کند. کاربران معمولاً تصور میکنند در حال تعامل با یک سیستم مطمئن هستند، در حالی که اطلاعات حساسی مانند رمزهای عبور و اطلاعات مالی آنها در حال سرقت است.

انواع حملات مرد میانی

انواع حملات Man-in-the-Middle به صورت زیر است:

- IP Spoofing: تغییر آدرس IP بهمنظور جعل هویت یک منبع معتبر.

- DNS Spoofing: هدایت کاربران به وبسایتهای جعلی شبیه به وبسایتهای معتبر برای سرقت اطلاعات.

- HTTPS Spoofing: هدایت کاربران به وبسایتهایی که بهجای HTTPS امن از HTTP ناامن استفاده میکنند.

- Email Hijacking: دسترسی مخفیانه به ایمیلهای بانکی یا کارتهای اعتباری برای سرقت اطلاعات یا ارسال دستورالعملهای جعلی.

- Wi-Fi Eavesdropping: ایجاد شبکههای Wi-Fi جعلی برای رهگیری فعالیتهای کاربران متصل.

- SSL Hijacking: ربودن پروتکل SSL برای دسترسی به دادههای رمزگذاریشده.

- Session Hijacking: سرقت اطلاعات ذخیرهشده در کوکیهای مرورگر مانند رمزهای عبور.

حملات مهندسی اجتماعی

مهندسی اجتماعی (Social Engineering) نوعی حمله سایبری است که از تعاملات انسانی و دستکاری روانشناختی برای فریب کاربران استفاده میکند. مهاجم با ایجاد اعتماد یا تحریک حس کنجکاوی، ترس یا فوریت، قربانی را به افشای اطلاعات حساس یا انجام اعمالی که امنیت را به خطر میاندازد، وادار میکند.

تکنیکهای متداول مهندسی اجتماعی

در حملات مهندسی اجتماعی از روشهای زیر استفاده میشود:

- طعمهگذاری (Baiting): مهاجم با ارائه وعدههای دروغین یا کنجکاویبرانگیز، قربانی را به دام میاندازد. مثلاً فلشدرایو آلودهای را در مکانی عمومی میگذارد تا کاربر آن را به سیستم خود متصل کند.

- ترسانافزار (Scareware): قربانی با پیامهای هشدار جعلی مانند سیستم شما آلوده است فریب داده میشود تا نرمافزار مخربی را نصب کند.

- پیشزمینهسازی (Pretexting): مهاجم با ادعاهای دروغین و جعل هویت افراد معتبر مانند پلیس یا همکار، اطلاعات شخصی یا حساس قربانی را استخراج میکند.

- فیشینگ (Phishing): ارسال ایمیل یا پیامهایی که کاربر را به کلیک روی لینکهای مخرب یا افشای اطلاعات حساس مانند رمز عبور ترغیب میکند.

- اسپیر فیشینگ (Spear Phishing): نسخه هدفمندتر فیشینگ که با تحقیقات دقیق درباره قربانی، پیامهای سفارشی و واقعگرایانه ارسال میشود.

حملات تزریق SQL

تزریق SQL (SQL Injection) از انواع حمله سایبری (Cyber Attack) است که با استفاده از کدهای مخرب SQL، پایگاه داده را دستکاری کرده و به اطلاعاتی دسترسی پیدا میکند که نباید قابل مشاهده باشند. این حملات اغلب وبسایتها را هدف قرار میدهند و میتوانند به افشای اطلاعات حساس، حذف دادهها یا حتی دسترسی مدیریتی به پایگاه داده منجر شوند.

انواع حملات تزریق SQL را میتوان به صورت زیر دستهبندی کرد:

۱. تزریق SQL درونخطی (In-band SQLi)

- استفاده از همان کانال ارتباطی برای اجرای حمله و دریافت نتایج.

- تزریق مبتنی بر خطا: استفاده از پیامهای خطای پایگاه داده برای جمعآوری اطلاعات.

- تزریق مبتنی بر UNION: ترکیب چند دستور SELECT برای دسترسی به اطلاعات.

۲. تزریق SQL کور (Inferential SQLi)

- مبتنی بر رفتار و پاسخهای سرور، بدون مشاهده مستقیم دادهها.

- تزریق بولی: تحلیل پاسخهای true یا false برای استخراج اطلاعات.

- تزریق مبتنی بر زمان: اندازهگیری زمان پاسخ پایگاه داده برای تعیین نتایج.

۳. تزریق SQL برونخطی (Out-of-band SQLi)

- انتقال داده از طریق کانالهای جایگزین مانند درخواستهای DNS یا HTTP.

- مناسب برای سرورهای کند یا ناپایدار.

حملات zero-day

حملات Zero-Day از خطرناکترین تهدیدات امنیت سایبری هستند که به دلیل سرعت و پیشبینیناپذیری، خسارات جدی وارد میکنند. در ادامه به معرفی و نحوه کار این نوع حملات پرداخته شدهاست:

ویژگیهای حملات Zero-Day:

- آسیبپذیری Zero-Day: نقصی در نرمافزار که پیش از آگاهی سازندگان توسط هکرها شناسایی میشود.

- اکسپلویت Zero-Day: روشی که هکرها برای بهرهبرداری از این نقص استفاده میکنند.

- حمله Zero-Day: عملیاتی که از اکسپلویت برای نفوذ، سرقت اطلاعات، یا آسیب به سیستم استفاده میکند.

نحوه عملکرد حمله های Zero_Day :

۱. شناسایی نقص: هکرها آسیبپذیریهایی را کشف میکنند که هنوز سازندگان از آنها مطلع نیستند.

۲. نوشتن کد اکسپلویت: کدی که به طور خاص برای بهرهبرداری از این آسیبپذیری طراحی شدهاست.

۳. انتشار بدافزار: اغلب از طریق ایمیلهای مهندسی اجتماعی یا لینکهای مخرب، بدافزار به سیستم هدف وارد میشود.

۴. سرقت یا تخریب: اطلاعات حساس کاربر دزدیده یا دادهها تخریب میشوند.

حمله فعال و غیرفعال شبکه چیست؟

حمله شبکه زمانی رخ میدهد که یک هکر یا بدافزار قصد دارد به شبکهی ما نفوذ کند، اطلاعاتی را از آن بدزدد، آن را مختل کند یا کنترلش را به دست بگیرد. بر اساس کارهایی که مهاجم در شبکه انجام میدهد، این حملات به دو نوع حمله فعال و غیرفعال شبکه تقسیمبندی میشوند که در ادامه با آنها آشنا خواهید شد.

انواع حملات فعال (Active Attack)

در حمله فعال مهاجم به طور مستقیم وارد عمل میشود و تغییری را در شبکه یا دیتای عبوری ایجاد میکند. در این نوع حمله، مهاجم شروع به ارسال بستهها، تغییر مسیرها یا ارسال پیامهای جعلی میکند تا سرویس را مختل کند، ترافیک را بدزدد یا خطا ایجاد کند. ویژگی اصلی حملات فعال این است که عملکرد یا دادههای واقعی در شبکه تغییر میکنند، یعنی مهاجم به شکل مستقیم در مسیر ترافیک دخالت میکند. انواع حملات فعال شبکه عبارتند از:

- در حمله DDoS هکر با ارسال حجم عظیمی از درخواستهای تقلبی باعث میشود سرویس از کار بیافتد.

- در حمله مرد میانی یا MITM ، مهاجم خودش را بین فرستنده و گیرنده قرار میدهد و اطلاعات را میبیند، تغییر میدهد یا هدایت میکند.

- در IP Spoofing، مهاجم آدرس IP خودش را جعل میکند تا مثل یک سیستم معتبر به نظر برسد و به شبکه دسترسی پیدا کند.

- در ARP Poisoning پیامهای ARP در شبکه را آلوده میکند تا ترافیک به سمت مهاجم هدایت شود.

انواع حملات غیرفعال (Passive Attack)

در این نوع حمله، مهاجم فقط گوش میدهد یا نظاره میکند تا صرفا اطلاعات را سرقت کرده و هیچ تغییری مستقیم در شبکه ایجاد نمیکند. ویژگی اصلی حملات غیرفعال این است که در این نوع حمله شبکه، دادهها خوانده میشوند اما تغییر نمیکنند. به عبارت دیگر، این نوع حملات اغلب بدون اینکه شبکه متوجه شود انجام میشوند. موارد زیر، نمونههایی از حملات غیرفعال شبکه هستند:

- Sniffing (گوش دادن به ترافیک): یک مهاجم بستههای شبکه را جمع میکند و محتوای آنها را تحلیل میکند. برای نام کاربری و رمز عبور یا اطلاعات حساس.

- Traffic Analysis: مهاجم بدون دستکاری بستهها، فقط الگوی ترافیک را تحلیل میکند. به طور مثال، چه زمانی بیشترین ترافیک است، کاربران چه صفحاتی را بازدید میکنند و…

- Eavesdropping: مهاجم بدون اطلاع شبکه اطلاعات ردوبدلشده را میبیند؛ مانند شنود در مکالمات.

چطور تشخیص دهیم که شبکه تحت حمله فعال (Active Attack) است؟

حمله فعال یعنی مهاجم در حال تاثیرگذاری لحظهای روی شبکه است، پس نشانههای آن اغلب خیلی زود دیده میشود. این نشانهها عبارتند از:

- کندی محسوس یا اختلال در سرویسها مانند دیر باز شدن سایت ها، قطع و وصل

- شدن اتصال کاربران، افزایش پینگ، پاسخ ندادن سرورهای حیاتی، افزایش مصرف CPU سوئیچ یا روتر.

- وجود ترافیک غیر عادی مانند چند برابر شدن ناگهانی ترافیک، ورود به شبکه از یک IP ناشناس، مشاهده کردن حجم غیرعادی broadcast / multicast.

- خطا و هشدار در لاگها مانند دیدن پیام های STP topology change و DHCP conflict و ARP spoof detected.

- تغییر رفتار تجهیزات شبکه مانند flap شدن لینکها، آپ و داون شدن پورتها، دریافت بستههای malformed، افزایش خطاهای CRC و packet drop.

- گزارش مشکلات مختلف مانند کند شدن وایفای، دیر بالا آمدن سیستمها، باز نشدن سایت شرکت یا افت کیفیت تماس VoIP توسط کاربران.

چطور تشخیص دهیم که شبکه تحت حمله غیرفعال (Passive Attack) است؟

حمله غیرفعال بسیار خطرناکتر از حمله فعال است؛ زیرا هیچ تغییر محسوسی ایجاد نمیکند و مهاجم فقط «گوش میدهد» و شما اغلب چیزی حس نمیکنید. با این حال، این حمله چند نشانهی مهم دارد که میتوانند به شما کمک کند تا سریعتر آن را تشخیص دهید. نشانههایی از قبیل:

- ارتباطات ناشناس در شبکه که توسط ابزارهایی مانند NetFlow و sFlow و show ip connections و بررسی جدول ARP قابل تشخیص هستند.

- استفاده از پورتهای promiscuous: در حملههای شنود، اغلب کارت شبکه سیستم مهاجم روی حالت Promiscuous Mode قرار میگیرد که با ابزارهایی مانند:

- Nmap و Wireshark detection tools قابل تشخیص است.

- رفتار غیر معمول اما بدون اختلال مانند افزایش آرام و غیرمحسوس ترافیک، تلاش برای مشاهده Packet Header بدون تغییر محتوا و درخواستهای ARP غیرمعمول.

- تحلیل الگوی ترافیک و مشاهده مواردی مانند استفاده مداوم از پروتکلهای خاص یا درخواستهای زیاد برای DNS بدون هدف.

- شناسایی رفتارهایی مانند تلاش برای جمعآوری اطلاعات، تلاش برای Sniffing یا پورت اسکنهای بسیار آرام توسط ابزارهای IDS (مثل Snort یا Suricata).

حملات غیرفعال شبکه به دلیل پنهان شدن مهاجم اغلب بسیار خطرناکتر از حملات فعال هستند.

روشهای جلوگیری از حملات فعال و غیرفعال شبکه

تا اینجا با حمله فعال و غیرفعال شبکه، تفاوت این حملات و روشهای تشخیص هر یک آشنا شدید و احتمالا این سوال برایتان پیش آمده است که چطور باید از بروز چنین حملاتی جلوگیری کنیم تا شبکه آسیب نبیند؟ روشهای زیر، بهترین و کارآمدترین راهکارهایی هستند که شما میتوانید با استفاده از آن ها، از شبکهی سازمانی خود در مقابل حمله فعال و غیرفعال شبکه محافظت کنید:

- رمزنگاری ترافیک (Encryption) مانند استفاده از HTTPS به جای HTTP برای وبسرویسها و SSH به جای Telnet برای مدیریت تجهیزات.

- شبکهبندی و تقسیمبندی (Segmentation / VLANs): جدا کردن بخشهای مختلف شبکه (برای مثال کاربران، مهمانان، سرورها) با VLAN یا firewalled subnets.

- استفاده از فایروالها و تعیین قوانین دسترسی (Firewalls & ACLs): فایروالها و ACLها ترافیک نامطلوب را قبل از رسیدن به سرویسها مسدود میکنند.

- استفاده از سیستمهای تشخیص و جلوگیری از نفوذ (IDS / IPS): ابزار IDS فقط هشدار میدهد؛ IPS علاوه بر هشدار میتواند ترافیک مخرب را بلاک کند.

- احراز هویت و کنترل دسترسی قوی (AAA, 2FA, RBAC): کنترل اینکه چه کسی و با چه سطح دسترسیای میتواند وارد شبکه و تجهیزات شود.

- مدیریت پورتها و امنیت سوئیچ (Port Security & 802.1X): جلوگیری از وصل شدن دستگاههای ناشناس به سوئیچ و کاهش خطر حملات غیرفعال/فعال از طریق پورت فیزیکی.

- محافظت در برابر DDoS و نرخگذاری (Rate Limiting): محدود کردن نرخ ترافیک ورودی و تشخیص ترافیک غیرمعمول برای جلوگیری از حملات حجمی.

- ایمنسازی وایرلس (Secure Wi-Fi): برای مثال استفاده از WPA2-Enterprise یا WPA3.

- بهروزرسانی و مدیریت پچ (Patching)

- لاگینگ، مانیتورینگ و تحلیل (با ابزارهایی مانند Syslog, SIEM, NetFlow)

- آموزش کاربران و تعیین سیاستهای امنیتی

- بکاپگیری و ایجاد یک برنامه بازیابی

- تست نفوذ و بررسی امنیت دورهای

- افزایش امنیت فیزیکی و کنترل دسترسی به تجهیزات

نوشته حمله فعال و غیرفعال شبکه چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته طراحی شبکه دیتاسنتر مبتنی بر هوش مصنوعی اولین بار در هامون. پدیدار شد.

]]>مفهوم AI-Driven Data Center Network

شبکه دیتاسنتر مبتنی بر هوش مصنوعی به طراحیای گفته میشود که در آن کنترل ترافیک، مدیریت منابع، عیبیابی، پیشبینی عملکرد و تصمیمگیریهای عملیاتی به کمک مدلهای هوش مصنوعی انجام میشود. این ساختار به سازمانها کمک میکند تا با کمترین دخالت انسانی، بالاترین سطح انعطافپذیری و خودکارسازی را در شبکه اعمال کنند.

نقش هوش مصنوعی در معماری شبکه مراکز داده

معماری شبکه دیتاسنتر با استفاده از AI میتواند موارد زیر را بهبود دهد:

- تشخیص خودکار اختلالات

- پیشبینی اشباع منابع

- تحلیل رفتاری ترافیک

- امنیت هوشمند

- خودکارسازی عملیات شبکه

- بهینهسازی مصرف انرژی

شبکههای سنتی دسترسی کافی برای پردازش دادههای حجیم AI نداشتند و معماریهای جدید دیتاسنتر بر پایه پردازش موازی، Low Latency و پشتیبانی از GPU Fabric طراحی میشوند.

فناوریهای مهم در شبکههای هوش مصنوعی

برای پشتیبانی از حجم پردازشی بالا در مدلهای AI، استفاده از فناوریهای زیر ضروری است:

NVLink و GPU Networking

ارتباط GPUها از طریق NVLink، سرعت پردازش را چند برابر کرده و اجازه ساخت خوشههای محاسباتی بسیار بزرگ را فراهم میکند.

InfiniBand Fabric

InfiniBand یک فناوری شبکه بسیار سریع است که latency بسیار پایین داشته و برای آموزش مدلهای هوش مصنوعی بزرگ استفاده میشود.

Ethernet High Speed

اترنتهای نسل جدید با سرعتهای 200Gbps ،400Gbps و حتی 800Gbps برای انتقال داده در دیتاسنترهای هوش مصنوعی استفاده میشوند.

امنیت شبکه دیتاسنتر با هوش مصنوعی

هوش مصنوعی در امنیت شبکه نقش کلیدی دارد. با تحلیل رفتار کاربران، دستگاهها و ترافیک، سیستم میتواند تهدیدها را پیشبینی کرده و بهصورت خودکار دفاع کند. مهمترین مزایا عبارتاند از:

- جلوگیری از حملات DDoS

- جلوگیری از نفوذهای ناشناخته

- کشف رفتار غیرعادی

- تحلیل Logها در لحظه

مزایای طراحی شبکه دیتاسنتر AI

طراحی شبکه مبتنی بر هوش مصنوعی مزایای زیر را ایجاد میکند:

- افزایش سرعت

- کاهش هزینه عملیاتی

- افزایش امنیت

- کاهش Latency

- پشتیبانی از پردازشهای حجیم

- افزایش مقیاسپذیری

- مدیریت هوشمند منابع

چالشهای طراحی شبکههای AI

در کنار مزایا، چالشهای مهمی نیز وجود دارد:

- هزینه بسیار بالا

- نیاز به متخصصان هوش مصنوعی

- پیچیدگی پیادهسازی

- مصرف انرژی بالا

- نیاز به GPU و Fabric قدرتمند

آینده دیتاسنترهای هوش مصنوعی

آینده شبکه دیتاسنتر به سمت فناوریهای زیر حرکت خواهد کرد:

- Self-Healing Network

- Autonomous Network

- Fully Software Defined Fabric

- AI Security Automation

- Distributed AI Compute

در آینده نزدیک، مدیریت شبکه بدون دخالت انسانی و مبتنی بر هوش مصنوعی یک استاندارد جهانی خواهد شد.

سرفصلها:

- اصول طراحی شبکه دیتاسنتر

- زیرساخت شبکه برای هوش مصنوعی

- انواع Fabric در شبکههای AI

- معماری NVLink و GPU Networking

- فناوری InfiniBand

- معماری Ethernet مبتنی بر AI

- امنیت دیتاسنتر با هوش مصنوعی

دانلود کتاب AI Data Center Network Design and Technologies

نوشته طراحی شبکه دیتاسنتر مبتنی بر هوش مصنوعی اولین بار در هامون. پدیدار شد.

]]>نوشته تفاوت بین OEM و ODM چیست؟ اولین بار در هامون. پدیدار شد.

]]>با این حال، بسیاری از کاربران هنوز تفاوت دقیق بین OEM و ODM را نمیدانند یا بهطور کلی با مفهوم این دو اصطلاح آشنایی کافی ندارند. به همین دلیل، در این مطلب تلاش کردهایم به زبانی ساده و کاربردی، این دو مفهوم را بررسی کنیم تا بتوانید با دید بازتری هنگام خرید و انتخاب محصولات دیجیتال تصمیم بگیرید. پیشنهاد میکنیم تا انتهای این مطلب همراه ما باشید.

OEM (Original Equipment Manufacturer) (تولیدکننده تجهیزات اصلی)

در مدل OEM، طراحی و مشخصات محصول توسط سفارشدهنده (برند اصلی) انجام میشود و کارخانه فقط آن را تولید میکند.

ویژگیهای مدل OEM :

- طراحی محصول متعلق به برند سفارشدهنده است

- تولیدکننده فقط نقش سازنده را دارد

- محصول نهایی با برند سفارشدهنده عرضه میشود

- کنترل کامل روی مشخصات فنی و کیفیت

به عنوان مثال، شرکتی مثل HP طراحی یک هارد یا سرور را انجام میدهد، اما تولید فیزیکی ممکن است توسط کارخانهای دیگر انجام شود.

ODM (Original Design Manufacturer) (تولیدکننده با طراحی اختصاصی)

در مدل ODM، طراحی محصول از ابتدا توسط تولیدکننده انجام شده و برند سفارشدهنده فقط آن را با نام خود عرضه میکند.

ویژگیهای مدل ODM

- طراحی و مهندسی متعلق به کارخانه است

- زمان ورود به بازار سریعتر

- هزینه تحقیق و توسعه کمتر

- امکان شخصیسازی محدود

به عنوان مثال، یک کارخانه چینی مادربرد یا روتر را طراحی میکند و شرکتهای مختلف همان محصول را با برند خود میفروشند.

مقایسه سریع OEM و ODM

| معیار | OEM | ODM |

| مالک طراحی | برند سفارشدهنده | تولیدکننده |

| هزینه R&D | بالا | پایین |

| سرعت عرضه | کندتر | سریعتر |

| انعطاف در تغییرات | زیاد | محدود |

| مناسب برای | برندهای بزرگ و تخصصی | استارتاپها و بازار رقابتی |

اگر کنترل کامل روی محصول میخواهید → OEM

اگر سرعت و کاهش هزینه مهمتر است → ODM

OEM و ODM در تجهیزات شبکه و دیتاسنتر

OEM در دنیای شبکه (Enterprise / Datacenter)

در این مدل:

- طراحی سختافزار، Firmware و استانداردها توسط برند اصلی انجام میشود

- تولید ممکن است در کارخانههای طرف قرارداد انجام شود

- کنترل کیفیت، آپدیت نرمافزار و پشتیبانی کاملاً دست برند است

نمونههای واقعی:

- Cisco (سوئیچ و روتر)

- HPE ProLiant (سرورها)

- Dell EMC

- Fortinet / Sophos (سختافزار + OS اختصاصی)

به عنوان نمونه سرور HPE DL380 (حتی اگر مونتاژ در چین باشد، طراحی، BIOS، iLO و استانداردها کاملاً متعلق به HPE است )

ODM در تجهیزات شبکه (White Label / اقتصادی)

در این مدل:

- کارخانه محصول را از قبل طراحی کرده

- برند فقط لوگو، پکیجینگ یا تغییرات جزئی میدهد

- چند برند ممکن است دقیقاً یک سختافزار یکسان بفروشند.

نمونههای رایج در بازار:

- فایروالهای اقتصادی

- روترهای ناشناخته با برندهای مختلف

- NASهای ارزان

- سوئیچهای بدون برند مطرح

به عنوان نمونه، یک فایروال با CPU Intel + NIC معمولی

که با ۵ برند مختلف در بازار ایران فروخته میشود

تفاوت OEM و ODM از دید خریدار ایرانی

| معیار مهم | OEM | ODM |

| اصالت کالا | بسیار بالا | وابسته به فروشنده |

| آپدیت Firmware | رسمی و مداوم | محدود یا نامشخص |

| پشتیبانی بلندمدت | دارد | معمولاً ندارد |

| سازگاری با دیتاسنتر | کامل | نسبی |

| قیمت | بالا | پایین |

| ریسک خرید | کم | متوسط تا زیاد |

تشخیص سریع:

- اگر Firmware اختصاصی + پشتیبانی رسمی + سریال قابل استعلام دارد ⇒ احتمالاً OEM

- اگر فقط سختافزار عمومی با برند متفاوت است ⇒ ODM

نوشته تفاوت بین OEM و ODM چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته راهنمای تشخیص هارد اوریجینال HPE اولین بار در هامون. پدیدار شد.

]]>- قطعات OEM چیستند؟

- پیامدهای استفاده از هاردهای تقلبی

- روشهای شناسایی هارد اوریجینال HPE

- قیمت غیرمنطقی = هارد غیر اوریجینال

- تشخیص اصالت از طریق Firmware و ابزارهای نرمافزاری

اگر در تشخیص قطعات اوریجینال سرور، بهویژه هارددیسکهای HPE، با چالش مواجه هستید و به اطلاعات دقیق و فنی نیاز دارید، این مقاله میتواند راهنمای کاملی برای شما باشد. در این مطلب تلاش کردهایم روشهای شناسایی هارد اصلی اچپی را بهصورت کاربردی بررسی کنیم تا از خرید ناخواسته قطعات غیر اوریجینال جلوگیری شود.

تشخیص هارد اوریجینال از نمونههای تقلبی، نیازمند دانش فنی، دقت بالا و خرید از منابع معتبر است. معمولاً قطعات تقلبی یا غیر اوریجینال با قیمت پایینتری در بازار عرضه میشوند، اما باید توجه داشت که استفاده از این قطعات در بلندمدت میتواند عملکرد و پایداری سیستمهای پردازشی را بهشدت تحت تأثیر قرار دهد.

قطعات OEM چیستند؟

به قطعاتی که فاقد تأییدیه رسمی شرکت HPE هستند، اصطلاحاً OEM گفته میشود. قطعات اصلی HPE در کارخانههای مشخص و تحت استانداردهای سختگیرانه این شرکت تولید شده و سپس مراحل مختلف تست و کنترل کیفیت را پشت سر میگذارند. اگر قطعهای موفق به عبور از این آزمونها نشود، با یک کد شناسایی خاص از چرخه محصولات رسمی HPE خارج شده و ممکن است بهعنوان قطعه OEM وارد بازار شود.

قیمت پایینتر این قطعات باعث میشود همچنان خریداران خاص خود را داشته باشند، اما استفاده از آنها میتواند خسارات قابل توجهی به تجهیزات وارد کند.

پیامدهای استفاده از هاردهای تقلبی

استفاده از هارددیسکهای غیر اوریجینال ممکن است مشکلات زیر را به همراه داشته باشد:

- افزایش زمان Downtime و توقف سرویسدهی سرور

- ناسازگاری با سایر قطعات سختافزاری

- آسیب به کنترلرها و سایر اجزای سرور

- از دست رفتن اطلاعات حیاتی

- تحمیل هزینههای مجدد برای تعویض قطعه، تست، بازیابی داده و نیروی انسانی

در صورتی که آگاهانه اقدام به خرید قطعات غیر اوریجینال میکنید، طبیعتاً مسئولیت پیامدهای آن را پذیرفتهاید. هدف ما در این مقاله، جلوگیری از خرید ناخواسته هاردهای تقلبی از طریق ارائه اطلاعات دقیق و کاربردی است.

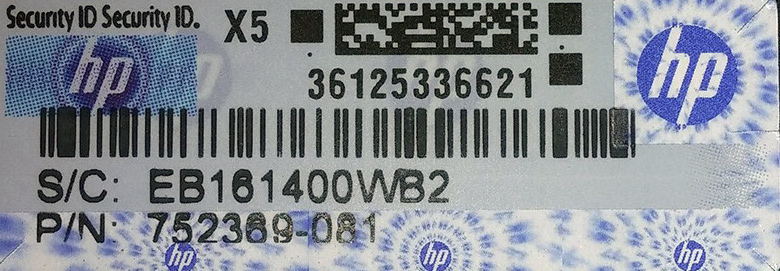

روشهای شناسایی هارد اوریجینال HPE

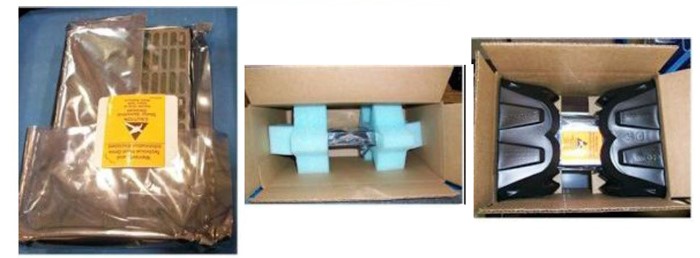

- برچسب پلمپ روی بستهبندی

هارد سرورهای اوریجینال HPE دارای برچسب پلمپ امنیتی روی جعبه هستند. این برچسبها دارای ویژگیهای ضدجعل بوده و جدا کردن آنها بدون آسیب زدن یا پارگی تقریباً غیرممکن است.

- برچسب اطلاعات روی بستهبندی خارجی

روی سطح بیرونی جعبه، برچسبی شامل اطلاعات شناسایی محصول، نوع هارد (SATA یا SAS)، مبدأ تولید و اطلاعات رهگیری درج شده است. این اطلاعات امکان پیگیری محصول را از سوی HPE یا کارخانه سازنده فراهم میکند.

- بستهبندی استاندارد بینالمللی

محصولات HPE با بستهبندی کاملاً ایمن عرضه میشوند. هاردها دارای پوشش آنتیاستاتیک، فوم محافظ و نگهدارنده حرارتی هستند که نشاندهنده اصالت کالا میباشد.

- برچسب روی خود هارد

روی بدنه هاردهای HPE برچسبهایی با اشکال مختلف مشاهده میشود که شامل لوگوی HP یا HPE، مشخصات فنی و اطلاعات رهگیری است. همچنین برچسب امنیتی مخصوصی با تاریخ تولید قطعه روی تمامی هاردهای اصلی نصب میشود.

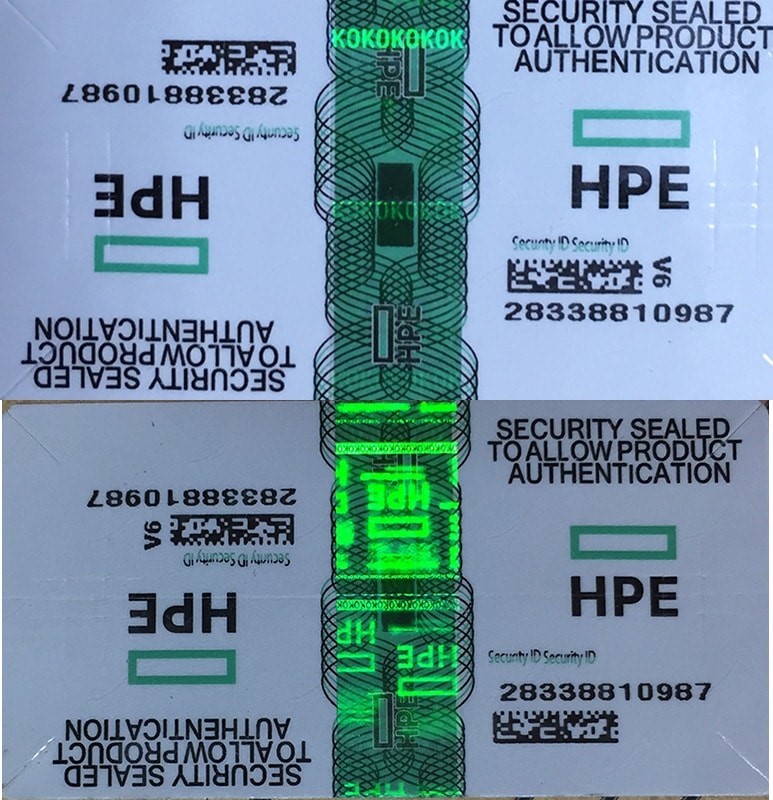

- برچسب امنیتی HPE و نسخههای مختلف آن

HPE در طول سالها نسخههای مختلفی از لیبلهای امنیتی را معرفی کرده است که همگی دارای لایههای امنیتی آشکار و پنهان هستند:

- نسخه سپتامبر 2016: دارای هولوگرام فلورسنت که با حرکت برچسب، نوشته HPE در جهت مخالف حرکت میکند.

- نسخه جولای 2015: لوگوی HP در مرکز قرار دارد و علائم OK و تیک در اطراف آن با حرکتهای مختلف جابهجا میشوند.

- نسخههای قبل از 2015: شامل تغییر رنگ نوار امنیتی، هولوگرام دایرهای و فونتهای متغیر OK

- نسخه آوریل 2019 (جدیدترین): دارای نوار امنیتی فلورسنت که با حرکت، لوگوی HP و نماد سکه همراه با تیک نمایش داده میشود.

- شماره سریال و اعتبارسنجی

تمامی هاردهای اوریجینال HPE دارای سریالنامبر مرتبط با کد پیگیری (CT) یا کد امنیتی (S/C) هستند. برای بررسی اصالت سریال میتوانید از طریق ایمیل counterfeitvalidation@hp.com با شرکت HPE در ارتباط باشید.

- ضخامت و ساختار لیبل امنیتی

قسمت نوار امنیتی در گوشه راست برچسب دارای ضخامت بسیار کمی است، بهطوری که نمیتوان آن را با ناخن جدا کرد.

- اثر امنیتی زیر برچسب

در صورت جدا کردن بخشی از برچسب، اثر امنیتی خاصی روی بدنه باقی میماند. توجه داشته باشید که این کار باعث ابطال گارانتی میشود.

قیمت غیرمنطقی = هارد غیر اوریجینال

محصولات اوریجینال HPE به دلیل کیفیت بالا معمولاً با تخفیفهای سنگین عرضه نمیشوند. اگر با قیمتی بسیار پایین (مثلاً نصف قیمت بازار) مواجه شدید، به احتمال زیاد با قطعه غیر اوریجینال روبهرو هستید.

تشخیص اصالت از طریق Firmware و ابزارهای نرمافزاری

هارددیسکها و SSDهای اوریجینال HPE مجهز به Firmware اختصاصی هستند که آنها را بهعنوان محصول رسمی HP/HPE شناسایی میکند. با استفاده از ابزارهای زیر میتوان اطلاعات شناسایی هارد را بررسی کرد:

- HPE Systems Insight Manager

- System Management Homepage

- Array Configuration Utility (ACU)

- Survey Utility

- Array Diagnostic Utility (ADU)

- Windows Diagnostics

این ابزارها امکان مشاهده ID، مدل، Firmware و شناسایی هارد بهعنوان محصول رسمی HPE را فراهم میکنند.

شرکت پیشگامان فناوری اطلاعات هامون بهعنوان یکی از فروشندگان مجاز هاردهای اوریجینال HP / HPE، فعالیت خود را با تمرکز بر تأمین تجهیزات اصل دیتاسنتری و قطعات سرور آغاز کرده و همواره اصالت کالا را در اولویت قرار داده است. این شرکت با تکیه بر زنجیره تأمین معتبر، ارائه هارددیسکها و SSDهای دارای Firmware رسمی HPE، برچسبهای امنیتی معتبر و امکان استعلام اصالت، اطمینان خاطر لازم را برای سازمانها، شرکتها و مدیران IT فراهم میکند. عرضه محصولات مطابق با استانداردهای سختگیرانه HPE، باعث شده پیشگامان فناوری اطلاعات به انتخابی مطمئن برای پروژههای زیرساختی و محیطهای حساس تبدیل شود.

از دیگر مزایای همکاری با پیشگامان فناوری اطلاعات هامون میتوان به مشاوره تخصصی پیش از خرید، تطبیق دقیق هارد با مدل سرور و ریدکنترلر، قیمتگذاری شفاف و پشتیبانی فنی حرفهای اشاره کرد. این شرکت با شناخت کامل از نیازهای دیتاسنتری، به مشتریان کمک میکند تا ضمن جلوگیری از خرید ناخواسته قطعات OEM یا تقلبی، بالاترین سطح کارایی، پایداری و امنیت اطلاعات را در سرورهای HP خود تجربه کنند. تعهد به کیفیت، اصالت کالا و رضایت مشتری، پیشگامان فناوری اطلاعات را به یکی از تأمینکنندگان قابل اعتماد در حوزه تجهیزات سرور HP تبدیل کرده است.

نوشته راهنمای تشخیص هارد اوریجینال HPE اولین بار در هامون. پدیدار شد.

]]>نوشته نقش AI در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>- چرا امنیت سایبری به هوش مصنوعی نیاز دارد؟

- کاربردهای کلیدی هوش مصنوعی در امنیت سایبری

- نقش AI در مرکز عملیات امنیت (SOC)

- پاسخ خودکار به حوادث (SOAR)

- تشخیص بدافزار با یادگیری ماشین

- هوش مصنوعی در فایروالها و NGFW

- AI و معماری Zero Trust

- استفاده مهاجمان از هوش مصنوعی

- چالشها و محدودیتهای AI در امنیت سایبری

- نمونههای واقعی از استفادهی هوش مصنوعی در امنیت سایبری

- آینده امنیت سایبری با هوش مصنوعی

در دهه اخیر، امنیت سایبری با چالشهایی مواجه شده که ریشه در پیچیدگی فزاینده زیرساختهای دیجیتال، گسترش رایانش ابری، افزایش دورکاری و انفجار حجم دادهها دارد. مهاجمان سایبری دیگر به روشهای ساده و قابل پیشبینی متکی نیستند؛ آنها از حملات چندمرحلهای، بدافزارهای بدون فایل، مهندسی اجتماعی پیشرفته و حتی خودِ هوش مصنوعی برای دور زدن کنترلهای امنیتی استفاده میکنند. در چنین شرایطی، رویکردهای سنتی امنیت که مبتنی بر امضا (Signature-Based) و قوانین ایستا هستند، بهتنهایی کارآمد نیستند. اینجاست که هوش مصنوعی (AI) و زیرشاخههای آن مانند یادگیری ماشین (ML) و یادگیری عمیق (DL) بهعنوان ستون فقرات امنیت سایبری مدرن وارد میدان میشوند.

این مقاله بهصورت جامع به بررسی نقش AI در امنیت سایبری میپردازد؛ از دلایل نیاز سازمانها به AI گرفته تا کاربردهای عملی در SOC، تشخیص تهدیدات، پاسخ به حوادث، معماری Zero Trust، چالشها و آینده این حوزه.

چرا امنیت سایبری به هوش مصنوعی نیاز دارد؟

- حجم عظیم دادهها

شبکهها، سرورها، فایروالها، سیستمهای ابری و اپلیکیشنها هر ثانیه میلیونها رویداد و لاگ تولید میکنند. تحلیل دستی یا حتی نیمهخودکار این حجم داده عملاً غیرممکن است. AI قادر است این دادهها را در مقیاس بزرگ پردازش و الگوهای معنادار را استخراج کند.

- پیچیدگی حملات مدرن

حملات امروزی اغلب چندبرداری (Multi-Vector) هستند؛ یعنی همزمان از شبکه، ایمیل، وب و هویت کاربر سوءاستفاده میکنند. AI با دید جامع و تحلیل همبستگی دادهها، میتواند این زنجیره حمله را شناسایی کند.

- محدودیت منابع انسانی

کمبود نیروی متخصص امنیت یکی از مشکلات جهانی است. AI با خودکارسازی بخش بزرگی از تحلیل و پاسخ، فشار کاری تیمهای امنیتی را کاهش میدهد.

کاربردهای کلیدی هوش مصنوعی در امنیت سایبری

تشخیص تهدیدات و حملات پیشرفته

یکی از مهمترین نقشهای AI، شناسایی تهدیداتی است که با روشهای سنتی قابل کشف نیستند. الگوریتمهای یادگیری ماشین میتوانند رفتار نرمال شبکه، سیستم و کاربران را یاد بگیرند و هرگونه انحراف از این الگو را بهعنوان تهدید بالقوه شناسایی کنند.

این رویکرد بهویژه در شناسایی حملات Zero-Day، بدافزارهای ناشناخته و تهدیدات پایدار پیشرفته (APT) بسیار مؤثر است.

تحلیل رفتار کاربران و موجودیتها (UEBA)

UEBA یکی از کاربردهای مهم AI در امنیت است که بر رفتار کاربران، دستگاهها و سرویسها تمرکز دارد. سیستمهای UEBA با استفاده از AI، یک خط پایه (Baseline) از رفتار عادی ایجاد میکنند و در صورت مشاهده رفتار غیرعادی مانند دسترسی در ساعات نامتعارف یا انتقال حجم غیرعادی داده، هشدار صادر میکنند.

این قابلیت نقش کلیدی در شناسایی تهدیدات داخلی (Insider Threats) دارد.

نقش AI در مرکز عملیات امنیت (SOC)

SOC قلب تپنده امنیت سایبری هر سازمان است. با ورود AI، SOCها از حالت واکنشی به حالت پیشبینیمحور حرکت کردهاند.

AI در SOC میتواند:

- هشدارها را اولویتبندی کند

- False Positiveها را کاهش دهد

- تحلیل علت ریشهای (Root Cause Analysis) انجام دهد

- پیشنهاد یا اجرای خودکار پاسخ به حادثه را فراهم کند

این موضوع باعث کاهش زمان شناسایی (MTTD) و زمان پاسخ (MTTR) میشود.

پاسخ خودکار به حوادث (SOAR)

SOAR ترکیبی از اتوماسیون، ارکستراسیون و هوش مصنوعی است. در این رویکرد، AI میتواند بدون دخالت انسان اقداماتی مانند مسدودسازی IP مخرب، قرنطینه سیستم آلوده یا اعمال Policy امنیتی را انجام دهد.

این سطح از خودکارسازی برای مقابله با حملات سریع مانند Ransomware حیاتی است.

تشخیص بدافزار با یادگیری ماشین

بهجای تکیه بر امضاهای ثابت، AI رفتار بدافزار را تحلیل میکند؛ از جمله الگوهای دسترسی به حافظه، ارتباطات شبکه و تغییرات فایل سیستم. این روش امکان شناسایی بدافزارهای Polymorphic و Fileless را فراهم میکند.

هوش مصنوعی در فایروالها و NGFW

فایروالهای نسل جدید با بهرهگیری از AI قادرند ترافیک رمزنگاریشده را تحلیل، اپلیکیشنها را دقیقتر شناسایی و تهدیدات ناشناخته را مسدود کنند. این قابلیتها امنیت لایه شبکه را به سطح بالاتری میرساند.

AI و معماری Zero Trust

در معماری Zero Trust، هیچ کاربر یا سیستمی بهصورت پیشفرض قابل اعتماد نیست. AI با ارزیابی مداوم ریسک، رفتار کاربران و شرایط محیطی، به اعمال سیاستهای پویا و احراز هویت پیوسته کمک میکند.

استفاده مهاجمان از هوش مصنوعی

هوش مصنوعی یک شمشیر دولبه است. مهاجمان نیز از AI برای تولید ایمیلهای فیشینگ بسیار واقعی، بدافزارهای هوشمند و شناسایی آسیبپذیریها استفاده میکنند. این موضوع اهمیت استفاده دفاعی از AI را دوچندان میکند.

چالشها و محدودیتهای AI در امنیت سایبری

با وجود مزایا، استفاده از AI بدون چالش نیست:

- نیاز به داده باکیفیت و متنوع

- هزینه پیادهسازی و نگهداری

- خطر حملات Adversarial AI

- نیاز به نظارت انسانی و تنظیم دقیق مدلها

بنابراین، AI جایگزین انسان نیست، بلکه ابزار قدرتمندی برای تقویت توان انسانی است.

نمونههای واقعی از استفادهی هوش مصنوعی در امنیت سایبری

هوش مصنوعی در حال حاضر نقش مهمی در ابزارها و پلتفرمهای حرفهای امنیت سایبری ایفا میکند. در این بخش با چند نمونهی شاخص آشنا میشویم که نشان میدهند AI چگونه بهصورت عملی در مقابله با تهدیدات سایبری بهکار گرفته شده است.

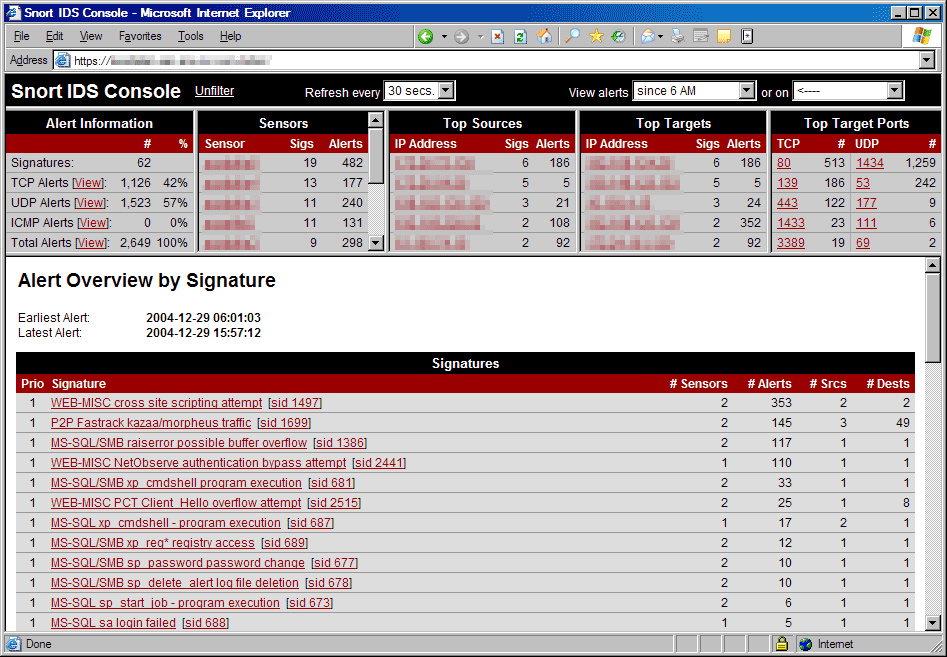

Snort

Snort یکی از محبوبترین سیستمهای تشخیص نفوذ متنباز است. در سالهای اخیر، پروژههایی ایجاد شدهاند که خروجی Snort را با مدلهای یادگیری ماشین ترکیب میکنند تا دقت شناسایی تهدیدات افزایش یابد.

برای مثال، میتوان با استفاده از زیان پایتون و کتابخانههایی مانند scikit-learn، الگوریتمی طراحی کرد که پس از تحلیل لاگهای Snort، احتمال واقعی بودن تهدید را ارزیابی کند.

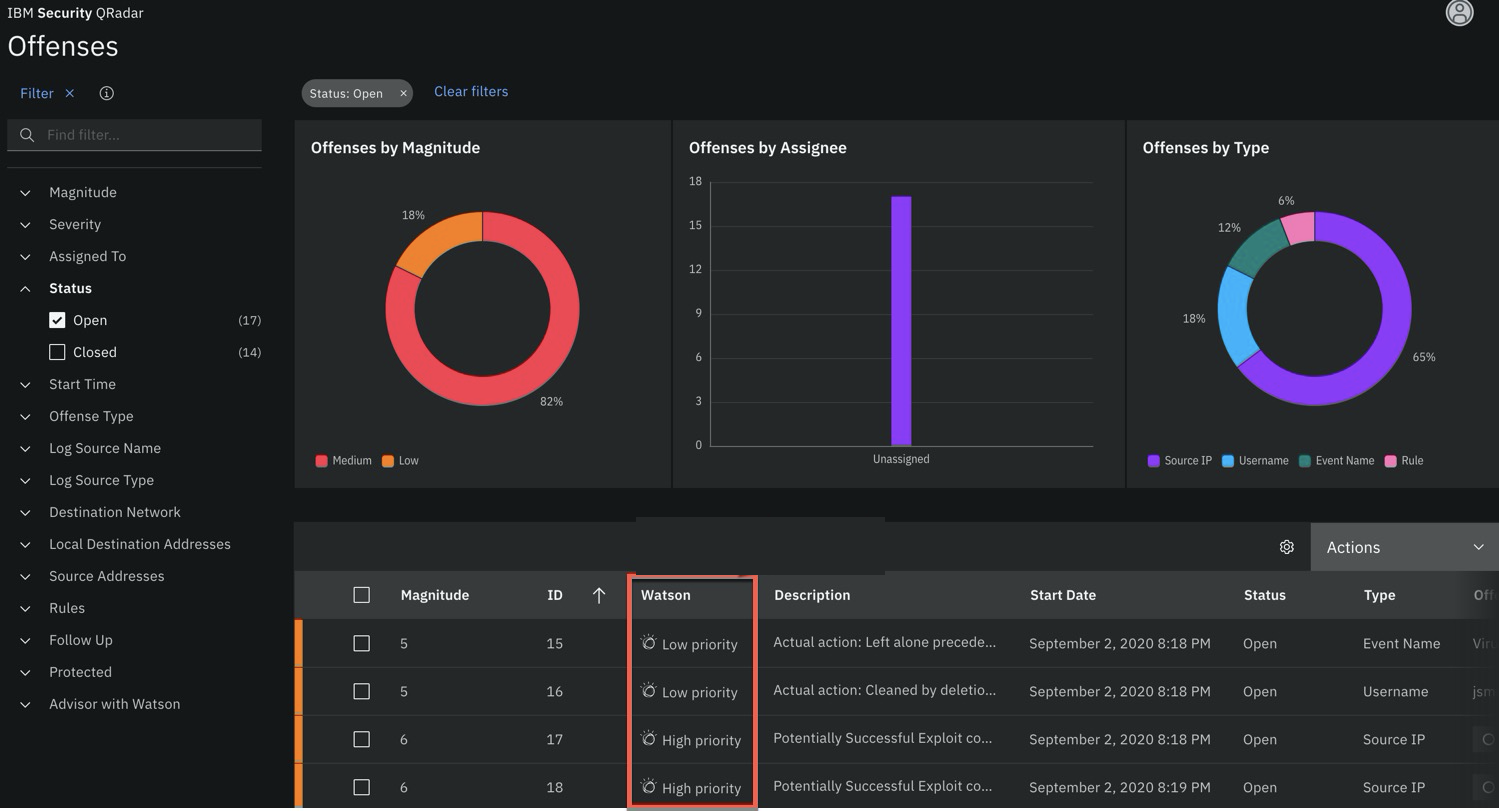

IBM QRadar + Watson

پلتفرم IBM QRadar بهعنوان یکی از راهکارهای پیشرفته SIEM شرکت IBM، با بهرهگیری از فناوری Watson امکان تحلیل هوشمند و زبانی تهدیدات امنیتی را فراهم میکند. این یکپارچگی باعث میشود QRadar بتواند حجم بالایی از لاگها، رویدادها و گزارشهای امنیتی را بهصورت عمیق بررسی کرده و با استفاده از پردازش زبان طبیعی (NLP) درک دقیقتری از ماهیت تهدیدات به دست آورد.

در نتیجه، Watson با فیلتر کردن هشدارهای کماهمیت و تکراری، تمرکز تیم امنیتی را روی رخدادهای واقعی و حیاتی افزایش داده و فرآیند پاسخگویی به تهدیدات را به شکل قابلتوجهی بهبود میدهد.

آینده امنیت سایبری با هوش مصنوعی

در آینده نزدیک، شاهد SOCهای نیمهخودکار، شبکههای خوددفاع (Self-Defending Networks) و امنیت کاملاً پیشبینیمحور خواهیم بود. AI بهتدریج به لایهای جداییناپذیر از تمام اجزای امنیت سایبری تبدیل میشود.

هوش مصنوعی نقشی حیاتی در تحول امنیت سایبری ایفا میکند. از تشخیص تهدیدات پیشرفته گرفته تا پاسخ خودکار و پشتیبانی از Zero Trust، AI امنیت را هوشمندتر، سریعتر و کارآمدتر کرده است. سازمانهایی که زودتر به سمت استفاده اصولی از AI حرکت کنند، در برابر تهدیدات آینده آمادگی بیشتری خواهند داشت.

نوشته نقش AI در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>نوشته خودکارسازی وظایف شبکه اولین بار در هامون. پدیدار شد.

]]>در چنین شرایطی، خودکارسازی وظایف شبکه (Network Automation) بهعنوان یکی از مهمترین ترندهای شبکههای کامپیوتری در سال ۲۰۲۵ مطرح شده است. اتوماسیون شبکه به مهندسان این امکان را میدهد تا عملیات تکراری، پیکربندیها، مانیتورینگ و حتی عیبیابی شبکه را با استفاده از ابزارهای نرمافزاری و اسکریپتنویسی انجام دهند.

خودکارسازی وظایف شبکه چیست؟

Network Automation به استفاده از نرمافزار، اسکریپت و API برای مدیریت، پیکربندی، مانیتورینگ و نگهداری تجهیزات شبکه بدون نیاز به دخالت دستی مداوم گفته میشود.

در این رویکرد، بسیاری از کارهایی که قبلاً توسط مهندس شبکه بهصورت دستی انجام میشد، مانند:

- تنظیم IP و VLAN

- اعمال Policyهای امنیتی

- پیکربندی Routing

- بروزرسانی Firmware

- بررسی وضعیت لینکها

بهصورت خودکار و استاندارد انجام میشوند.

تفاوت مدیریت سنتی شبکه با Network Automation

| ویژگی | مدیریت سنتی شبکه | خودکارسازی شبکه |

|---|---|---|

| روش اجرا | دستی | خودکار |

| احتمال خطا | بالا | بسیار کم |

| سرعت انجام | پایین | بسیار بالا |

| مقیاسپذیری | محدود | بسیار بالا |

| مستندسازی | ضعیف | ساختیافته |

| امنیت | وابسته به فرد | مبتنی بر سیاست |

چرا خودکارسازی شبکه امروزه اهمیت حیاتی دارد؟

1⃣ افزایش پیچیدگی شبکهها

شبکههای امروزی شامل ترکیبی از:

- تجهیزات فیزیکی

- شبکههای مجازی

- سرویسهای ابری

- کاربران راه دور

هستند که مدیریت دستی آنها تقریباً غیرممکن است.

2⃣ نیاز به سرعت در تغییرات

کسبوکارها انتظار دارند تغییرات شبکه در چند دقیقه انجام شود، نه چند روز.

3⃣ کاهش خطای انسانی

طبق گزارشهای بینالمللی، بیش از ۶۰٪ قطعیهای شبکه ناشی از اشتباهات انسانی است.

4⃣ امنیت بالاتر

اتوماسیون امکان اعمال یکپارچه و بدون خطا سیاستهای امنیتی را فراهم میکند.

مهمترین کاربردهای Network Automation

پیکربندی خودکار تجهیزات شبکه

پیکربندی خودکار تجهیزات شبکه

- روترها

- سوئیچها

- فایروالها

- Load Balancerها

مدیریت VLAN، ACL و Routing

مدیریت VLAN، ACL و Routing

- ایجاد و حذف خودکار VLAN

- اعمال ACL بهصورت مرکزی

- مدیریت پروتکلهای مسیریابی

مانیتورینگ و جمعآوری لاگ

مانیتورینگ و جمعآوری لاگ

- بررسی وضعیت لینکها

- دریافت هشدارهای خودکار

- تحلیل دادههای شبکه

بروزرسانی و Patch Management

بروزرسانی و Patch Management

- بروزرسانی Firmware

- اعمال Patchهای امنیتی

- کاهش Downtime

ابزارهای محبوب برای خودکارسازی وظایف شبکه

Ansible

Ansible

یکی از محبوبترین ابزارهای اتوماسیون شبکه که:

- Agentless است

- با YAML کار میکند

- از اکثر برندهای شبکه پشتیبانی میکند

کاربرد:

- پیکربندی روتر و سوئیچ

- اعمال تغییرات همزمان روی چندین دستگاه

Python

Python

زبان اصلی مهندسان شبکه مدرن.

کاربردها:

- اسکریپتنویسی

- تعامل با API تجهیزات

- جمعآوری و تحلیل دادهها

کتابخانههای معروف:

- Netmiko

- NAPALM

- Paramiko

REST API

REST API

بسیاری از تجهیزات و سرویسهای مدرن شبکه از API پشتیبانی میکنند.

مزایا:

- ارتباط مستقیم با تجهیزات

- کنترل دقیقتر

- مناسب برای Cloud و SD-WAN

Terraform (Infrastructure as Code)

Terraform (Infrastructure as Code)

مدیریت زیرساخت شبکه بهصورت کد.

کاربرد:

- پیادهسازی شبکههای ابری

- مدیریت منابع AWS، Azure و GCP

Network Automation و امنیت شبکه

یکی از مهمترین مزایای اتوماسیون شبکه، افزایش امنیت است.

کاربردهای امنیتی:

- اعمال خودکار Policyهای Zero Trust

- مدیریت دسترسی کاربران

- هماهنگی فایروالها و IDS/IPS

- واکنش سریع به تهدیدات

در معماریهای مدرن، اتوماسیون نقش کلیدی در SASE و Zero Trust Networking دارد.

نقش هوش مصنوعی در خودکارسازی شبکه

در سال ۲۰۲۵، ترکیب Network Automation با AI و ML بهشدت در حال رشد است.

کاربردها:

- پیشبینی خرابی شبکه

- تحلیل رفتار ترافیک

- تشخیص حملات سایبری

- پیشنهاد تغییرات بهینه شبکه

این رویکرد با نام AIOps for Networking شناخته میشود.

چالشهای پیادهسازی Network Automation

با وجود مزایای زیاد، پیادهسازی اتوماسیون شبکه بدون چالش نیست:

نیاز به دانش برنامهنویسی

نیاز به دانش برنامهنویسی

مهندسان شبکه باید مهارتهایی مانند Python و API را یاد بگیرند.

ناسازگاری تجهیزات قدیمی

ناسازگاری تجهیزات قدیمی

برخی تجهیزات قدیمی از اتوماسیون پشتیبانی نمیکنند.

طراحی نادرست

طراحی نادرست

اتوماسیون بدون برنامهریزی میتواند باعث بروز مشکلات گسترده شود.

بهترین روشها برای شروع خودکارسازی شبکه را می توان موارد زیر دانست.

- شروع با وظایف ساده

- مستندسازی دقیق

- استفاده از ابزارهای استاندارد

- تست در محیط آزمایشی

- آموزش تیم شبکه

نوشته خودکارسازی وظایف شبکه اولین بار در هامون. پدیدار شد.

]]>نوشته شبکه های نسل جدید (NGN) اولین بار در هامون. پدیدار شد.

]]>شبکههای نسل آینده یا Next Generation Networks (NGN) به مجموعهای از تغییرات و تحولات معماری در شبکههای مخابراتی و دادهای اطلاق میشود که هدف آن یکپارچهسازی تمامی سرویسها (صوت، داده، ویدئو و رسانههای چندرسانهای) در یک شبکه واحد مبتنی بر پروتکل اینترنت (IP) است.

طبق تعریف استاندارد سازمان جهانی مخابرات ITU-T، NGN عبارت است از:

شبکهای مبتنی بر انتقال بستهای (packet-based) که قادر به ارائه سرویسهای ارتباطی (شامل سرویسهای مخابراتی) است، میتواند از چندین فناوری انتقال پهنباند با پشتیبانی کیفیت خدمات (QoS) استفاده کند، و در آن وظایف مربوط به سرویس از فناوریهای انتقال مستقل هستند. این شبکه به کاربران اجازه میدهد بدون محدودیت به چندین ارائهدهنده سرویس دسترسی داشته باشند و از تحرک یکپارچه (generalized mobility) پشتیبانی میکند.

اهداف اصلی NGN

شبکههای NGN با اهداف زیر طراحی میشوند:

- همگرایی سرویسها:

یک شبکه واحد برای انتقال صوت، داده، ویدئو و سایر سرویسها با استفاده از IP و بستهبندی اطلاعات. - کاهش هزینهها و بهینهسازی منابع:

جایگزینی چندین شبکه اختصاصی با یک شبکه مشترک باعث کاهش سرمایهگذاری (CAPEX) و هزینههای عملیاتی (OPEX) میشود. - پشتیبانی از سرویسهای نوین:

امکان ارائه خدمات جدید، قابل توسعه و قابل مدیریت با استفاده از معماری سرویسمحور. - دسترسی آزاد و رقابتی:

کاربران میتوانند به سرویسهای متنوع از ارائهدهندگان مختلف دسترسی داشته باشند.

ویژگیهای کلیدی NGN

شبکههای NGN براساس تعاریف رسمی دارای ویژگیهای زیر هستند:

- انتقال مبتنی بر بسته (Packet-Based)

به جای سوئیچینگ سنتی مدار (مثل PSTN)، تمام اطلاعات (صوت، داده و ویدئو) به صورت بستههای IP منتقل میشود.

- جداسازی عملکردهای سرویس از انتقال

در NGN، خدمات کاربر مستقل از فناوریهای انتقال زیرین هستند، به این معنی که توسعه یا تغییر سرویسها نیازمند تعویض لایه انتقال نیست.

- پشتیبانی از چندین فناوری انتقال

NGN امکان بهرهگیری از فناوریهای مختلف منتقلشونده (مانند فیبر نوری، MPLS، Ethernet و پهنباند بیسیم) را با کیفیت خدمات مشخص فراهم میکند.

- کیفیت خدمات (QoS) End-to-End

شبکه میتواند برای خدمات مختلف (مثلاً ویدئو زنده، VoIP، داده) کیفیت خدمات تضمینشده ارائه دهد.

- پشتیبانی از تحرک عمومی (Generalized Mobility)

کاربر میتواند از سرویسها به صورت یکپارچه در مکانها و فناوریهای دسترسی مختلف استفاده کند.

- همگرایی ثابت-موبایل (Fixed-Mobile Convergence)

یکپارچهسازی شبکۀ ثابت و شبکۀ موبایل برای ارائه سرویسهای یکدست بر بستر IP.

- دسترسی آزاد به ارائهدهندگان سرویس

کاربر میتواند از چندین ارائهدهنده مختلف خدمات دریافت کند بدون وابستگی به یک شبکه یا اپراتور خاص.

دلایل پیادهسازی شبکههای نسل آینده (NGN)

در سالهای اخیر، شبکههای مخابراتی و ارتباطی موجود به دلایل متعدد فنی، اقتصادی و ساختاری، پاسخگوی نیازهای روبهرشد کاربران و سرویسها نبودهاند. ازاینرو، مهاجرت به شبکههای نسل آینده (Next Generation Networks – NGN) بهعنوان یک ضرورت اجتنابناپذیر مطرح شده است. مهمترین دلایل پیادهسازی NGN عبارتاند از:

- کاهش محدودیتها و مشکلات شبکههای سنتی

شبکههای موجود با چالشهایی نظیر افزایش ترافیک، محدودیت پهنای باند، ناتوانی در ارائه خدمات با کیفیت به مشترکین جدید و افت کارایی مواجه هستند. بهرهگیری از معماری مبتنی بر IP در NGN موجب میشود این مشکلات به میزان قابلتوجهی کاهش یافته و عملکرد شبکه بهبود یابد.

- رشد تصاعدی ترافیک داده نسبت به صوت

در سالهای اخیر، میزان ترافیک داده در مقایسه با ترافیک صوت رشد چشمگیری داشته و از الگوهای سنتی خارج شده است. شبکههای فعلی که بر اساس الگوهای ایستا و قابل پیشبینی ترافیک صوت طراحی شدهاند، توانایی مدیریت این حجم از ترافیک داده را ندارند. NGN با برخورداری از انعطافپذیری و مقیاسپذیری بالا، امکان مدیریت، توزیع و تخلیه بار ترافیکی (Offloading) را بهصورت کارآمد فراهم میکند.

- عدم یکپارچگی در شبکههای موجود

در شبکههای سنتی، زیرساختهای مجزایی برای سرویسهای مختلف نظیر شبکه موبایل، شبکه دیتا، شبکه هوشمند (IN) و سایر سامانهها وجود دارد که موجب پراکندگی و پیچیدگی در مدیریت شبکه میشود. در مقابل، NGN با ایجاد یک شبکه یکپارچه و متمرکز، تمامی این سرویسها را در قالب یک معماری واحد ارائه میدهد.

- پیچیدگی در مدیریت و بهرهبرداری از شبکه

شبکههای موجود معمولاً از تعداد زیادی سوئیچ با ظرفیت پایین تشکیل شدهاند. افزایش تعداد عناصر شبکه (Network Elements) فرآیند کنترل، مانیتورینگ و مدیریت شبکه را دشوار و پرهزینه میکند. NGN با کاهش تعداد تجهیزات و تمرکز بر مدیریت مرکزی، فرآیند بهرهبرداری از شبکه را سادهتر و کارآمدتر میسازد.

- محدودیت و اتمام ظرفیت شبکههای فعلی

به دلیل محدودیت ذاتی در ظرفیت سوئیچهای PSTN، شبکههای موجود بهسرعت به آستانه ظرفیت خود نزدیک شدهاند و در بسیاری از موارد قادر به ارائه سرویس به مشترکین جدید نیستند. مهاجرت به NGN این محدودیتها را برطرف کرده و امکان توسعه ظرفیت شبکه را فراهم میکند.

- افزایش سودآوری و ایجاد فرصتهای تجاری جدید

تحولات فناوری در حوزه شبکه، فرصتهای نوینی برای ارائه سرویسها و کاربردهای جدید ایجاد کرده است. شرکتهایی که بتوانند خود را با فناوری NGN تطبیق دهند، قادر خواهند بود با ارائه خدمات نوآورانه، درآمد و سودآوری خود را به شکل قابلتوجهی افزایش دهند.

- استفاده از پروتکلهای استاندارد

در شبکههای امروزی، تجهیزات مورد استفاده اغلب از تولیدکنندگان مختلف هستند که این موضوع میتواند مشکلات سازگاری ایجاد کند. در معماری NGN، از پروتکلهای استاندارد و باز برای تبادل اطلاعات میان عناصر شبکه استفاده میشود که موجب افزایش هماهنگی، قابلیت تعامل و کاهش وابستگی به تولیدکننده خاص میگردد.

- افزایش پهنای باند و ارائه خدمات پرسرعتتر

یکی از محدودیتهای اصلی کاربران شبکه تلفن سنتی، بهویژه کاربران Dial-up، پهنای باند بسیار محدود است. NGN با فراهمسازی پهنای باند بالا، امکان ارائه اینترنت پرسرعت و طیف گستردهای از سرویسهای چندرسانهای را برای کاربران فراهم میسازد.

- رشد گسترده استفاده از اینترنت و خدمات آنلاین

افزایش قابلتوجه تعداد کاربران اینترنت پرسرعت و توسعه خدمات برخط (Online) مانند بانکداری الکترونیکی، تجارت الکترونیک، خدمات پشتیبانی فنی، ارسال و دریافت ایمیل و انتقال فایل، نیاز به زیرساختی قدرتمند و منعطف را اجتنابناپذیر کرده است. NGN پاسخی مناسب به این نیاز روبهرشد محسوب میشود.

معماری NGN

معماری NGN معمولاً به دو بخش اصلی تقسیم میشود:

- Next Generation Core Network (NGCN)

هسته شبکه NGN است که وظیفه کنترل، سوئیچینگ و مدیریت ارتباطات را بر عهده دارد. در این بخش:

- انتقال تمامی سرویسها (صوت، داده و رسانه) بر روی یک هسته IP انجام میشود.

- سرویسها از فناوریهای قدیمی جدا شده و از طریق ساختارهای جدید مدیریت میگردند.

- امکان بهکارگیری فنآوریهای نوین مدیریت سرویس فراهم است

- Next Generation Access Network (NGAN)

شامل شبکه دسترسی به کاربر نهایی است که با فناوریهای جدید مانند:

- فیبر نوری تا خانه (FTTx)

- دسترسی پهنباند بیسیم

- DSL و سایر فناوریهای انتقال پهنباند

طراحی میشود تا پهنای باند بالا و کیفیت خدمات را برای کاربر نهایی فراهم کند.

چالشها و مباحث اجرایی

تحول به NGN نیازمند بازنگری در زیرساختهای موجود است و چالشهایی وجود دارد، از جمله:

- انتقال از شبکههای قدیمی (PSTN) به IP-Based

شبکههای سنتی صوت و دیتا باید بهتدریج جایگزین شوند تا سرویسهای یکپارچه قابل ارائه باشند. - مدیریت هویت، امنیت و QoS پیشرفته

تضمین کیفیت، امنیت دادهها و مدیریت کاربران در شبکههای NGN پیچیدهتر از شبکههای سنتی است. - هماهنگی با قوانین و مقررات مخابراتی

NGN باید با قوانین مربوط به ارتباطات اضطراری، حریم خصوصی و امنیت اطلاعات سازگار باشد.

اهمیت NGN در صنعت مخابرات

شبکههای NGN اساس تحول شبکههای مخابراتی در دهههای اخیر بودهاند و زیرساخت بسیاری از فناوریهای کنونی مانند اینترنت پهنباند، خدمات VoIP، IPTV و فناوریهای موبایل نسل جدید هستند.

نوشته شبکه های نسل جدید (NGN) اولین بار در هامون. پدیدار شد.

]]>نوشته تحلیل ترافیک شبکه (NTA) اولین بار در هامون. پدیدار شد.

]]>

شبکههای کامپیوتری نقش حیاتی بهعنوان زیربنای اصلی ارتباطات دیجیتال و انتقال داده در سازمانها ایفا میکنند. از ارتباطات روزانه گرفته تا خدمات اساسی کسبوکارها، تمامی این فعالیتها بر بستر شبکه انجام میشوند. این نقش کلیدی شبکه را به هدفی جذاب برای حملات سایبری تبدیل کرده است. امروزه مهاجمان بیشتر به دنبال نفوذهای پنهانی هستند و سعی میکنند بدون جلب توجه در ترافیک شبکه فعالیت کنند.

در چنین شرایطی، تحلیل ترافیک شبکه یا Network Traffic Analysis (NTA) بهعنوان یک ابزار ضروری در امنیت شبکه، اهمیت ویژهای پیدا کرده است. این فناوری نهتنها به کشف فعالیتهای مشکوک و تهدیدهای سایبری کمک میکند بلکه برای بهینهسازی عملکرد شبکه نیز مؤثر است. NTA امکان مشاهده عمیق و دقیق وضعیت شبکه را فراهم میکند، چیزی فراتر از گزارشهای معمول و ابزارهای امنیتی سنتی.

تحلیل ترافیک شبکه به چه معناست؟

تحلیل ترافیک شبکه شامل فرآیندی است که طی آن جریان دادهها، الگوهای ارتباطی و رفتار دستگاهها و کاربران در شبکه بهصورت دقیق بررسی میشود. هدف اصلی این تحلیل شناسایی ناهنجاریها، تهدیدات امنیتی و مشکلات عملکردی است که معمولاً در روشهای معمول قابل مشاهده نیستند. NTA از فناوریهایی مانند یادگیری ماشین، تحلیل رفتار و تشخیص مبتنی بر الگو استفاده کرده تا ضمن شناخت الگوهای عادی شبکه، هرگونه انحراف را نشانهای از رفتار مشکوک در نظر بگیرد. این رویکرد که گاهی با نام تشخیص و پاسخ شبکه (NDR – Network Detection & Response) شناخته میشود، بیشتر بر رفتار واقعی تمرکز دارد تا الگوهای از پیش تعریفشده. NTA بررسی میکند چه کسی، در چه زمانی، چه نوع دادهای را با چه حجمی و به کجا ارسال کرده است.

چشمانداز NTA در تحلیل شبکه

یکی از بزرگترین مزایای NTA فراهم نمودن دید تحلیلی عمیق و مستمر از فعالیتهای شبکه است. این قابلیت به تیمهای IT و امنیت سایبری کمک میکند تا تصویر واضحتری از گردش اطلاعات در شبکه خود داشته باشند و ارتباطات معمول یا غیرعادی را شناسایی کنند. NTA میتواند مشکلات اساسی از جمله کندی غیرمنتظره، وجود نقاط کور در زیرساخت، استفاده از پروتکلهای ناامن یا ضعف در رمزنگاری را نمایان کند. اطلاعات مورد نیاز برای این تحلیل معمولاً از روترها، سوییچها، TAPها و دادههای مبتنی بر Flow استخراج میشود.

چرا تحلیل ترافیک شبکه ضروری است؟

حتی شبکههایی که به امکانات پیشرفته امنیتی نظیر فایروالها مجهز هستند نیز آسیبپذیر باقی میمانند. کاربران با استفاده از VPN یا پروتکلهای خاص ممکن است از قوانین امنیتی عبور کنند، و مهاجمان دقیقاً همین نقاط ضعف را هدف قرار میدهند. اهمیت NTA با افزایش حملات سایبری مانند باجافزاری، نفوذ از طریق پروتکلهای ناایمن مدیریتی مانند RDP و Telnet، و تهدیدات داخلی رشد کرده است. تحلیل ترافیک شبکه امکان شناسایی فرصتها برای تقویت امنیت، کشف فعالیتهای مشکوک و اعتبارسنجی سیاستهای امنیتی را فراهم میکند و هشدارهایی مبتنی بر رفتار واقعی ارائه میدهد.

کاربردهای تحلیل ترافیک شبکه NTA تنها یک ابزار امنیتی نیست؛ بلکه راهکاری چندمنظوره برای مدیریت بهتر شبکه محسوب میشود. این فناوری تحلیل دقیق رفتار کاربران و دستگاهها را امکانپذیر کرده و به کشف بدافزارها، حملات سایبری و نقاط ضعف در رمزنگاری کمک میکند. از دیگر مزایای آن میتوان به مدیریت بهینه پهنای باند مصرفی، حذف نقاط کور در زیرساخت شبکه، اجرای سیاستهای پیشرفته امنیتی و تولید گزارشهای کاربردی برای تصمیمات مدیریتی اشاره کرد. به همین دلیل، تحلیل ترافیک شبکه به یکی از اجزای اصلی مراکز عملیات امنیتی (SOC) و معماریهای مدرن امنیت تبدیل شده است.

تفاوت تحلیل ترافیک شبکه با مانیتورینگ شبکه چیست؟

اگرچه تحلیل ترافیک شبکه و مانیتورینگ شبکه در ظاهر مشابه به نظر میرسند، اما اهداف و رویکردهای متفاوتی دارند. مانیتورینگ شبکه بیشتر بر سلامت و عملکرد تمرکز دارد؛ یعنی بررسی پارامترهایی مانند میزان مصرف پهنای باند، تأخیر، قطعی لینکها و وضعیت تجهیزات. هدف اصلی مانیتورینگ، حفظ پایداری و عملکرد روان شبکه است.

در مقابل، تحلیل ترافیک شبکه تمرکز عمیقتری بر امنیت دارد. این رویکرد به دنبال شناسایی الگوهای غیرعادی، رفتارهای مشکوک و تهدیدات سایبری است. NTA با بررسی جزئیات رفتاری ترافیک و تحلیل دادههای پیشرفته، دیدی ارائه میدهد که فراتر از اعداد و نمودارهای عملکردی است.

بهبیان ساده، مانیتورینگ شبکه میگوید «شبکه کار میکند یا نه»، اما تحلیل ترافیک شبکه مشخص میکند «چه اتفاقی واقعاً در شبکه در حال رخ دادن است»

کاربردهای NTA

- جمعآوری رکوردهای لحظهای و تاریخی از فعالیتهای شبکه.

- شناسایی بدافزارها، از جمله حملات باجافزاری.

- تشخیص استفاده از پروتکلها و رمزهای آسیبپذیر.

- عیبیابی مشکلات عملکردی، مانند کندی شبکه.

- بهبود دید داخلی شبکه و حذف نقاط کور.

- شناسایی رفتارهای غیرعادی کاربران و دستگاهها.

- کمک به اجرای سیاستهای امنیتی شبکه.

- ارائه گزارشهای جامع برای بهبود تصمیمگیریهای امنیتی.

- بهینهسازی استفاده از پهنای باند شبکه.

مزایا و معایب تحلیل ترافیک شبکه

| مزایا</th > | معایب</th > |

|---|---|

| شناسایی تهدیدات امنیتی پیشرفته مانند بدافزارها و حملات باجافزاری | نیاز به منابع داده گسترده و دقیق مانند دادههای بستهها و جریانها |

| بهبود دید داخلی و شفافیت در فعالیتهای شبکه | پیچیدگی تحلیل دادههای بزرگ و سنگین شبکه |

| کاهش نقاط کور و شناسایی پروتکلها و رمزهای آسیبپذیر | نیاز به ابزارهای پیشرفته و متخصصان ماهر |

| کمک به بهینهسازی عملکرد شبکه | _ |

| عیبیابی سریع مشکلات شبکه | _ |

| بهبود مدیریت منابع و کاهش هزینهها | _ |

| ارائه دادههای ارزشمند برای تحلیل پس از وقوع حملات | _ |

عوامل کلیدی در انتخاب راهکار مناسب تحلیل ترافیک شبکه

انتخاب یک راهکار کارآمد برای تحلیل ترافیک شبکه، تصمیمی صرفاً فنی نیست؛ بلکه یک انتخاب استراتژیک است که میتواند مستقیماً بر سطح امنیت، پایداری و حتی هزینههای عملیاتی سازمان تأثیر بگذارد. با توجه به تنوع بالای ابزارهای NTA در بازار، توجه به چند عامل اساسی میتواند از انتخابهای اشتباه و پرهزینه جلوگیری کند.

- نوع دادههایی که راهکار NTA تحلیل میکند

اولین و مهمترین معیار در انتخاب یک راهکار تحلیل ترافیک شبکه، نوع دادههایی است که ابزار قادر به جمعآوری و تحلیل آنهاست. برخی راهکارها بر دادههای جریانی مانند NetFlow، sFlow یا IPFIX تمرکز دارند و دیدی کلی از الگوهای ارتباطی شبکه ارائه میدهند. این دسته از ابزارها برای پایش گسترده شبکه و شناسایی رفتارهای غیرعادی در سطح کلان بسیار مناسب هستند.

در مقابل، راهکارهایی که از بازرسی عمیق بستهها (Deep Packet Inspection) استفاده میکنند، امکان تحلیل دقیقتر محتوا و جزئیات ارتباطات را فراهم میسازند. این سطح از تحلیل برای محیطهایی با الزامات امنیتی بالا ضروری است، اما هزینه و پیچیدگی بیشتری نیز به همراه دارد. بنابراین، ابزار انتخابی باید با توجه به نیازهای واقعی شبکه سازمان و سطح جزئیاتی که مورد انتظار است، انتخاب شود.

- تعیین نقاط نظارت در معماری شبکه

یکی دیگر از عوامل حیاتی، مشخصکردن نقاط مناسب برای نظارت بر ترافیک شبکه است. راهکارهای NTA میتوانند بهصورت مبتنی بر Agent یا بدون Agent پیادهسازی شوند و هرکدام مزایا و محدودیتهای خاص خود را دارند.

نقاطی مانند درگاههای اینترنت، لینکهای ارتباطی حیاتی، یا VLANهایی که دادههای حساس از آنها عبور میکنند، معمولاً بهترین گزینهها برای نظارت هستند. انتخاب هوشمندانه این نقاط باعث میشود بدون مصرف بیش از حد منابع، بیشترین دید امنیتی حاصل شود. نظارت بیشازحد یا انتخاب نادرست نقاط مانیتورینگ میتواند منجر به افزایش هزینه و پیچیدگی بدون ارزش افزوده واقعی شود.

- پشتیبانی از تحلیل دادههای لحظهای و تاریخی

یک راهکار مؤثر تحلیل ترافیک شبکه باید هم توانایی تحلیل دادههای لحظهای را داشته باشد و هم امکان مراجعه به دادههای گذشته را فراهم کند. دادههای آنی برای شناسایی سریع تهدیدات فعال ضروری هستند، اما دادههای تاریخی نقش کلیدی در بررسی رویدادهای گذشته، تحلیل حملات پیچیده و شناسایی الگوهای رفتاری بلندمدت ایفا میکنند.

از سوی دیگر، قابلیت ذخیرهسازی دادههای تاریخی مستقیماً با هزینهها در ارتباط است. بنابراین لازم است مدل نگهداری داده، مدتزمان ذخیرهسازی و ساختار قیمتگذاری ابزار با بودجه و الزامات سازمان همخوانی داشته باشد.

- هزینه، مقیاسپذیری و پیچیدگی عملیاتی

برخی راهکارهای تحلیل ترافیک شبکه که تمامی بستههای عبوری را ضبط و نگهداری میکنند، به زیرساختهای ذخیرهسازی بزرگ و سختافزارهای قدرتمند نیاز دارند. این موضوع میتواند هزینههای پیادهسازی و نگهداری را بهطور قابل توجهی افزایش دهد.

در مقابل، راهکارهایی که بر ذخیره و تحلیل فرادادهها تمرکز دارند، معمولاً گزینهای مقرونبهصرفهتر محسوب میشوند و برای بسیاری از سازمانها کفایت میکنند. علاوه بر هزینه، سادگی استفاده و مدیریت ابزار نیز اهمیت بالایی دارد. راهکاری که نیازمند آموزشهای پیچیده یا نیروی انسانی تخصصی بیشازحد باشد، در عمل میتواند بهرهوری تیمهای شبکه و امنیت را کاهش دهد.

- سازگاری با زیرساخت و تجهیزات موجود

سازگاری راهکار NTA با زیرساخت فعلی سازمان، عامل مهم دیگری در فرآیند انتخاب است. برخی ابزارها به سختافزارها، ماژولها یا تجهیزات اختصاصی وابستهاند، در حالی که برخی دیگر مستقل از فروشنده بوده و تنها با دریافت ترافیک از پورتهای SPAN یا Mirror قابل استفاده هستند.

انتخاب راهکاری که با معماری فعلی شبکه هماهنگ باشد، نهتنها هزینههای اضافی را کاهش میدهد، بلکه فرآیند پیادهسازی را نیز سادهتر و سریعتر میکند. این موضوع بهویژه در شبکههای بزرگ و حساس، اهمیت دوچندان دارد.

معرفی ابزارهای تحلیل ترافیک شبکه

ابزارهای سازمانی (Enterprise)

این ابزارها برای شبکههای بزرگ، دیتاسنترها و سازمانهایی با نیازهای پیچیده امنیتی مناسباند. معمولاً امکانات پیشرفته تحلیل رفتار، هشداردهی هوشمند و مقیاسپذیری بالا دارند:

SolarWinds

یکی از ابزارهای شناختهشده تحلیل ترافیک شبکه است که بر پایه پروتکلهای جریان (Flow) مانند NetFlow، sFlow و IPFIX کار میکند. این محصول برای نظارت بر مصرف پهنای باند، تشخیص الگوهای ترافیکی و ارائه گزارشهای دقیق طراحی شده است و در محیطهای چندفروشنده بهخوبی عمل میکند.

- مناسب برای سازمانهای بزرگ

- جمعآوری دادههای طیف گستردهای از پروتکلها

- تحلیل دقیق الگوهای ترافیک

ManageEngine NetFlow Analyzer

این ابزار در دسته Enterprise قرار میگیرد اما برای سازمانهای متوسط نیز قابل استفاده است. تمرکز آن روی تحلیل جریان ترافیک، مدیریت پهنای باند و دید امنیتی مناسب است. علاوهبر تحلیل امنیت، امکان یکپارچهسازی با دیگر ابزارهای ManageEngine وجود دارد.

- مناسب برای سازمانهای متوس تا بزرگ

- داشبورد جامع و ساده

- پشتیبانی از دید عملکرد و امنیت

Cisco Secure Network Analytics (Stealthwatch)

ابزاری قوی از خانواده Cisco برای تحلیل ترافیک شبکه با تمرکز بر امنیت. از دادههای جریان شبکه برای تشخیص رفتارهای مشکوک و تهدیدات پیچیده استفاده میکند و برای سازمانهای دارای الزامات امنیتی بالا بسیار مناسب است.

- عالی برای تشخیص تهدیدات پیشرفته

- مقیاسپذیری بسیار بالا

- مناسب برای شبکههای بزرگ چندلایه

Plixer Scrutinizer

این پلتفرم بر تحلیل جریان (Flow) دقیق و جاسازی گزارشهای امنیتی تمرکز دارد. برای تیمهای امنیتی و پاسخ به رخدادها بسیار ارزشمند است، زیرا توانایی ردیابی دقیق فعالیتهای مشکوک در شبکه را دارد.

- تحلیل فورنزیک ترافیک

- مناسب برای پاسخدهی به حملات پیچیده

ابزارهای مناسب SMB و تیمهای متوسط

این ابزارها مناسب کسبوکارهای کوچک تا متوسط هستند که نیاز به تحلیل دقیق شبکه بدون پیچیدگی و هزینه سنگین دارند:

ntopng

پلتفرم متنباز و سبک برای تحلیل ترافیک شبکه و مشاهده جریانهای ارتباطی. ntopng برای شبکههای کوچک تا متوسط بسیار مناسب است و میتواند گزارشی واضح از وضعیت ترافیک ارائه دهد.

- متنباز و رایگان

- ساده برای استفاده

- مناسب برای دید کلی شبکه

NetVizura NetFlow Analyzer

ابزار تحلیل جریان شبکه که با استفاده از NetFlow، IPFIX و پروتکلهای دیگر، ترافیک را گزارش و تجزیهوتحلیل میکند. مناسب برای سازمانهایی با نیاز به مانیتورینگ پهنای باند و ترافیک کاربران است.

- تحلیل جریان شبکه

- مناسب برای SMB

ابزارهای متنباز و تخصصی تحلیل بسته

این ابزارها برای تحلیل دقیق بستهها و بررسی رویدادهای فورنزیک یا جزئیات ارتباطات مناسب هستند، هرچند برای مقیاسهای بسیار بزرگ به تنهایی کافی نیستند:

Wireshark

یکی از قدرتمندترین ابزارهای تحلیل بسته در سطح جهان است که امکان ضبط و بررسی دقیق بستهها را فراهم میکند. Wireshark برای عیبیابی شبکه، تحلیل پروتکلها و بررسی حملات بسیار کاربردی است و کاملاً رایگان است.

- رایگان و متنباز

- تحلیل دقیق بستهها

- مناسب برای تحلیلهای تخصصی

چند نکته برای انتخاب ابزار مناسب

- اگر شبکه شما بزرگ، چندلایه و نیازمند تشخیص تهدیدات پیشرفته است ( ابزارهای Enterprise مثل Cisco Stealthwatch یا SolarWinds NTA انتخاب بهتری هستند.)

- اگر بودجه متوسط دارید و میخواهید هم تحلیل ترافیک و هم مدیریت پهنای باند داشته باشید( ManageEngine NetFlow Analyzer گزینه مناسب است.)

- اگر تیم شما کوچک یا متوسط است و میخواهید راهکاری قابلدسترس با هزینه کمتر داشته باشید ( ntopng یا NetVizura گزینههای اقتصادی و کاربردی هستند.)

- برای تحلیل عمیق بستهها و تحلیلهای تخصصی فورنزیک ( Wireshark بهترین انتخاب رایگان است.)

نوشته تحلیل ترافیک شبکه (NTA) اولین بار در هامون. پدیدار شد.

]]>نوشته چگونه هوش مصنوعی ساختار مراکز داده را بازتعریف میکند؟ اولین بار در هامون. پدیدار شد.

]]>- تغییر پارادایم معماری دیتاسنترها در عصر AI

- نقش GPU و شتابدهندهها در بازتعریف سختافزار دیتاسنتر

- مغز متفکر مدیریت مراکز داده

- هوش مصنوعی و تحول مصرف انرژی در مراکز داده

- انقلاب خنکسازی دیتاسنترها با هوش مصنوعی

- امنیت دیتاسنتر ؛ از واکنشی به پیشبین

- تحول شبکه دیتاسنتر با AI Networking

- Edge Data Center و نقش هوش مصنوعی

- تغییر نقش نیروی انسانی در دیتاسنترهای هوشمند

- از زیرساخت تا پلتفرم هوشمند دیتا سنتر ها

مراکز داده (Data Center) ستون فقرات دنیای دیجیتال هستند؛ جایی که دادهها ذخیره، پردازش و توزیع میشوند. اما آنچه در سال 2025 رخ داده، فراتر از یک ارتقای معمولی است. هوش مصنوعی (Artificial Intelligence) نهتنها بهعنوان یک فناوری مصرفکننده منابع، بلکه بهعنوان عامل اصلی طراحی، مدیریت و تحول دیتاسنترها وارد میدان شده است.

در گذشته، دیتاسنترها برای اپلیکیشنهای سازمانی، وبسایتها و ماشینهای مجازی طراحی میشدند؛ اما امروز با انفجار مدلهای زبانی بزرگ (LLM)، پردازشهای یادگیری عمیق، تحلیل کلانداده و GenAI، ساختار سنتی مراکز داده دیگر پاسخگو نیست.

در این مقاله بررسی میکنیم که هوش مصنوعی چگونه ساختار مراکز داده را از معماری فیزیکی تا مدیریت، امنیت، شبکه و انرژی بازتعریف کرده است.

-

تغییر پارادایم معماری دیتاسنترها در عصر AI

از Data Center سنتی تا AI-First Data Center

یکی از مهمترین تحولات سال 2025، ظهور مفهوم AI-First Data Center است. در این رویکرد، دیتاسنتر از ابتدا با هدف اجرای بارهای کاری هوش مصنوعی طراحی میشود.

تفاوت دیتاسنتر سنتی و AI-First

| ویژگی | دیتاسنتر سنتی | دیتاسنتر AI محور |

| تمرکز پردازش | CPU | GPU / TPU / NPU |

| چگالی رک | متوسط | بسیار بالا |

| مصرف انرژی | قابل پیشبینی | پویا و سنگین |

| خنکسازی | هوا | مایع / Liquid Cooling |

| طراحی شبکه | East-West محدود | Ultra Low Latency |

ویژگیهای معماری جدید:

- رکهای High-Density با توان بیش از 60kW

- استفاده گسترده از شتابدهندههای سختافزاری

- طراحی ماژولار برای مقیاسپذیری سریع

- تمرکز بر Latency بسیار پایین

- نقش GPU و شتابدهندهها در بازتعریف سختافزار دیتاسنتر

پایان دوران CPU-Only

در سال 2025:

- GPUها قلب تپنده دیتاسنترها هستند

- TPU و NPU برای AI Workloadهای خاص استفاده میشوند

- سرورهای AI نسبت به سرورهای سنتی چند برابر گرانتر اما بسیار کارآمدترند

نتایج این تحول:

- افزایش شدید مصرف برق

- نیاز به طراحی جدید Power Distribution

- تغییر کامل در سیستم خنکسازی

همین موضوع باعث شده دیتاسنترها بیشتر شبیه AI Factory شوند تا اتاق سرور سنتی.

-

AIOps؛ مغز متفکر مدیریت مراکز داده

مدیریت دیتاسنتر بدون هوش مصنوعی دیگر ممکن نیست

امروزه حجم دادههای عملیاتی دیتاسنتر آنقدر زیاد شده که مدیریت انسانی بهتنهایی غیرممکن است. اینجا AIOps وارد میشود.

AIOps چیست؟

AIOps یعنی استفاده از موارد زیر برای برای مدیریت هوشمند زیرساختهای IT :

- Machine Learning

- Data Analytics

- Automation

-

هوش مصنوعی و تحول مصرف انرژی در مراکز داده

بحران انرژی؛ چالش بزرگ دیتاسنترها

با رشد AI، دیتاسنترها به یکی از بزرگترین مصرفکنندگان برق در جهان تبدیل شدهاند. در این شرایط، هوش مصنوعی خود به ابزار حل بحران تبدیل شده است.

نقش AI در مدیریت انرژی:

- تحلیل الگوی مصرف لحظهای

- تنظیم هوشمند سیستمهای Cooling

- انتقال بار پردازشی به ساعات کممصرف

- هماهنگی با انرژیهای تجدیدپذیر

مزایای استفاده از هوش مصنوعی (AI) در مدیریت انرژی مراکز داده شامل کاهش شاخص PUE از طریق بهینهسازی مصرف برق و سیستمهای خنککننده، کاهش هزینههای برق با پیشبینی الگوی مصرف و مدیریت هوشمند بار، افزایش عمر تجهیزات بهواسطه کاهش تنش حرارتی و جلوگیری از اضافهبار، و در نهایت حرکت به سمت Green Data Center با کاهش مصرف انرژی، کاهش انتشار کربن و استفاده بهینه از منابع انرژی تجدیدپذیر است.

در سال 2025، دیتاسنتر بدون استراتژی انرژی مبتنی بر AI عملاً محکوم به شکست است.

در سال 2025، دیتاسنتر بدون استراتژی انرژی مبتنی بر AI عملاً محکوم به شکست است.

-

انقلاب خنکسازی دیتاسنترها با هوش مصنوعی

خداحافظی با خنکسازی سنتی

افزایش چگالی پردازش باعث شده خنکسازی سنتی مبتنی بر هوا ناکارآمد شود.

راهکارهای جدید:

- Liquid Cooling

- Direct-to-Chip Cooling

- Immersion Cooling

هوش مصنوعی در اینجا دما را بهصورت لحظهای تحلیل میکند، سپس با توجه به الگوهای مصرف و بار کاری جریان هوا یا مایع خنککننده را بهصورت هوشمند تنظیم میکند و در نهایت با پیشبینی شرایط بحرانی از ایجاد Hot Spot و افزایش ناگهانی دما جلوگیری میکند.

-

امنیت دیتاسنتر ؛ از واکنشی به پیشبینی

AI-Based Data Center Security

تهدیدات سایبری در سال 2025:

- هوشمندتر

- سریعتر

- چندلایهتر

اما امنیت دیتاسنترها نیز با AI متحول شده است.