نوشته بررسی قابلیتهای امنیتی فایروال Sophos؛ از IPS تا Web Filtering اولین بار در هامون. پدیدار شد.

]]>در این مقاله بهصورت جامع و تخصصی، قابلیتهای امنیتی فایروال Sophos را بررسی میکنیم؛ از سیستم جلوگیری از نفوذ (IPS) گرفته تا Web Filtering، کنترل اپلیکیشنها، Sandboxing و سایر مکانیزمهای دفاعی که سوفوس را به یکی از گزینههای جدی بازار امنیت شبکه تبدیل کردهاند.

همان طور که قبلا نیز بدان اشاره شد، فایروال سوفوس یک فایروال نسل جدید (Next-Generation Firewall – NGFW) است که علاوه بر کنترل ترافیک شبکه، امکان شناسایی، تحلیل و مسدودسازی تهدیدات پیشرفته را فراهم میکند. این فایروال در مدلهای سختافزاری (سری XGS)، نرمافزاری و مجازی عرضه میشود و برای طیف گستردهای از سناریوها، از دفاتر کوچک تا شبکههای Enterprise، قابل استفاده است.

نقطه تمایز اصلی Sophos نسبت به بسیاری از رقبا، تمرکز بر امنیت یکپارچه و مبتنی بر هوش تهدید است. در این فایروال، قابلیتهای مختلف بهصورت جزیرهای عمل نمیکنند، بلکه در تعامل کامل با یکدیگر هستند و تصویری دقیق از وضعیت امنیت شبکه ارائه میدهند.

معماری امنیتی Sophos Firewall

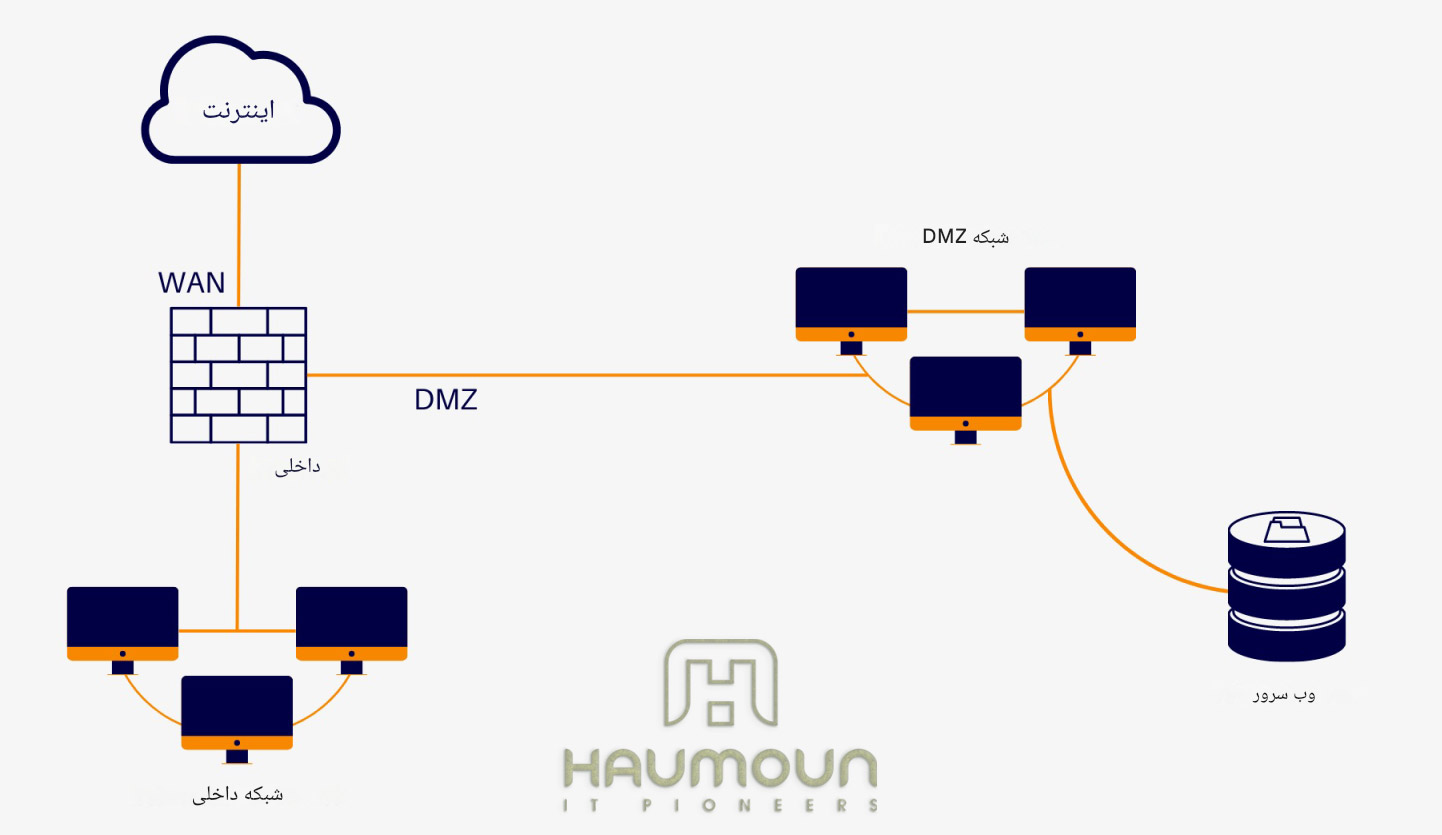

قبل از ورود به جزئیات هر قابلیت، لازم است نگاهی کوتاه به معماری امنیتی Sophos داشته باشیم. فایروال Sophos بر پایه مفهومی به نام Synchronized Security طراحی شده است. در این معماری، فایروال با سایر محصولات امنیتی Sophos مانند Endpoint، Email Security و Intercept X در ارتباط مستقیم قرار میگیرد.

نتیجه این همگامسازی، افزایش چشمگیر سرعت شناسایی تهدیدات و کاهش زمان واکنش به حملات است. بهعنوان مثال، اگر یک Endpoint آلوده در شبکه شناسایی شود، فایروال میتواند بهصورت خودکار دسترسی آن سیستم را محدود یا مسدود کند.

سیستم جلوگیری از نفوذ (IPS) در Sophos Firewall

یکی از مهمترین اجزای امنیتی فایروال Sophos، Intrusion Prevention System یا IPS است. این قابلیت وظیفه شناسایی و جلوگیری از حملاتی را دارد که تلاش میکنند از آسیبپذیریهای نرمافزاری، پروتکلها یا سرویسهای شبکه سوءاستفاده کنند.

ویژگیهای کلیدی IPS در Sophos

- استفاده از امضاهای بهروز و مداوم

- شناسایی حملات Zero-Day

- تشخیص رفتارهای غیرعادی در ترافیک شبکه

- امکان اعمال سیاستهای دقیق بر اساس نوع ترافیک

IPS در Sophos نهتنها بر اساس Signature عمل میکند، بلکه از تحلیل رفتاری نیز بهره میبرد. این موضوع باعث میشود حتی حملاتی که هنوز امضای مشخصی ندارند، شناسایی و مسدود شوند.

مزیت IPS سوفوس نسبت به راهکارهای سنتی

در بسیاری از فایروالهای قدیمی، IPS باعث افت عملکرد شبکه میشود. اما در سری XGS سوفوس، بهدلیل استفاده از پردازندههای اختصاصی (Xstream Architecture)، پردازش IPS با حداقل تأخیر انجام میگیرد و عملکرد شبکه حفظ میشود.

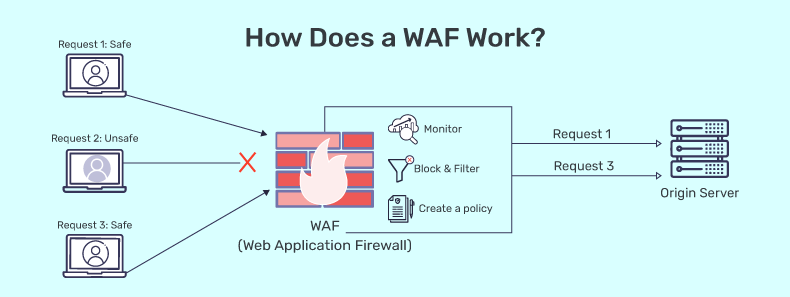

Web Filtering؛ کنترل هوشمند دسترسی به وب

قابلیت Web Filtering یکی از پرکاربردترین ویژگیهای امنیتی در فایروال Sophos است. این ماژول به مدیران شبکه اجازه میدهد دسترسی کاربران به وبسایتها را بر اساس دستهبندی، محتوا و سطح ریسک کنترل کنند.

Web Filtering چگونه کار میکند؟

Sophos با استفاده از پایگاه دادهای بسیار گسترده، میلیونها وبسایت را در دستهبندیهای مختلف (مانند شبکههای اجتماعی، سایتهای مخرب، دانلود غیرمجاز، محتوای نامناسب و…) قرار میدهد. مدیر شبکه میتواند بهراحتی تعیین کند که کدام دستهها مجاز و کدام مسدود شوند.

مزایای Web Filtering در Sophos

- افزایش امنیت کاربران در برابر سایتهای آلوده

- کاهش ریسک Phishing و Malware

- افزایش بهرهوری کارکنان

- امکان گزارشگیری دقیق از رفتار کاربران

نکته مهم این است که Web Filtering در Sophos تنها بر اساس URL عمل نمیکند، بلکه محتوای صفحات رمزنگاریشده (HTTPS) را نیز در صورت فعالسازی SSL Inspection بررسی میکند.

Application Control؛ فراتر از پورت و پروتکل

در دنیای امروز، بسیاری از اپلیکیشنها از پورتهای مشترک و رمزنگاریشده استفاده میکنند. همین موضوع باعث میشود کنترل آنها با روشهای سنتی تقریباً غیرممکن باشد. Sophos Firewall با قابلیت Application Control این مشکل را بهطور کامل برطرف کرده است.

Application Control چه کاری انجام میدهد؟

این قابلیت امکان شناسایی و کنترل هزاران اپلیکیشن شناختهشده را فراهم میکند؛ از پیامرسانها و سرویسهای ابری گرفته تا نرمافزارهای اشتراک فایل و ابزارهای Remote Access.

کاربردهای مهم Application Control

- مسدودسازی اپلیکیشنهای پرریسک

- محدود کردن مصرف پهنای باند

- اعمال سیاستهای متفاوت برای کاربران یا گروهها

- افزایش شفافیت در ترافیک شبکه

Advanced Threat Protection (ATP)

Advanced Threat Protection یکی دیگر از قابلیتهای کلیدی فایروال Sophos است که برای شناسایی تهدیدات پیشرفته و ارتباطات مشکوک طراحی شده است.

ATP با بررسی الگوهای ارتباطی سیستمها با سرورهای Command & Control (C&C)، میتواند بدافزارهایی را شناسایی کند که از روشهای پیچیده برای پنهانسازی فعالیت خود استفاده میکنند.

Sandboxing و تحلیل فایلها

Sophos Firewall با بهرهگیری از فناوری Sandboxing، فایلهای مشکوک را در محیطی ایزوله اجرا و تحلیل میکند. این فرآیند کمک میکند تا بدافزارهای ناشناخته قبل از ورود به شبکه شناسایی شوند.

این قابلیت بهویژه در مقابله با Ransomware و حملات هدفمند بسیار مؤثر است و لایهای اضافه از امنیت را برای سازمانها فراهم میکند.

SSL/TLS Inspection؛ دید کامل به ترافیک رمزنگاریشده

بخش بزرگی از ترافیک اینترنت امروزی بهصورت رمزنگاریشده منتقل میشود. اگر این ترافیک بررسی نشود، تهدیدات میتوانند بهراحتی از دید فایروال پنهان بمانند.

Sophos Firewall با قابلیت SSL/TLS Inspection امکان رمزگشایی، بررسی و رمزگذاری مجدد ترافیک را فراهم میکند تا تهدیدات مخفی نیز شناسایی شوند.

گزارشگیری و مانیتورینگ پیشرفته

یکی از نقاط قوت فایروال Sophos، داشبوردهای گرافیکی و گزارشهای دقیق آن است. مدیر شبکه میتواند در یک نگاه وضعیت امنیت، ترافیک، تهدیدات و رفتار کاربران را مشاهده کند.

این گزارشها نهتنها برای مدیریت روزمره شبکه، بلکه برای ممیزیهای امنیتی و تصمیمگیریهای استراتژیک نیز بسیار ارزشمند هستند.

چرا Sophos Firewall انتخابی قابل اعتماد است؟

فایروال Sophos با ارائه مجموعهای کامل از قابلیتهای امنیتی پیشرفته، توانسته است نیازهای متنوع سازمانها را پوشش دهد. از IPS قدرتمند و Web Filtering هوشمند گرفته تا کنترل اپلیکیشنها، Sandboxing و امنیت یکپارچه، همه چیز در این فایروال بهگونهای طراحی شده که امنیت شبکه بدون پیچیدگی اضافی تأمین شود.

اگر بهدنبال راهکاری هستید که هم امنیت بالا ارائه دهد و هم مدیریت سادهای داشته باشد، Sophos Firewall یکی از گزینههایی است که بررسی آن کاملاً منطقی و حرفهای خواهد بود

نوشته بررسی قابلیتهای امنیتی فایروال Sophos؛ از IPS تا Web Filtering اولین بار در هامون. پدیدار شد.

]]>نوشته پیکربندی Geo IP در فایروال FortiGate چگونه انجام میشود؟ اولین بار در هامون. پدیدار شد.

]]>با گسترش روزافزون اینترنت و استفاده گسترده از پروتکلهای مبتنی بر IP شامل IPv4 و IPv6، مدیریت، تخصیص و مسیریابی آدرسهای IP در سطح جهانی به یک ضرورت اساسی تبدیل شده است. این مسئولیت بر عهده نهادهایی مانند RIPE NCC و سایر رجیستریهای منطقهای اینترنت (RIR) قرار دارد.

هر سازمان یا شرکتی که قصد استفاده از آدرسهای IP عمومی در زیرساخت شبکه خود را داشته باشد، موظف است از طریق شرکتهای دارای مجوز LIR (Local Internet Registry) اقدام نماید. در این فرآیند، اطلاعات کاملی از متقاضی شامل نام کشور، شهر، دامنه سازمان و سایر مشخصات ثبت شده و پس از بررسی و تأیید، بازههای IP مورد نیاز به آن سازمان اختصاص داده میشود.

بر همین اساس، این سازمانها دارای پایگاه دادهای جامع و دقیق از کلیه آدرسهای IP مسیریابیشده در اینترنت جهانی هستند که مبنای فناوری Geo IP محسوب میشود.

نقش Geo IP در محصولات Fortinet

شرکت Fortinet با بهرهگیری از این پایگاههای داده و بهروزرسانی مداوم آنها از طریق سرویس FortiGuard، امکان پیادهسازی سیاستهای امنیتی مبتنی بر موقعیت جغرافیایی را در تجهیزاتی مانند FortiGate، FortiWeb و سایر محصولات امنیتی خود فراهم کرده است.

با استفاده از قابلیت Geo IP میتوان:

- دسترسی کاربران از کشورهای خاص را مسدود یا مجاز کرد

- سیاستهای امنیتی هدفمند بر اساس موقعیت جغرافیایی تعریف نمود

- مسیرهای متفاوتی برای عبور ترافیک شبکه (Routing) بر اساس کشور مبدأ در نظر گرفت

بهعنوان مثال، اگر سرویسی در اختیار دارید که تنها باید از داخل کشور ایران قابل دسترس باشد، میتوانید با تعریف قوانین Geo IP، دسترسی سایر کشورها را بهسادگی مسدود کنید.

مراحل کلی پیکربندی Geo IP در FortiGate

برای فعالسازی و استفاده از Geo IP در فورتیگیت، مراحل زیر باید انجام شود:

- تنظیم اتصال به FortiGuard

ابتدا باید اطمینان حاصل کنید که فایروال FortiGate قادر به دریافت بهروزرسانیهای دورهای دیتابیس Geo IP از سرویس FortiGuard است. - ایجاد قوانین مسدودسازی (Block Rules)

قوانین امنیتی مورد نظر برای مسدود کردن ترافیک ورودی از کشورهای مشخص تعریف شود. - تعریف لیست سفید (Whitelist)

یک لیست سفید از IPها یا Subnetهای مجاز ایجاد کنید تا حتی در صورت قرار گرفتن در کشورهای مسدودشده، اجازه عبور ترافیک داشته باشند. - اعمال Geo IP در Virtual Server Profiles

در صورت استفاده از Virtual Server، میتوانید Block List و Whitelist مربوط به Geo IP را در پروفایل آنها اعمال نمایید.

نکته مهم: برای انجام این تنظیمات، کاربر باید دارای سطح دسترسی Read-Write باشد.

مراحل ایجاد Geo IP Block List و Whitelist در FortiGate

برای ساخت لیستهای Geo IP مراحل زیر را دنبال کنید:

- ورود به مسیر Security > Geo IP

- انتخاب تب Geo IP برای ایجاد لیست مسدودسازی (Block List)

- انتخاب تب Whitelist برای تعریف لیست مجاز

- تکمیل تنظیمات مربوط به کشورها، آدرسها یا محدودههای IP بر اساس نیاز

- ذخیرهسازی تنظیمات با انتخاب گزینه Save

پس از انجام این مراحل، قابلیت Geo IP در فورتیگیت فعال شده و میتوانید سیاستهای امنیتی مبتنی بر موقعیت جغرافیایی را در شبکه خود اعمال نمایید.

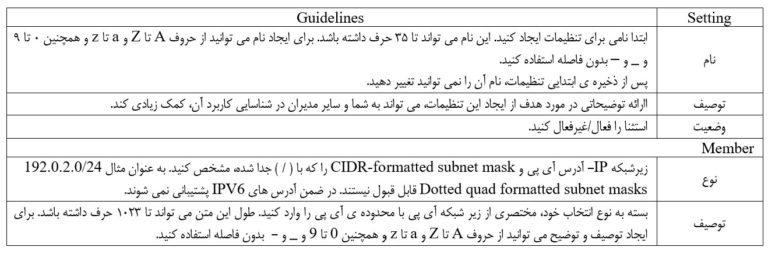

تنظیمات Geo IP Black List

تنظیمات Geo IP White List

نوشته پیکربندی Geo IP در فایروال FortiGate چگونه انجام میشود؟ اولین بار در هامون. پدیدار شد.

]]>نوشته وظیفه FortiGuard IP Reputation چیست؟ اولین بار در هامون. پدیدار شد.

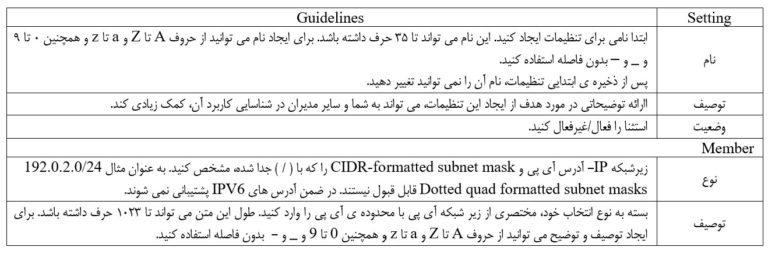

]]>این ویژگی با شناسایی زودهنگام، دقیق و بروز شدۀ خود به شما کمک میکند تا مهاجمان را قبل از اینکه سرورهای شما را مورد هدف قرار دهند، مسدود نمایید.

دادههای مربوط به مشتریان ناایمن (Dangerous) از سراسر جهان گردآوری شده است. فورتی نت، این اطلاعات را در پایگاه دادههای IP Reputation خود (IRDB) قرار میدهد، که شامل آدرسهای IP مشتریان مشکوک میشود.

چنانچه کاربری به صورت خواسته و یا ناخواسته حملهای را انجام داده باشد، آدرس IP او تحت عنوان شهرت ضعیف (poor reputations) در پایگاه دادههای IRDB ثبت میشود.

با اسفاده از روش زیر میتوان تنظیمات مربوط به IP Reputation را انجام داد:

- فعال کردن IP Reputation Blocking

- دانلود کردن IRDB از وب سایت Fortinet

- انتخاب گروهی خاصی از آدرسهای IP جهت مسدود کردن

- اضافه کردن آدرسهای IP به لیست سفید و لیست سیاه

همه موارد فوق به صورت گرافیکی در شکل زیر نشان داده شده است:

براساس آمار میتوان دریافت تمامی آدرسهای آی پی مسدود شده کدامند و همچنین تعداد بستههای مسدود شده برای هر آدرس آی پی چیست.

در ضمن علاوه بر فعال کردن یا غیر فعال کردن IP Reputation به صورت کلی، میتوان آن را برای هر آدرس IP مشخص شده نیز فعال یا غیر فعال نمود. به طور معمول به آن لیست سیاه و لیست سفید گفته میشود.

- Blacklisting: مشخص نمودن لیستی از آدرسهای IP موجود در IRDB که مسدود میگردند.

- Whitelisting: مشخص نمودن لیستی از آدرسهای IP موجود در IRDB که هرگز مسدود نمیشوند.

نوشته وظیفه FortiGuard IP Reputation چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته تفاوت فایروال های 70 G و 70 F و 60F فورتیگیت اولین بار در هامون. پدیدار شد.

]]>

در فایروال FortiGate 70G نیز، همانند سایر اعضای خانوادهی G، شاهد استفاده از پردازندهی پیشرفتهی FortiSP5 ساخت کمپانی فورتینت هستیم؛ تراشهای که با بهبودهای معماری چشمگیر و قدرت پردازشی فراتر، نقشی کلیدی در ارتقاء کارایی و تسریع عملکرد فایروالها ایفا میکند.

در جدول زیر، مقایسهای جامع میان مدلهای فورتی گیت 70G ،70F و 60F ارائه شده است تا تمایزهای سختافزاری، نرمافزاری و امنیتی آنها به وضوح مشخص شود:

| FG-70G | FG-70F | FG-60F | Feature/Specification |

|---|---|---|---|

| 10 / 10 / 10Gbps | 10/10/6Gbps | 10/10/6Gbps | Firewall Throughput (1518 / 512 / 64 byte UDP packets) |

| 2.5Gbps | 1.4Gbps | 1.4Gbps | IPS Throughput |

| 1.5Gbps | 1Gbps | 1Gbps | NGFW Throughput |

| 1.3Gbps | 800Mbps | 700Mbps | Threat Protection Throughput |

| 2.46μs | 2.54μs | 3.3μs | Firewall Latency (64 byte UDP packets) |

| 15Mpps | 9Mpps | 9Mpps | Firewall Throughput (Packets Per Second) |

| 1.4M | 1.5M | 700 000 | Concurrent Sessions (TCP) |

| 100 000 | 35 000 | 35 000 | New Sessions/Second (TCP) |

| 5000 | 5000 | 2000 | Firewall Policies |

| 7.1Gbps | 6.1Gbps | 6.5Gbps | IPsec VPN Throughput (512 byte) |

| N/A | 405Mbps | 900Mbps | SSL-VPN Throughput |

| N/A | 200 | 200 | Concurrent SSL-VPN Users |

| 1.4Gbps | 700Mbps | 630Mbps | SSL Inspection Throughput (IPS, avg. HTTPS) |

| 3.6Gbps | 1.8Gbps | 1.8Gbps | Application Control Throughput (HTTP 64K) |

همانطور که از اعداد و ارقام فوق مشهود است، FortiGate 70G در اکثر شاخصها عملکردی فراتر از نسل پیشین خود ارائه میدهد.

در طراحی مدلهای جدید، فورتینت یک سوئیچ سختافزاری تحت عنوان Signed Firmware Hardware Switch تعبیه کرده است که به طور پیشفرض در بالاترین سطح امنیتی تنظیم میشود.

این تدبیر پیشرفته مانع از بارگذاری هرگونه فریمور FortiOS تایید نشده بر روی دستگاه میشود و به عنوان یک لایهی حفاظتی مضاعف، ریسک نفوذهای احتمالی را به حداقل میرساند. فایروال FortiGate 70G نیز به این مکانیسم ایمنی مجهز شده است.

هر دو مدل FortiGate 70G و 70F از ۴ گیگابایت حافظهی رم بهره میبرند، درحالیکه مدل 60F تنها ۲ گیگابایت رم دارد. بر اساس بهروزرسانیهای اعمالشده در نسخهی FortiOS 7.4.4، قابلیتهای مبتنی بر پروکسی در تجهیزاتی با حافظهی ۲ گیگابایت یا کمتر، غیرفعال شدهاند؛ تغییری که مستقیماً مدلهایی نظیر 60F و 40F را تحت تأثیر قرار داده است.

از لحاظ درگاههای ارتباطی، هر سه مدل مذکور دارای ۱۰ پورت گیگابیت RJ45 بوده و در زمرهی دستگاههای دسکتاپ طبقهبندی میشوند؛ دستگاههایی که فاقد قابلیت نصب در رک هستند و طراحی آنها برای استفادهی رومیزی بهینه شده است.

در مدل FortiGate 71G، ظرفیت ذخیرهسازی لاگها به میزان ۶۴ گیگابایت تعریف شده است. این درحالی است که در مدلهای 71F و 61F این ظرفیت به ۱۲۸ گیگابایت ارتقاء یافته تا نیاز به ثبت و نگهداری طولانیمدت دادههای امنیتی برآورده شود.

مقایسهی جامع بین مدلهای 70G ،70F و 60F نشان میدهد که سری G با تکیه بر پردازندهی مدرن FortiSoC5، دستاوردهای چشمگیری در زمینهی امنیت، توان پردازشی و ظرفیت تبادل داده نسبت به سری قبلی خود حاصل کرده است.

علاوه بر این، افزودن قابلیتهایی همچون سوئیچ سختافزاری تأیید فریمور و ارتقاء سطوح امنیتی، این نسل از فایروالها را به گزینهای مطمئن برای سازمانهایی بدل کرده که پایداری، امنیت پیشرفته و آمادگی برای آیندهی دیجیتال را سرلوحهی راهبردهای خود قرار دادهاند.

اگرچه مدلهایی چون FG-60F همچنان گزینهای مقرونبهصرفه و کارآمد برای شبکههای کوچک بهشمار میآیند، اما برای کسبوکارهایی که به سطوح بالاتری از امنیت و کارایی نیازمندند، FortiGate 70G انتخابی آیندهنگرانه و هوشمندانه خواهد بود.

نوشته تفاوت فایروال های 70 G و 70 F و 60F فورتیگیت اولین بار در هامون. پدیدار شد.

]]>نوشته حمله فعال و غیرفعال شبکه چیست؟ اولین بار در هامون. پدیدار شد.

]]>- حمله سایبری چیست؟

- چرا حملات سایبری رخ میدهند؟

- انواع حمله سایبری

- حمله فیشینگ

- حمله DDOS

- حمله باجافزار

- حمله Man in the middle

- حملات مهندسی اجتماعی

- حملات تزریق SQL

- حملات zero-day

- حمله فعال و غیرفعال شبکه چیست؟

- انواع حملات فعال (Active Attack)

- انواع حملات غیرفعال (Passive Attack)

- چطور تشخیص دهیم که شبکه تحت حمله فعال (Active Attack) است؟

- چطور تشخیص دهیم که شبکه تحت حمله غیرفعال (Passive Attack) است؟

- روشهای جلوگیری از حملات فعال و غیرفعال شبکه

حملات سایبری (Cyber Attack) تهدیدی جدی در دنیای دیجیتال امروز هستند که میتوانند اطلاعات شخصی، مالی و تجاری را به خطر بیندازند. این حملات توسط هکرها یا گروههای مخرب انجام میشوند و هدف آنها معمولاً دستیابی به اطلاعات حساس، تخریب دادهها یا مختل کردن سیستمها است. در دنیایی که روزانه میلیاردها بسته داده میان کاربران، سرورها و تجهیزات شبکه جابهجا میشود، یک سوال اساسی مطرح میشود؛ اینکه آیا تمام این دادهها واقعاً به صورت امن به مقصد میرسند؟

بر اساس گزارشهای امنیت سایبری، بخش قابلتوجهی از نفوذها و نشتهای اطلاعاتی نه با حملات پیچیده، بلکه با شنود ساده ترافیک شبکه یا دستکاری هوشمندانه دادهها آغاز میشوند. مهاجمانی که گاهی بدون ایجاد کوچکترین اختلال در سرویسها، تنها با «تماشا کردن» اطلاعات ارزشمند را سرقت میکنند و گاهی دیگر با تغییر، تزریق یا تخریب دادهها، کل یک سرویس حیاتی را از کار میاندازند.

حمله سایبری چیست؟

حمله سایبری زمانی رخ میدهد که شخصی به عمد یک سیستم یا شبکه کامپیوتری را هدف قرار می دهد تا به آن آسیب برساند. این حمله ممکن است شامل سرقت دادهها، ایجاد اختلال در خدمات یا آسیب رساندن به سیستمها باشد. معروفترین روشهای حمله سایبری حملات فیشینگ، بدافزار یا حملات DDoS هستند. برای همه افراد واجب است که از اطلاعات و سیستمهای خود در برابر این تهدیدات محافظت کنند.

چرا حملات سایبری رخ میدهند؟

حملات سایبری به دلایل مختلف و با اهداف متنوعی انجام میشوند. شاید شنیده باشید که یک شرکت کوچک پس از باز کردن یک ایمیل جعلی، تمام اطلاعات مالی خود را از دست دادهاست. چنین اتفاقاتی نشان میدهد که این حملات میتوانند تأثیرات منفی جبرانناپذیری بر کسبوکارهای اینترنتی و حتی حریم شخصی افراد عادی داشته باشند. در ادامه، به دلایل اصلی انجام این حملات میپردازیم:

- کسب سود مالی

بسیاری از حملات سایبری برای دستیابی به پول کلان انجام میشوند. مثلاً فردی که فریب یک ایمیل فیشینگ را میخورد، ممکن است حساب بانکیاش خالی شود. هکرها معمولاً از روشهایی مانند فیشینگ یا کلاهبرداریهای اینترنتی برای به سرقت بردن اطلاعات حساس یا پول افراد استفاده میکنند.

- جاسوسی اطلاعاتی

در فضای رقابتی تجارت، گاهی سرقت اطلاعات به یک ابزار غیراخلاقی تبدیل میشود. مثلاً ممکن است که طرحهای محرمانه یک کسبوکار توسط رقیبش به سرقت برود. این نوع حملات معمولاً توسط سازمانهای بزرگ برای دسترسی به اسرار تجاری و دادههای حساس انجام میشود.

- ایجاد اختلال در خدمات

بارها پیش آمده که وبسایت یک فروشگاه اینترنتی معروف، درست در اواسط یک کمپین تبلیغاتی گسترده و پرهزینه، از کار بیفتد. این اتفاق ممکن است نتیجه حملات دیداس (DDoS) باشد. این حملات در واقع خسارت جبرانناپذیری به اعتبار شرکتهای بزرگ وارد میکنند. همچنین مشکلات مالی زیادی را هم پدید میآورند.

انواع حمله سایبری

تمامی حملات سایبری را نمیتوان در یک دستهبندی قرار داد. هر کدام از حملات سایبری اهداف و آسیبهای متفاوتی دارند. در ادامه انواع حمله سایبری بررسی خواهد شد:

حمله فیشینگ

حمله فیشینگ (phishing) یکی از روشهای متداول کلاهبرداری سایبری است که هدف آن سرقت اطلاعات حساس مانند نام کاربری، رمز عبور، اطلاعات کارت بانکی یا دادههای مهم دیگر است. در این حملات، مهاجم با جعل هویت یک منبع معتبر، قربانی را به افشای اطلاعات خود ترغیب میکند.

روشهای متداول حملات فیشینگ

حملات فیشینگ به شکلهای مختلف انجام میشوند که شناخت این روشها میتواند به پیشگیری کمک کند:

- ایمیلهای جعلی (Scam Emails):مهاجمان با ارسال ایمیلهایی که به نظر از سوی مؤسسات معتبری مانند بانکها یا سرویسهای آنلاین میآید، قربانی را به وارد کردن اطلاعات حساس در وبسایتهای تقلبی ترغیب میکنند.

- فیشینگ با وعده پاداش (Advanced-fee Scam):این نوع شامل ارائه وعدههای اغواکننده مانند دریافت مبلغ زیادی پول در ازای پرداخت هزینهای کوچک است.

- فیشینگ با جعل وبسایت (Website Forgery):مهاجمان وبسایتهایی مشابه وبسایتهای معتبر طراحی میکنند تا قربانی اطلاعات خود را در آن وارد کند. بررسی آدرس URL و استفاده از سایتهای ایمن (HTTPS) میتواند کمککننده باشد.

- اسپیر فیشینگ (Spear Phishing):این حمله مستقیماً افراد یا سازمانهای خاص را هدف قرار میدهد و با اطلاعاتی شخصیسازیشده اعتماد قربانی را جلب میکند.

- کلون فیشینگ (Clone Phishing):با ارسال ایمیلهای قبلاً ارسالشده اما با لینکها یا فایلهای مخرب، قربانی فریب داده میشود.

- ویلینگ (Whaling):این نوع حملات مدیران ارشد یا افراد با دسترسی بالا را هدف قرار میدهد، مثلاً با ارسال ایمیلهایی که به نظر از سوی مدیرعامل شرکت میآید.

حمله DDOS

حمله DDoS یا Distributed Denial-of-Service Attack یا حمله توزیعشده انکار سرویس نوعی حمله سایبری (Cyber Attack) است که در آن مهاجم با ارسال حجم زیادی از ترافیک اینترنتی به سرور، خدمات آنلاین یا سایتها، آنها را از دسترس کاربران واقعی خارج میکند.

این حملات با اهداف مختلفی انجام میشوند، از جمله اعتراض، تخریب، رقابت تجاری یا اخاذی مالی.

حملات DDoS معمولاً از طریق شبکهای از دستگاههای آلوده به بدافزار به نام باتنت (Botnet) انجام میشوند. مهاجم با استفاده از این باتنت، درخواستهای متعدد و سنگینی را به سمت هدف ارسال میکند تا سرور قربانی بیشازحد مشغول شده و از دسترس خارج شود.

انواع حملات DDoS

حملات DDoS بر اساس لایههای مدل OSI به سه دسته کلی تقسیم میشوند:

حملات حجمی (Volume-based):

هدف از این نوع حملات اشغال پهنای باند (Bandwidth) بین سرور قربانی و اینترنت است. نمونهای از این حملات، تقویت DNS است که در آن مهاجم آدرس قربانی را جعل میکند و درخواستهای زیادی را به سرور DNS ارسال میکند.

حملات پروتکل (Protocol Attacks):

این حملات به لایههای 3 و 4 مدل OSI حمله میکنند و ظرفیت سرور یا منابعی مانند فایروال (Firewall) را به طور کامل مصرف میکنند. یک مثال شناختهشده، حمله SYN Flood است که با ارسال درخواستهای متعدد TCP، سرور قربانی را مشغول میکند.

حملات لایه کاربرد (Application-layer):

این حملات به لایه 7 مدل OSI هدف قرار میگیرند، جایی که صفحات وب در پاسخ به درخواستهای HTTP تولید میشوند. در این نوع حمله، سرور قربانی مجبور به پردازش درخواستهای غیرعادی بسیاری میشود که به اصطلاح به آن HTTP Flood میگویند.

حمله باجافزار

باجافزار نوعی بدافزار است که با قفل کردن دستگاه یا رمزگذاری دادههای ذخیرهشده روی آن، دسترسی کاربر به اطلاعات را محدود میکند. مهاجمان در ازای ارائه کلید رمزگشایی یا دسترسی به دادهها، درخواست باج میکنند. گاهی نیز تهدید به انتشار یا حذف دادهها میکنند.

حملات باج افزار (ransomware)، از طریق زیر میتوانند به سیستمها آسیب برسانند:

دسترسی: مهاجم با نفوذ به شبکه قربانی، بدافزار رمزگذاری را نصب میکند و ممکن است نسخهای از دادهها را سرقت کند.

فعالسازی:بدافزار فعال شده و دستگاهها قفل یا دادهها رمزگذاری میشوند، بهطوریکه قربانی دیگر قادر به دسترسی به اطلاعات نیست.

درخواست باج:مهاجمان پیامی روی صفحه نمایش قربانی ارسال کرده و درخواست پرداخت باج، معمولاً بهصورت ارز دیجیتال، برای بازگرداندن دسترسی میکنند.

حمله Man in the middle

حمله مرد میانی (Man-in-the-Middle) نوعی حمله سایبری است که در آن مهاجم بین دو طرف ارتباط، معمولاً کاربر و یک برنامه، قرار میگیرد تا ارتباطات و دادهها را بهطور مخفیانه رهگیری کند و از آنها برای اهداف مخرب استفاده کند. کاربران معمولاً تصور میکنند در حال تعامل با یک سیستم مطمئن هستند، در حالی که اطلاعات حساسی مانند رمزهای عبور و اطلاعات مالی آنها در حال سرقت است.

انواع حملات مرد میانی

انواع حملات Man-in-the-Middle به صورت زیر است:

- IP Spoofing: تغییر آدرس IP بهمنظور جعل هویت یک منبع معتبر.

- DNS Spoofing: هدایت کاربران به وبسایتهای جعلی شبیه به وبسایتهای معتبر برای سرقت اطلاعات.

- HTTPS Spoofing: هدایت کاربران به وبسایتهایی که بهجای HTTPS امن از HTTP ناامن استفاده میکنند.

- Email Hijacking: دسترسی مخفیانه به ایمیلهای بانکی یا کارتهای اعتباری برای سرقت اطلاعات یا ارسال دستورالعملهای جعلی.

- Wi-Fi Eavesdropping: ایجاد شبکههای Wi-Fi جعلی برای رهگیری فعالیتهای کاربران متصل.

- SSL Hijacking: ربودن پروتکل SSL برای دسترسی به دادههای رمزگذاریشده.

- Session Hijacking: سرقت اطلاعات ذخیرهشده در کوکیهای مرورگر مانند رمزهای عبور.

حملات مهندسی اجتماعی

مهندسی اجتماعی (Social Engineering) نوعی حمله سایبری است که از تعاملات انسانی و دستکاری روانشناختی برای فریب کاربران استفاده میکند. مهاجم با ایجاد اعتماد یا تحریک حس کنجکاوی، ترس یا فوریت، قربانی را به افشای اطلاعات حساس یا انجام اعمالی که امنیت را به خطر میاندازد، وادار میکند.

تکنیکهای متداول مهندسی اجتماعی

در حملات مهندسی اجتماعی از روشهای زیر استفاده میشود:

- طعمهگذاری (Baiting): مهاجم با ارائه وعدههای دروغین یا کنجکاویبرانگیز، قربانی را به دام میاندازد. مثلاً فلشدرایو آلودهای را در مکانی عمومی میگذارد تا کاربر آن را به سیستم خود متصل کند.

- ترسانافزار (Scareware): قربانی با پیامهای هشدار جعلی مانند سیستم شما آلوده است فریب داده میشود تا نرمافزار مخربی را نصب کند.

- پیشزمینهسازی (Pretexting): مهاجم با ادعاهای دروغین و جعل هویت افراد معتبر مانند پلیس یا همکار، اطلاعات شخصی یا حساس قربانی را استخراج میکند.

- فیشینگ (Phishing): ارسال ایمیل یا پیامهایی که کاربر را به کلیک روی لینکهای مخرب یا افشای اطلاعات حساس مانند رمز عبور ترغیب میکند.

- اسپیر فیشینگ (Spear Phishing): نسخه هدفمندتر فیشینگ که با تحقیقات دقیق درباره قربانی، پیامهای سفارشی و واقعگرایانه ارسال میشود.

حملات تزریق SQL

تزریق SQL (SQL Injection) از انواع حمله سایبری (Cyber Attack) است که با استفاده از کدهای مخرب SQL، پایگاه داده را دستکاری کرده و به اطلاعاتی دسترسی پیدا میکند که نباید قابل مشاهده باشند. این حملات اغلب وبسایتها را هدف قرار میدهند و میتوانند به افشای اطلاعات حساس، حذف دادهها یا حتی دسترسی مدیریتی به پایگاه داده منجر شوند.

انواع حملات تزریق SQL را میتوان به صورت زیر دستهبندی کرد:

۱. تزریق SQL درونخطی (In-band SQLi)

- استفاده از همان کانال ارتباطی برای اجرای حمله و دریافت نتایج.

- تزریق مبتنی بر خطا: استفاده از پیامهای خطای پایگاه داده برای جمعآوری اطلاعات.

- تزریق مبتنی بر UNION: ترکیب چند دستور SELECT برای دسترسی به اطلاعات.

۲. تزریق SQL کور (Inferential SQLi)

- مبتنی بر رفتار و پاسخهای سرور، بدون مشاهده مستقیم دادهها.

- تزریق بولی: تحلیل پاسخهای true یا false برای استخراج اطلاعات.

- تزریق مبتنی بر زمان: اندازهگیری زمان پاسخ پایگاه داده برای تعیین نتایج.

۳. تزریق SQL برونخطی (Out-of-band SQLi)

- انتقال داده از طریق کانالهای جایگزین مانند درخواستهای DNS یا HTTP.

- مناسب برای سرورهای کند یا ناپایدار.

حملات zero-day

حملات Zero-Day از خطرناکترین تهدیدات امنیت سایبری هستند که به دلیل سرعت و پیشبینیناپذیری، خسارات جدی وارد میکنند. در ادامه به معرفی و نحوه کار این نوع حملات پرداخته شدهاست:

ویژگیهای حملات Zero-Day:

- آسیبپذیری Zero-Day: نقصی در نرمافزار که پیش از آگاهی سازندگان توسط هکرها شناسایی میشود.

- اکسپلویت Zero-Day: روشی که هکرها برای بهرهبرداری از این نقص استفاده میکنند.

- حمله Zero-Day: عملیاتی که از اکسپلویت برای نفوذ، سرقت اطلاعات، یا آسیب به سیستم استفاده میکند.

نحوه عملکرد حمله های Zero_Day :

۱. شناسایی نقص: هکرها آسیبپذیریهایی را کشف میکنند که هنوز سازندگان از آنها مطلع نیستند.

۲. نوشتن کد اکسپلویت: کدی که به طور خاص برای بهرهبرداری از این آسیبپذیری طراحی شدهاست.

۳. انتشار بدافزار: اغلب از طریق ایمیلهای مهندسی اجتماعی یا لینکهای مخرب، بدافزار به سیستم هدف وارد میشود.

۴. سرقت یا تخریب: اطلاعات حساس کاربر دزدیده یا دادهها تخریب میشوند.

حمله فعال و غیرفعال شبکه چیست؟

حمله شبکه زمانی رخ میدهد که یک هکر یا بدافزار قصد دارد به شبکهی ما نفوذ کند، اطلاعاتی را از آن بدزدد، آن را مختل کند یا کنترلش را به دست بگیرد. بر اساس کارهایی که مهاجم در شبکه انجام میدهد، این حملات به دو نوع حمله فعال و غیرفعال شبکه تقسیمبندی میشوند که در ادامه با آنها آشنا خواهید شد.

انواع حملات فعال (Active Attack)

در حمله فعال مهاجم به طور مستقیم وارد عمل میشود و تغییری را در شبکه یا دیتای عبوری ایجاد میکند. در این نوع حمله، مهاجم شروع به ارسال بستهها، تغییر مسیرها یا ارسال پیامهای جعلی میکند تا سرویس را مختل کند، ترافیک را بدزدد یا خطا ایجاد کند. ویژگی اصلی حملات فعال این است که عملکرد یا دادههای واقعی در شبکه تغییر میکنند، یعنی مهاجم به شکل مستقیم در مسیر ترافیک دخالت میکند. انواع حملات فعال شبکه عبارتند از:

- در حمله DDoS هکر با ارسال حجم عظیمی از درخواستهای تقلبی باعث میشود سرویس از کار بیافتد.

- در حمله مرد میانی یا MITM ، مهاجم خودش را بین فرستنده و گیرنده قرار میدهد و اطلاعات را میبیند، تغییر میدهد یا هدایت میکند.

- در IP Spoofing، مهاجم آدرس IP خودش را جعل میکند تا مثل یک سیستم معتبر به نظر برسد و به شبکه دسترسی پیدا کند.

- در ARP Poisoning پیامهای ARP در شبکه را آلوده میکند تا ترافیک به سمت مهاجم هدایت شود.

انواع حملات غیرفعال (Passive Attack)

در این نوع حمله، مهاجم فقط گوش میدهد یا نظاره میکند تا صرفا اطلاعات را سرقت کرده و هیچ تغییری مستقیم در شبکه ایجاد نمیکند. ویژگی اصلی حملات غیرفعال این است که در این نوع حمله شبکه، دادهها خوانده میشوند اما تغییر نمیکنند. به عبارت دیگر، این نوع حملات اغلب بدون اینکه شبکه متوجه شود انجام میشوند. موارد زیر، نمونههایی از حملات غیرفعال شبکه هستند:

- Sniffing (گوش دادن به ترافیک): یک مهاجم بستههای شبکه را جمع میکند و محتوای آنها را تحلیل میکند. برای نام کاربری و رمز عبور یا اطلاعات حساس.

- Traffic Analysis: مهاجم بدون دستکاری بستهها، فقط الگوی ترافیک را تحلیل میکند. به طور مثال، چه زمانی بیشترین ترافیک است، کاربران چه صفحاتی را بازدید میکنند و…

- Eavesdropping: مهاجم بدون اطلاع شبکه اطلاعات ردوبدلشده را میبیند؛ مانند شنود در مکالمات.

چطور تشخیص دهیم که شبکه تحت حمله فعال (Active Attack) است؟

حمله فعال یعنی مهاجم در حال تاثیرگذاری لحظهای روی شبکه است، پس نشانههای آن اغلب خیلی زود دیده میشود. این نشانهها عبارتند از:

- کندی محسوس یا اختلال در سرویسها مانند دیر باز شدن سایت ها، قطع و وصل

- شدن اتصال کاربران، افزایش پینگ، پاسخ ندادن سرورهای حیاتی، افزایش مصرف CPU سوئیچ یا روتر.

- وجود ترافیک غیر عادی مانند چند برابر شدن ناگهانی ترافیک، ورود به شبکه از یک IP ناشناس، مشاهده کردن حجم غیرعادی broadcast / multicast.

- خطا و هشدار در لاگها مانند دیدن پیام های STP topology change و DHCP conflict و ARP spoof detected.

- تغییر رفتار تجهیزات شبکه مانند flap شدن لینکها، آپ و داون شدن پورتها، دریافت بستههای malformed، افزایش خطاهای CRC و packet drop.

- گزارش مشکلات مختلف مانند کند شدن وایفای، دیر بالا آمدن سیستمها، باز نشدن سایت شرکت یا افت کیفیت تماس VoIP توسط کاربران.

چطور تشخیص دهیم که شبکه تحت حمله غیرفعال (Passive Attack) است؟

حمله غیرفعال بسیار خطرناکتر از حمله فعال است؛ زیرا هیچ تغییر محسوسی ایجاد نمیکند و مهاجم فقط «گوش میدهد» و شما اغلب چیزی حس نمیکنید. با این حال، این حمله چند نشانهی مهم دارد که میتوانند به شما کمک کند تا سریعتر آن را تشخیص دهید. نشانههایی از قبیل:

- ارتباطات ناشناس در شبکه که توسط ابزارهایی مانند NetFlow و sFlow و show ip connections و بررسی جدول ARP قابل تشخیص هستند.

- استفاده از پورتهای promiscuous: در حملههای شنود، اغلب کارت شبکه سیستم مهاجم روی حالت Promiscuous Mode قرار میگیرد که با ابزارهایی مانند:

- Nmap و Wireshark detection tools قابل تشخیص است.

- رفتار غیر معمول اما بدون اختلال مانند افزایش آرام و غیرمحسوس ترافیک، تلاش برای مشاهده Packet Header بدون تغییر محتوا و درخواستهای ARP غیرمعمول.

- تحلیل الگوی ترافیک و مشاهده مواردی مانند استفاده مداوم از پروتکلهای خاص یا درخواستهای زیاد برای DNS بدون هدف.

- شناسایی رفتارهایی مانند تلاش برای جمعآوری اطلاعات، تلاش برای Sniffing یا پورت اسکنهای بسیار آرام توسط ابزارهای IDS (مثل Snort یا Suricata).

حملات غیرفعال شبکه به دلیل پنهان شدن مهاجم اغلب بسیار خطرناکتر از حملات فعال هستند.

روشهای جلوگیری از حملات فعال و غیرفعال شبکه

تا اینجا با حمله فعال و غیرفعال شبکه، تفاوت این حملات و روشهای تشخیص هر یک آشنا شدید و احتمالا این سوال برایتان پیش آمده است که چطور باید از بروز چنین حملاتی جلوگیری کنیم تا شبکه آسیب نبیند؟ روشهای زیر، بهترین و کارآمدترین راهکارهایی هستند که شما میتوانید با استفاده از آن ها، از شبکهی سازمانی خود در مقابل حمله فعال و غیرفعال شبکه محافظت کنید:

- رمزنگاری ترافیک (Encryption) مانند استفاده از HTTPS به جای HTTP برای وبسرویسها و SSH به جای Telnet برای مدیریت تجهیزات.

- شبکهبندی و تقسیمبندی (Segmentation / VLANs): جدا کردن بخشهای مختلف شبکه (برای مثال کاربران، مهمانان، سرورها) با VLAN یا firewalled subnets.

- استفاده از فایروالها و تعیین قوانین دسترسی (Firewalls & ACLs): فایروالها و ACLها ترافیک نامطلوب را قبل از رسیدن به سرویسها مسدود میکنند.

- استفاده از سیستمهای تشخیص و جلوگیری از نفوذ (IDS / IPS): ابزار IDS فقط هشدار میدهد؛ IPS علاوه بر هشدار میتواند ترافیک مخرب را بلاک کند.

- احراز هویت و کنترل دسترسی قوی (AAA, 2FA, RBAC): کنترل اینکه چه کسی و با چه سطح دسترسیای میتواند وارد شبکه و تجهیزات شود.

- مدیریت پورتها و امنیت سوئیچ (Port Security & 802.1X): جلوگیری از وصل شدن دستگاههای ناشناس به سوئیچ و کاهش خطر حملات غیرفعال/فعال از طریق پورت فیزیکی.

- محافظت در برابر DDoS و نرخگذاری (Rate Limiting): محدود کردن نرخ ترافیک ورودی و تشخیص ترافیک غیرمعمول برای جلوگیری از حملات حجمی.

- ایمنسازی وایرلس (Secure Wi-Fi): برای مثال استفاده از WPA2-Enterprise یا WPA3.

- بهروزرسانی و مدیریت پچ (Patching)

- لاگینگ، مانیتورینگ و تحلیل (با ابزارهایی مانند Syslog, SIEM, NetFlow)

- آموزش کاربران و تعیین سیاستهای امنیتی

- بکاپگیری و ایجاد یک برنامه بازیابی

- تست نفوذ و بررسی امنیت دورهای

- افزایش امنیت فیزیکی و کنترل دسترسی به تجهیزات

نوشته حمله فعال و غیرفعال شبکه چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته نقش AI در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>- چرا امنیت سایبری به هوش مصنوعی نیاز دارد؟

- کاربردهای کلیدی هوش مصنوعی در امنیت سایبری

- نقش AI در مرکز عملیات امنیت (SOC)

- پاسخ خودکار به حوادث (SOAR)

- تشخیص بدافزار با یادگیری ماشین

- هوش مصنوعی در فایروالها و NGFW

- AI و معماری Zero Trust

- استفاده مهاجمان از هوش مصنوعی

- چالشها و محدودیتهای AI در امنیت سایبری

- نمونههای واقعی از استفادهی هوش مصنوعی در امنیت سایبری

- آینده امنیت سایبری با هوش مصنوعی

در دهه اخیر، امنیت سایبری با چالشهایی مواجه شده که ریشه در پیچیدگی فزاینده زیرساختهای دیجیتال، گسترش رایانش ابری، افزایش دورکاری و انفجار حجم دادهها دارد. مهاجمان سایبری دیگر به روشهای ساده و قابل پیشبینی متکی نیستند؛ آنها از حملات چندمرحلهای، بدافزارهای بدون فایل، مهندسی اجتماعی پیشرفته و حتی خودِ هوش مصنوعی برای دور زدن کنترلهای امنیتی استفاده میکنند. در چنین شرایطی، رویکردهای سنتی امنیت که مبتنی بر امضا (Signature-Based) و قوانین ایستا هستند، بهتنهایی کارآمد نیستند. اینجاست که هوش مصنوعی (AI) و زیرشاخههای آن مانند یادگیری ماشین (ML) و یادگیری عمیق (DL) بهعنوان ستون فقرات امنیت سایبری مدرن وارد میدان میشوند.

این مقاله بهصورت جامع به بررسی نقش AI در امنیت سایبری میپردازد؛ از دلایل نیاز سازمانها به AI گرفته تا کاربردهای عملی در SOC، تشخیص تهدیدات، پاسخ به حوادث، معماری Zero Trust، چالشها و آینده این حوزه.

چرا امنیت سایبری به هوش مصنوعی نیاز دارد؟

- حجم عظیم دادهها

شبکهها، سرورها، فایروالها، سیستمهای ابری و اپلیکیشنها هر ثانیه میلیونها رویداد و لاگ تولید میکنند. تحلیل دستی یا حتی نیمهخودکار این حجم داده عملاً غیرممکن است. AI قادر است این دادهها را در مقیاس بزرگ پردازش و الگوهای معنادار را استخراج کند.

- پیچیدگی حملات مدرن

حملات امروزی اغلب چندبرداری (Multi-Vector) هستند؛ یعنی همزمان از شبکه، ایمیل، وب و هویت کاربر سوءاستفاده میکنند. AI با دید جامع و تحلیل همبستگی دادهها، میتواند این زنجیره حمله را شناسایی کند.

- محدودیت منابع انسانی

کمبود نیروی متخصص امنیت یکی از مشکلات جهانی است. AI با خودکارسازی بخش بزرگی از تحلیل و پاسخ، فشار کاری تیمهای امنیتی را کاهش میدهد.

کاربردهای کلیدی هوش مصنوعی در امنیت سایبری

تشخیص تهدیدات و حملات پیشرفته

یکی از مهمترین نقشهای AI، شناسایی تهدیداتی است که با روشهای سنتی قابل کشف نیستند. الگوریتمهای یادگیری ماشین میتوانند رفتار نرمال شبکه، سیستم و کاربران را یاد بگیرند و هرگونه انحراف از این الگو را بهعنوان تهدید بالقوه شناسایی کنند.

این رویکرد بهویژه در شناسایی حملات Zero-Day، بدافزارهای ناشناخته و تهدیدات پایدار پیشرفته (APT) بسیار مؤثر است.

تحلیل رفتار کاربران و موجودیتها (UEBA)

UEBA یکی از کاربردهای مهم AI در امنیت است که بر رفتار کاربران، دستگاهها و سرویسها تمرکز دارد. سیستمهای UEBA با استفاده از AI، یک خط پایه (Baseline) از رفتار عادی ایجاد میکنند و در صورت مشاهده رفتار غیرعادی مانند دسترسی در ساعات نامتعارف یا انتقال حجم غیرعادی داده، هشدار صادر میکنند.

این قابلیت نقش کلیدی در شناسایی تهدیدات داخلی (Insider Threats) دارد.

نقش AI در مرکز عملیات امنیت (SOC)

SOC قلب تپنده امنیت سایبری هر سازمان است. با ورود AI، SOCها از حالت واکنشی به حالت پیشبینیمحور حرکت کردهاند.

AI در SOC میتواند:

- هشدارها را اولویتبندی کند

- False Positiveها را کاهش دهد

- تحلیل علت ریشهای (Root Cause Analysis) انجام دهد

- پیشنهاد یا اجرای خودکار پاسخ به حادثه را فراهم کند

این موضوع باعث کاهش زمان شناسایی (MTTD) و زمان پاسخ (MTTR) میشود.

پاسخ خودکار به حوادث (SOAR)

SOAR ترکیبی از اتوماسیون، ارکستراسیون و هوش مصنوعی است. در این رویکرد، AI میتواند بدون دخالت انسان اقداماتی مانند مسدودسازی IP مخرب، قرنطینه سیستم آلوده یا اعمال Policy امنیتی را انجام دهد.

این سطح از خودکارسازی برای مقابله با حملات سریع مانند Ransomware حیاتی است.

تشخیص بدافزار با یادگیری ماشین

بهجای تکیه بر امضاهای ثابت، AI رفتار بدافزار را تحلیل میکند؛ از جمله الگوهای دسترسی به حافظه، ارتباطات شبکه و تغییرات فایل سیستم. این روش امکان شناسایی بدافزارهای Polymorphic و Fileless را فراهم میکند.

هوش مصنوعی در فایروالها و NGFW

فایروالهای نسل جدید با بهرهگیری از AI قادرند ترافیک رمزنگاریشده را تحلیل، اپلیکیشنها را دقیقتر شناسایی و تهدیدات ناشناخته را مسدود کنند. این قابلیتها امنیت لایه شبکه را به سطح بالاتری میرساند.

AI و معماری Zero Trust

در معماری Zero Trust، هیچ کاربر یا سیستمی بهصورت پیشفرض قابل اعتماد نیست. AI با ارزیابی مداوم ریسک، رفتار کاربران و شرایط محیطی، به اعمال سیاستهای پویا و احراز هویت پیوسته کمک میکند.

استفاده مهاجمان از هوش مصنوعی

هوش مصنوعی یک شمشیر دولبه است. مهاجمان نیز از AI برای تولید ایمیلهای فیشینگ بسیار واقعی، بدافزارهای هوشمند و شناسایی آسیبپذیریها استفاده میکنند. این موضوع اهمیت استفاده دفاعی از AI را دوچندان میکند.

چالشها و محدودیتهای AI در امنیت سایبری

با وجود مزایا، استفاده از AI بدون چالش نیست:

- نیاز به داده باکیفیت و متنوع

- هزینه پیادهسازی و نگهداری

- خطر حملات Adversarial AI

- نیاز به نظارت انسانی و تنظیم دقیق مدلها

بنابراین، AI جایگزین انسان نیست، بلکه ابزار قدرتمندی برای تقویت توان انسانی است.

نمونههای واقعی از استفادهی هوش مصنوعی در امنیت سایبری

هوش مصنوعی در حال حاضر نقش مهمی در ابزارها و پلتفرمهای حرفهای امنیت سایبری ایفا میکند. در این بخش با چند نمونهی شاخص آشنا میشویم که نشان میدهند AI چگونه بهصورت عملی در مقابله با تهدیدات سایبری بهکار گرفته شده است.

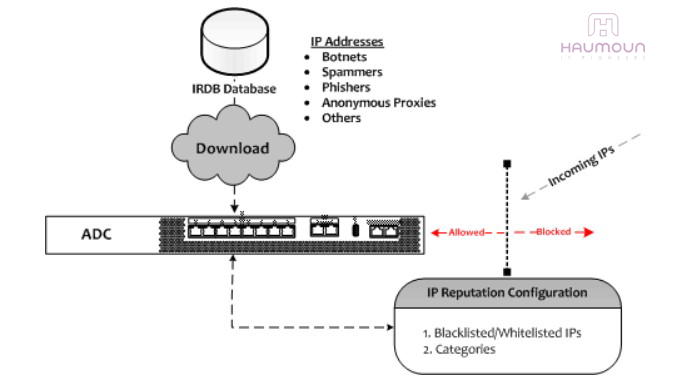

Snort

Snort یکی از محبوبترین سیستمهای تشخیص نفوذ متنباز است. در سالهای اخیر، پروژههایی ایجاد شدهاند که خروجی Snort را با مدلهای یادگیری ماشین ترکیب میکنند تا دقت شناسایی تهدیدات افزایش یابد.

برای مثال، میتوان با استفاده از زیان پایتون و کتابخانههایی مانند scikit-learn، الگوریتمی طراحی کرد که پس از تحلیل لاگهای Snort، احتمال واقعی بودن تهدید را ارزیابی کند.

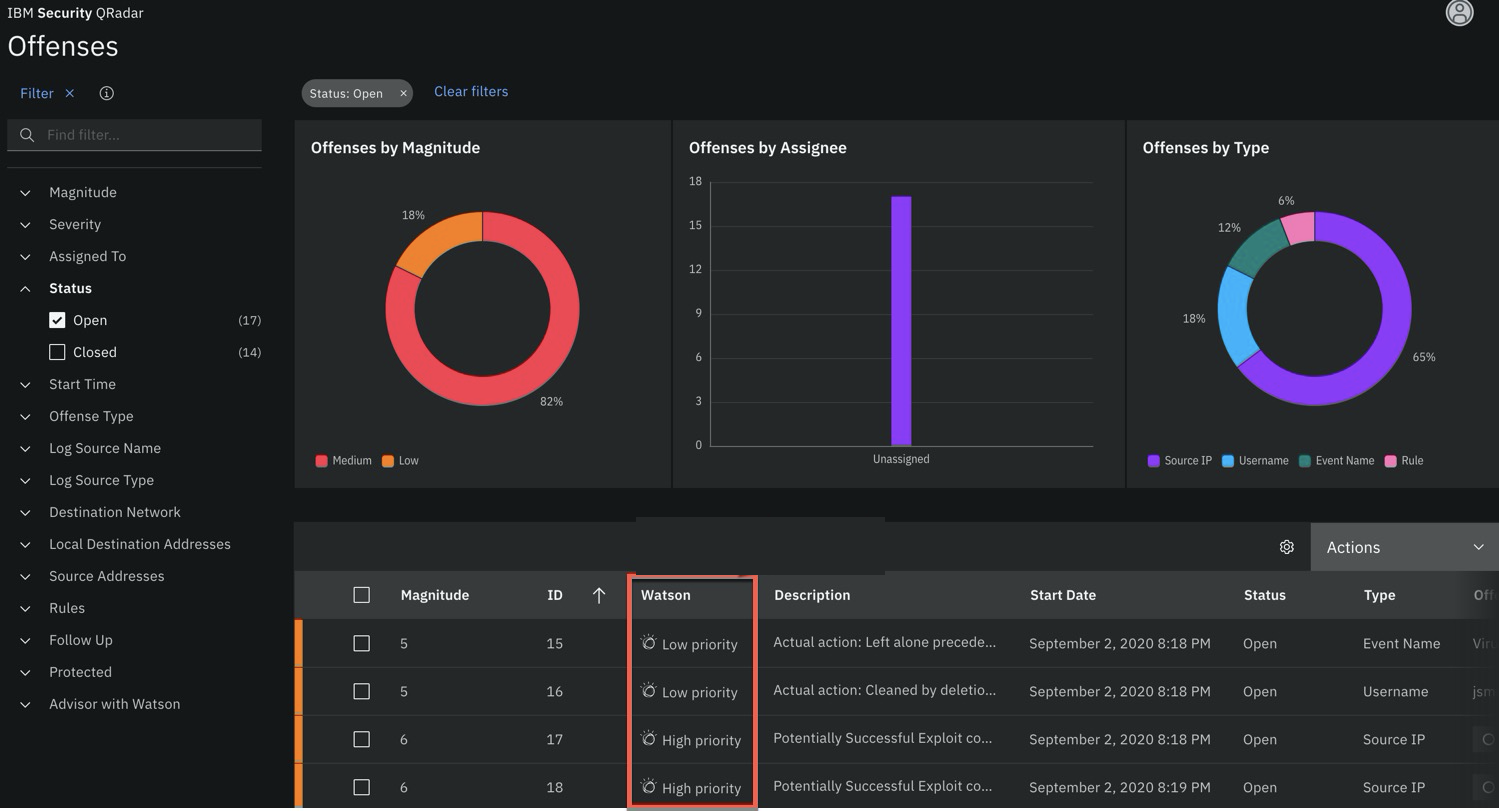

IBM QRadar + Watson

پلتفرم IBM QRadar بهعنوان یکی از راهکارهای پیشرفته SIEM شرکت IBM، با بهرهگیری از فناوری Watson امکان تحلیل هوشمند و زبانی تهدیدات امنیتی را فراهم میکند. این یکپارچگی باعث میشود QRadar بتواند حجم بالایی از لاگها، رویدادها و گزارشهای امنیتی را بهصورت عمیق بررسی کرده و با استفاده از پردازش زبان طبیعی (NLP) درک دقیقتری از ماهیت تهدیدات به دست آورد.

در نتیجه، Watson با فیلتر کردن هشدارهای کماهمیت و تکراری، تمرکز تیم امنیتی را روی رخدادهای واقعی و حیاتی افزایش داده و فرآیند پاسخگویی به تهدیدات را به شکل قابلتوجهی بهبود میدهد.

آینده امنیت سایبری با هوش مصنوعی

در آینده نزدیک، شاهد SOCهای نیمهخودکار، شبکههای خوددفاع (Self-Defending Networks) و امنیت کاملاً پیشبینیمحور خواهیم بود. AI بهتدریج به لایهای جداییناپذیر از تمام اجزای امنیت سایبری تبدیل میشود.

هوش مصنوعی نقشی حیاتی در تحول امنیت سایبری ایفا میکند. از تشخیص تهدیدات پیشرفته گرفته تا پاسخ خودکار و پشتیبانی از Zero Trust، AI امنیت را هوشمندتر، سریعتر و کارآمدتر کرده است. سازمانهایی که زودتر به سمت استفاده اصولی از AI حرکت کنند، در برابر تهدیدات آینده آمادگی بیشتری خواهند داشت.

نوشته نقش AI در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>نوشته تفاوت لایسنس آنلاین و آفلاین فورتی گیت اولین بار در هامون. پدیدار شد.

]]>اما هنگام فعالسازی، دو روش مهم وجود دارد:

لایسنس آنلاین (Online License) و لایسنس آفلاین (Offline License)

در این مقاله تفاوت این دو روش را کامل و شفاف بررسی میکنیم تا بدانید کدام گزینه برای شبکه شما مناسبتر است.

لایسنس آنلاین فورتیگیت چیست؟

لایسنس آنلاین رایجترین و سادهترین روش فعالسازی فایروال است. در این روش، فایروال شما مستقیماً از طریق اینترنت به FortiGuard و FortiCloud متصل شده و لایسنس به صورت خودکار فعال میشود.

ویژگیهای اصلی لایسنس آنلاین

- فعالسازی سریع و خودکار

- بهروزرسانی مداوم دیتابیسهای امنیتی (AV, IPS, Web Filter, Application Control)

- استفاده از سرویسهای ابری فورتینت (FortiCloud / FortiManager Cloud)

- مناسب برای شبکههای معمولی، سازمانی، دیتاسنترها و شرکتها

- بدون نیاز به فایل لایسنس – فقط وارد کردن کد لایسنس کافی است

محدودیتهای لایسنس آنلاین

- نیاز قطعی به اتصال اینترنت

- در محیطهای ایزوله (Air-Gapped) قابل استفاده نیست

- برای برخی سازمانهای امنیتی دولتی مجاز نیست

لایسنس آفلاین فورتیگیت چیست؟

لایسنس آفلاین (Offline License) مخصوص شبکههایی است که به هیچ عنوان اجازه اتصال به اینترنت را ندارند یا باید کاملاً ایزوله باشند.

در این روش، فایل لایسنس به صورت دستی روی دستگاه آپلود میشود و آپدیتها نیز با فایلهای آفلاین وارد فایروال میشوند.

ویژگیهای اصلی لایسنس آفلاین

- عدم نیاز به اینترنت

- مناسب برای شبکههای با امنیت بسیار بالا

- امکان مدیریت در محیطهای Air-Gap

- آپدیتها به صورت فایل دستی (Manual Update)

محدودیتهای لایسنس آفلاین

- فعالسازی پیچیدهتر نسبت به لایسنس آنلاین

- عدم دریافت آپدیت روزانه و نیاز به آپلود دستی

- برخی قابلیتها مثل Cloud Sandbox یا FortiCloud در دسترس نخواهند بود

- برای همه مدلها و همه قراردادها ارائه نمیشود

- هزینه بالاتر نسبت به لایسنس آنلاین

تفاوتهای اصلی لایسنس آنلاین و آفلاین فورتیگیت (جدول مقایسهای)

| ویژگی | لایسنس آنلاین | لایسنس آفلاین |

|---|---|---|

| نیاز به اینترنت | دارد | ندارد |

| روش فعالسازی | وارد کردن کد لایسنس | آپلود فایل لایسنس |

| آپدیت AV و IPS | آنلاین، اتوماتیک | آفلاین، دستی |

| سرویسهای FortiCloud | فعال | غیرفعال |

| اتصال به FortiGuard | مستقیم | ندارد |

| پیچیدگی پیادهسازی | کم | زیاد |

| قیمت | ارزانتر | گرانتر |

| مناسب برای | همه سازمانها | شبکههای امنیتی، نظامی، ایزوله |

چه زمانی باید لایسنس آفلاین خرید؟

لایسنس آفلاین اغلب برای سازمانهایی استفاده میشود که:

- محیط Air-Gap دارند

- اجازه اتصال تجهیزات امنیتی به اینترنت ندارند

- پروژههای نظامی – امنیتی – انرژی – پتروشیمی هستند

- نیازمند کنترل ۱۰۰٪ داخلی روی آپدیتها هستند

در بسیاری از پروژههای زیرساختی ایران و سازمانهای حساس، لایسنس آفلاین الزامی است.

چه زمانی لایسنس آنلاین بهترین گزینه است؟

در اغلب شرکتها و شبکههای سازمانی، لایسنس آنلاین بهترین انتخاب است:

- آپدیت روزانه و مداوم

- مدیریت ساده

- هزینه پایینتر

- فعالسازی سریع و بدون دردسر

اگر شبکه شما اینترنت دارد و نیاز به سرویسهای Cloud دارید، حتماً لایسنس آنلاین تهیه کنید.

نوشته تفاوت لایسنس آنلاین و آفلاین فورتی گیت اولین بار در هامون. پدیدار شد.

]]>نوشته 5 نکته مهم برای داشتن برنامهای سالمتر در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>- خطاهای انسانی، باجافزار و امنیت مرتبط با هوش مصنوعی از مهمترین دغدغههای امنیت سایبری امروز هستند.

- بیشتر شرکتهای کوچک و متوسط (SMB) بودجه یا نیروی انسانی کافی برای مدیریت ریسکهای امنیتی خود ندارند.

- بررسیهای منظم سلامت سایبری میتوانند به بهبود وضعیت امنیتی و افزایش تابآوری سازمان کمک کنند.

شرکتها با شکافهای زیادی در برنامههای امنیت سایبری خود روبهرو هستند

عوامل خطر انسانی، دستگاههای قدیمی و وصلهنشده، و استفادهنشدن کامل از ابزارهای امنیتی از جمله عواملی هستند که به این مشکلات دامن میزنند.

انجام بررسیهای منظم سلامت سایبری میتواند بسیار کمککننده باشد. این ارزیابیهای دورهای میتوانند برنامههایی را شناسایی کنند که تحت پوشش احراز هویت چندمرحلهای (MFA) یا دیگر کنترلهای امنیتی نیستند، کارکنانی را که به دلیل آموزش ناکافی یا موقعیتهای حساس خود خطرآفرین هستند مشخص کنند، و شکافهایی را که در نحوهی استفاده از ابزارهای امنیتی نسبت به استانداردهای بهترینعمل وجود دارد، پیدا کنند.

بسیاری از شرکتهای کوچک و متوسط بودجهی لازم برای ایجاد مراکز عملیات امنیتی (SOC) را ندارند و معمولاً به پایداری و تکامل محصول، خدمت یا زیرساخت پس از استقرار آن فکر نمیکنند. همچنین اغلب در نظر نمیگیرند که آیا نیروی کافی برای مدیریت مستمر ابزارهای امنیتی دارند یا نه.

پنج راه برای کاهش ریسک

۱. شناسایی سرویسهایی که تحت پوشش MFA نیستند

حتی آموزشدیدهترین و آگاهترین کارکنان ممکن است در دام فیشینگ یا لینکهای مخرب بیفتند—چیزی که با استفادهی گستردهی مهاجمان از هوش مصنوعی آسانتر هم شده است. از آنجا که عنصر انسانی اغلب ضعیفترین بخش زنجیرهی امنیت است، شرکتها باید نهتنها MFA را پیادهسازی کنند بلکه اطمینان یابند این کنترل در همهجا فعال است.

اگر کارمندی فراموش کند رمزهای پیشفرض یک دستگاه یا برنامه را تغییر دهد، MFA میتواند جلوی حمله را بگیرد. اگر مهاجمی اعتبارنامههای واقعی کاربران را بدزدد یا بخرد، MFA میتواند مانع سوءاستفاده از آنها شود.

مهاجمان در جابهجایی از یک دستگاه به دستگاه دیگر یا از حسابی به حساب دیگر بسیار ماهر شدهاند؛ بنابراین محافظت از تمام حسابها با MFA اکنون یک استاندارد ضروری است. شرکتها باید اجرای اجباری MFA را در همهجا برقرار کنند—دیگر هیچ بهانهای برای عدم اجرای آن وجود ندارد.

۲. وضعیت وصله شدن نرمافزارها و دستگاهها را بررسی کنید

هنوز هم بسیاری از افراد با فرآیند وصلهگذاری مشکل دارند. سازمانها پیچیدهاند، مسئولیتها پراکنده است و تیمهای امنیتی معمولاً بودجهی کافی ندارند. اما تصمیم به عدم وصلهگذاری، در واقع تصمیم به پذیرش شکست است.

ایجاد ارتباط مؤثر میان تیمهای عملیات و تیمهای امنیت برای اطمینان از استقرار وصلهها حیاتی است. با رشد توسعهی مبتنی بر هوش مصنوعی، دوران فیلتر کردن وصلهها فقط بر اساس آسیبپذیریهای بحرانی باید به پایان برسد—زیرا سرعت ساخت اکسپلویتها در حال انفجار است.

ابزارهای زیادی وجود دارند که میتوانند شکاف بین شناسایی، گزارشدهی و وصلهگذاری را پر کنند. یکپارچهسازی فرآیند اسکن و وصلهگذاری برای حذف ناسازگاریهای گزارش و تسهیل آزمایش و استقرار سریعتر، میتواند کلید حل این مشکل قدیمی باشد. بنابراین یک بررسی سلامت بر فرآیند آسیبپذیری و وصلهگذاری خود انجام دهید تا مطمئن شوید همه چیز به موقع بهروزرسانی میشود.

۳. فرآیندهای پشتیبانگیری و بازیابی خود را آزمایش کنید

باجافزار میتواند قاتل کسبوکار باشد. یک حملهی باجافزاری میتواند برای هر سازمانی ویرانگر باشد. متأسفانه ابزارهایی مانند باجافزار به عنوان خدمت (RaaS) باعث شدهاند ساخت کمپینهای باجافزاری سادهتر شود. همچنین هوش مصنوعی، پیامهای فیشینگ ضعیف گذشته را به گفتوگوهای ایمیلی و ویدیوهای جعلی بسیار قانعکننده تبدیل کرده است.

شرکتها نباید فقط به تشخیص و پیشگیری از حملات تکیه کنند. باید اطمینان یابند که در بدترین سناریو میتوانند بازیابی شوند—با آزمایش دقیق فرآیندهای پشتیبانگیری و بازیابی. حتی در صورت موفقیت یک حمله، پشتیبانگیری و بازیابی مؤثر میتواند زمان ازکارافتادگی را کاهش دهد و سازمان را واقعاً مقاوم کند.

۴. آموزش و شبیهسازیهای منظم فیشینگ انجام دهید

کارکنان، اگرچه اغلب ضعیفترین حلقهی زنجیرهی امنیتی در نظر گرفته میشوند، اما در صورت آموزش درست میتوانند بزرگترین دارایی باشند. کارمندانی که یاد گرفتهاند ایمیلهای جعلی را گزارش دهند میتوانند از آلودهشدن سایر همکاران جلوگیری کنند.

کسبوکارهای مقاوم، آموزشهای آگاهی سایبری و شبیهسازیهای فیشینگ را بهطور مرتب اجرا میکنند. تیمهای امنیتی مدرن از صرفاً آموزش فیشینگ فراتر رفتهاند و بر مدیریت ریسک انسانی تمرکز کردهاند—آنها دادههای کمپینهای فیشینگ، فعالیت مرورگرها و رخدادهای واقعی امنیتی را ترکیب میکنند تا مشخص کنند چه کسانی در سازمان پرخطرتر هستند و آموزش هدفمندتری بدهند.

هرچند هیچوقت نمیتوان نرخ فریب کارکنان را به صفر رساند، آموزش همچنان بسیار ارزشمند است (و MFA مقاوم در برابر فیشینگ، بقیهی موارد را پوشش میدهد).

۵. ارزیابی استفاده از هوش مصنوعی و خطر نشت دادهها

کارکنان شما از هوش مصنوعی در کارشان استفاده میکنند. مطالعهای از دانشگاه ملبورن و KPMG نشان داده که ۵۸٪ از کارکنان از هوش مصنوعی استفاده میکنند، و در اقتصادهای نوظهور این رقم بیشتر است. حدود ۹۰٪ از توسعهدهندگان نیز از AI برای کمک به کدنویسی استفاده میکنند. بسیاری از کارکنان بهطور غیررسمی («Shadow AI») از هوش مصنوعی بهره میبرند که خطرات امنیتی زیادی دارد.

تیمهای امنیت و فناوری باید از این روند جلوتر باشند و سیاستهایی برای استفادهی مجاز از هوش مصنوعی تدوین کنند تا از خطرات «Shadow AI» جلوگیری شود. شرکتهایی که هنوز سیاست مشخصی برای استفاده از AI و محافظت از دادههای سازمانی ندارند، در معرض خطر نشت اطلاعات حساس هستند.

با انجام یک ارزیابی جامع از نحوهی استفادهی کارکنان از AI، میتوان کنترلهای لازم را مشخص کرد—از قفلکردن دسترسیهای SaaS با افزونهها و پروکسیها گرفته تا استفاده از ابزارهای امنیتی ویژهی AI یا حتی اجرای مدلهای زبانی در سختافزار داخلی یا فضای ابری سازمان.

برای بسیاری از شرکتها، صرفنظر از اندازه یا سطح بلوغشان، اولویت اصلی همیشه حفظ تداوم کسبوکار و جلوگیری از کاهش بهرهوری است.

اجرای این پنج گام میتواند تابآوری و سلامت امنیت سایبری سازمان را تقویت کند.

شرکت پیشگامان فناوری اطلاعات هامون با تجربهی عمیق در ارائهی راهکارهای Symantec و Fortinet ، میتواند بررسی سلامت امنیتی لازم برای شناسایی و رفع تمام شکافهای موجود در محیط فناوری شما را انجام دهد و محیطی ایمنتر و سالمتر برای همهی کاربران شما فراهم کند.

نوشته 5 نکته مهم برای داشتن برنامهای سالمتر در امنیت سایبری اولین بار در هامون. پدیدار شد.

]]>نوشته دلایل اهمیت تهدیدات ایمیل چیست ؟ اولین بار در هامون. پدیدار شد.

]]>با وجود پیشرفتهای گسترده در زمینه امنیت سایبری، ایمیلها هنوز هم یکی از رایجترین و مؤثرترین راههای حمله به سازمانها و افراد هستند. بسیاری از تهدیدات سایبری همچنان از طریق ایمیلها به کاربران منتقل میشوند، از جمله فیشینگ، باجافزارها و حملات مهندسی اجتماعی.

چرا ایمیلها همچنان یک هدف محبوب برای مهاجمان هستند؟ دلیل این امر ساده است: ایمیلها بهطور گسترده استفاده میشوند و به راحتی میتوانند به صورت گسترده ارسال شوند. در واقع، مهاجمان میتوانند یک ایمیل مخرب را به هزاران نفر ارسال کنند، و از این طریق شانس موفقیت خود را افزایش دهند.

تهدیدات فیشینگ

فیشینگ یکی از رایجترین تهدیدات ایمیلی است. مهاجمان در این نوع حمله تلاش میکنند تا کاربران را فریب دهند تا اطلاعات حساس خود، مانند گذرواژهها، اطلاعات حسابهای بانکی یا حتی اطلاعات شخصی را افشا کنند. این حملات معمولاً از طریق ایمیلهای جعلی انجام میشوند که به نظر میرسد از یک سازمان معتبر ارسال شدهاند.

با استفاده از فریب و تکنیکهای مهندسی اجتماعی، مهاجمان کاربران را به باز کردن پیوستها، کلیک روی لینکها یا وارد کردن اطلاعات حساس در صفحات جعلی ترغیب میکنند.

تهدیدات باجافزار

باجافزار (Ransomware) یکی دیگر از تهدیدات رایج است که اغلب از طریق ایمیلها منتشر میشود. در این حملات، مهاجمان یک فایل مخرب را بهعنوان پیوست ایمیل ارسال میکنند. زمانی که کاربر فایل را باز میکند، سیستم وی آلوده به باجافزار میشود. سپس باجافزار اقدام به رمزگذاری دادههای کاربر میکند و از او درخواست پول برای بازگرداندن دسترسی به فایلها میشود.

چرا تهدیدات ایمیلی همچنان مؤثرند؟

- آسانی در فریب: بسیاری از افراد هنوز به راحتی فریب ایمیلهای جعلی و مشکوک را میخورند. این ایمیلها بهطور معمول بهطور حرفهای طراحی میشوند و ممکن است شبیه ایمیلهای معتبر از سازمانها یا بانکها به نظر برسند.

- عدم آگاهی کافی: بسیاری از افراد هنوز درک کافی از تهدیدات سایبری ندارند و نمیدانند چگونه ایمیلهای مشکوک را شناسایی کنند. به همین دلیل، این نوع حملات به راحتی به هدف میرسند.

- کاربرد گسترده ایمیلها: ایمیل همچنان یکی از ابزارهای اصلی برای ارتباطات حرفهای و شخصی است، به همین دلیل مهاجمان از این ابزار برای نفوذ به سیستمهای امنیتی سازمانها و افراد استفاده میکنند.

چگونه از تهدیدات ایمیلی محافظت کنیم؟

در حالی که تهدیدات ایمیلی همچنان یک خطر بزرگ هستند، خوشبختانه اقدامات مختلفی وجود دارد که میتوانید برای محافظت از خودتان و سازمان خود انجام دهید:

- آموزش کارکنان و افراد: آموزش به کارکنان و کاربران در مورد تهدیدات ایمیلی و روشهای شناسایی ایمیلهای مشکوک یکی از مهمترین مراحل در پیشگیری از حملات است.

- استفاده از فیلترهای ایمیل و ابزارهای ضد فیشینگ: بسیاری از راهکارهای امنیتی مانند Sophos Email Security میتوانند ایمیلهای مخرب را شناسایی و بلاک کنند قبل از اینکه به صندوق ورودی کاربران برسند.

- احراز هویت دو مرحلهای (2FA): استفاده از احراز هویت دو مرحلهای میتواند بهطور مؤثری از دسترسی غیرمجاز به حسابهای شما جلوگیری کند، حتی اگر مهاجم گذرواژه شما را داشته باشد.

- بروزرسانی نرمافزارها: همواره نرمافزارهای امنیتی و سیستمعامل خود را بروزرسانی کنید تا آسیبپذیریهای شناخته شده برطرف شوند.

دلایل اهمیت تهدیدات ایمیلی :

- ایمیل هنوز کانال اصلی ارتباطات کاری و شخصی است

بیش از ۴ میلیارد کاربر فعال ایمیل در سراسر جهان وجود دارد، و روزانه میلیاردها ایمیل رد و بدل میشود.

از آنجا که ایمیل یک ابزار ضروری برای کسبوکارها، بانکها و سازمانهاست، مهاجمان از همین بستر برای نفوذ، فریب و سرقت اطلاعات استفاده میکنند.

- ایمیلها سادهترین و ارزانترین روش حمله هستند

در مقایسه با نفوذ به شبکهها یا نوشتن بدافزارهای پیچیده، ارسال ایمیلهای جعلی بسیار ارزان و آسان است.

مهاجم میتواند با چند کلیک، هزاران ایمیل فیشینگ یا حاوی بدافزار را ارسال کند و فقط کافی است تعداد کمی از کاربران روی لینک کلیک کنند تا حمله موفق شود.

برای هکرها بازدهی بالا = سود زیاد با زحمت کم.

برای هکرها بازدهی بالا = سود زیاد با زحمت کم.

- حملات مهندسی اجتماعی هنوز مؤثرند

بیشتر حملات ایمیلی بر رفتار انسانی تمرکز دارند، نه ضعف فنی.

حتی کارکنان آموزشدیده گاهی در اثر عجله یا اعتماد به ظاهر ایمیل، فریب میخورند.

نمونهها:

نمونهها:

- ایمیلی که شبیه پیام از مدیرعامل شرکت است (CEO Fraud)

- هشدار جعلی از بانک یا پلتفرم پرداخت

- فاکتور یا فایل پیوست که حاوی بدافزار است

- باجافزارها و بدافزارها از ایمیل شروع میشوند

بسیاری از حملات باجافزاری (Ransomware) از یک ایمیل ساده آغاز میشوند که حاوی پیوست آلوده یا لینک خطرناک است.

کاربر فقط کافی است روی فایل کلیک کند تا سیستم آلوده شده و اطلاعات رمزگذاری شود.

نمونه واقعی: در بیش از ۷۰٪ از موارد آلودگی باجافزاری، نقطه ورود اولیه یک ایمیل بوده است (طبق گزارش Sophos Threat Report).

نمونه واقعی: در بیش از ۷۰٪ از موارد آلودگی باجافزاری، نقطه ورود اولیه یک ایمیل بوده است (طبق گزارش Sophos Threat Report).

- تغییر و تکامل مداوم حملات

مهاجمان از روشهای جدیدی مثل ایمیلهای مبتنی بر هوش مصنوعی یا Deepfake استفاده میکنند تا ایمیلهای جعلی واقعیتر به نظر برسند.

برخی از ایمیلها دیگر حتی شامل پیوست یا لینک نیستند، بلکه فقط کاربر را به تعامل انسانی ترغیب میکنند.

- آگاهی کاربران هنوز کافی نیست

با اینکه بسیاری از سازمانها آموزشهای امنیتی ارائه میدهند، هنوز درصد زیادی از کارکنان نمیدانند چطور ایمیلهای مشکوک را شناسایی کنند.

یک کلیک اشتباه میتواند کل شبکه سازمان را در معرض خطر قرار دهد.

- هکرها از برندها و سازمانهای معتبر سوءاستفاده میکنند

مهاجمان اغلب از دامنهها و طرحهای گرافیکی مشابه برندهای معروف استفاده میکنند (مثل Microsoft، Amazon یا بانکها).

این کار باعث میشود ایمیل برای کاربران واقعیتر به نظر برسد و احتمال فریب بالا برود.

راهکارهای مقابله با تهدیدات ایمیلی

راهکارهای مقابله با تهدیدات ایمیلی

برای کاهش خطر، باید ترکیبی از آموزش، فناوری و سیاستهای امنیتی استفاده شود:

آموزش منظم کاربران درباره تشخیص ایمیلهای جعلی

آموزش منظم کاربران درباره تشخیص ایمیلهای جعلی استفاده از سامانههای امنیت ایمیل مانند Sophos Email Security

استفاده از سامانههای امنیت ایمیل مانند Sophos Email Security فعالسازی احراز هویت دومرحلهای (2FA)

فعالسازی احراز هویت دومرحلهای (2FA) عدم باز کردن پیوستها یا لینکهای مشکوک

عدم باز کردن پیوستها یا لینکهای مشکوک نظارت مداوم بر رفتار ایمیلها در شبکه

نظارت مداوم بر رفتار ایمیلها در شبکه

تهدیدات ایمیلی هنوز هم اهمیت دارند چون:

- پایهایترین و گستردهترین ابزار ارتباطی هستند،

- هدفگیری انسانی و روانشناختی دارند،

- و اغلب آغازگر حملات پیچیدهتر مانند باجافزار و نفوذ شبکهای هستند.

حتی در سال ۲۰۲۵، ایمیل همچنان دروازه اصلی ورود تهدیدات است — و تنها راه مقابله مؤثر با آن، ترکیب آگاهی و فناوری هوشمندانه است.

نوشته دلایل اهمیت تهدیدات ایمیل چیست ؟ اولین بار در هامون. پدیدار شد.

]]>نوشته معرفی ۱۰ فایروال برتر سال ۲۰۲۵ اولین بار در هامون. پدیدار شد.

]]> معرفی ۱۰ فایروال برتر سال ۲۰۲۵ | مقایسه جامع فایروالهای سازمانی و شبکه

معرفی ۱۰ فایروال برتر سال ۲۰۲۵ | مقایسه جامع فایروالهای سازمانی و شبکه

در دنیای امروز که تهدیدات سایبری با سرعتی سرسامآور در حال رشد هستند، استفاده از یک فایروال قدرتمند و هوشمند دیگر یک انتخاب نیست، بلکه یک ضرورت حیاتی برای هر کسبوکار محسوب میشود.

با ورود به سال ۲۰۲۵، فناوریهای نوینی مانند هوش مصنوعی (AI)، امنیت چندابری (Multi-Cloud) و مدیریت متمرکز تهدیدات وارد نسل جدید فایروالها شدهاند.

در این مقاله، به معرفی ۱۰ فایروال برتر سال ۲۰۲۵ میپردازیم که در صدر فهرست بهترین ابزارهای امنیت شبکه قرار گرفتهاند.

-

Fortinet FortiGate

FortiGate از برند Fortinet یکی از محبوبترین و قدرتمندترین فایروالهای نسل جدید است.

ویژگیهای کلیدی:

- سیستم پیشرفته جلوگیری از نفوذ (IPS)

- امنیت ابری و چندسایتی

- بازرسی SSL با سرعت بالا

چرا FortiGate انتخاب اول است؟

این فایروال عملکردی فوقالعاده سریع دارد، برای شبکههای گسترده سازمانی و چندمکانه طراحی شده و مدیریت آن از طریق رابط کاربری ساده و قدرتمند انجام میشود.

-

Palo Alto Networks PA-Series

فایروالهای سری PA از شرکت Palo Alto Networks جزو برترین فایروالهای حرفهای جهان محسوب میشوند.

ویژگیهای مهم:

- تشخیص تهدیدات بلادرنگ

- یادگیری عمیق برای شناسایی بدافزارها

- فیلترینگ هوشمند URL و کنترل دقیق برنامهها

مزیت اصلی:

PA-Series با ترکیب امنیت ابری و فیزیکی، بهترین انتخاب برای سازمانهایی است که محیط کاری ترکیبی دارند.

-

Cisco Secure Firewall

محصول شرکت Cisco یکی از امنترین و قابل اعتمادترین فایروالهای سازمانی در دنیاست.

ویژگیها:

- کنترل دقیق ترافیک برنامهها

- محافظت در برابر بدافزار و باجافزار

- دسترسی امن برای کارمندان دورکار

چرا انتخابش کنیم؟

سیسکو با ارائه بهروزرسانیهای منظم و پشتیبانی جهانی، همواره یکی از انتخابهای اصلی برای شرکتهای بزرگ بوده است.

-

Check Point Quantum Security Gateway

فایروالهای Check Point Quantum بر پایه پیشگیری خودکار از تهدیدات طراحی شدهاند.

ویژگیهای کلیدی:

- فناوری Sandboxing برای شناسایی تهدیدات ناشناخته

- VPN قدرتمند و امن

- شناسایی حملات قبل از وقوع

مزیت:

رابط کاربری فوقالعاده و گزارشدهی دقیق باعث شده این فایروال بین مدیران شبکه محبوب باشد.

-

SonicWall NSa Series

اگر به دنبال تعادل بین قیمت و عملکرد هستید، SonicWall NSa انتخاب هوشمندانهای است.

ویژگیها:

- تشخیص تهدیدات در ترافیک رمزنگاریشده

- بازرسی عمیق بستهها (DPI)

- پشتیبانی از SD-WAN امن

مزیت اصلی:

قیمت مقرونبهصرفه در کنار عملکرد بالا، این مدل را برای سازمانهای متوسط بسیار مناسب کرده است.

-

Sophos XG Firewall

Sophos XG با طراحی کاربرمحور خود، مدیریت امنیت شبکه را بسیار ساده کرده است.

ویژگیها:

- امنیت همگامسازیشده بین کاربران و سیستمها

- فیلترینگ وب داخلی و کنترل برنامهها

- تحلیل هوشمند تهدیدات با استفاده از هوش مصنوعی

مزیت:

مناسب برای شرکتهایی که میخواهند بدون پیچیدگی، امنیتی در سطح سازمانی داشته باشند.

-

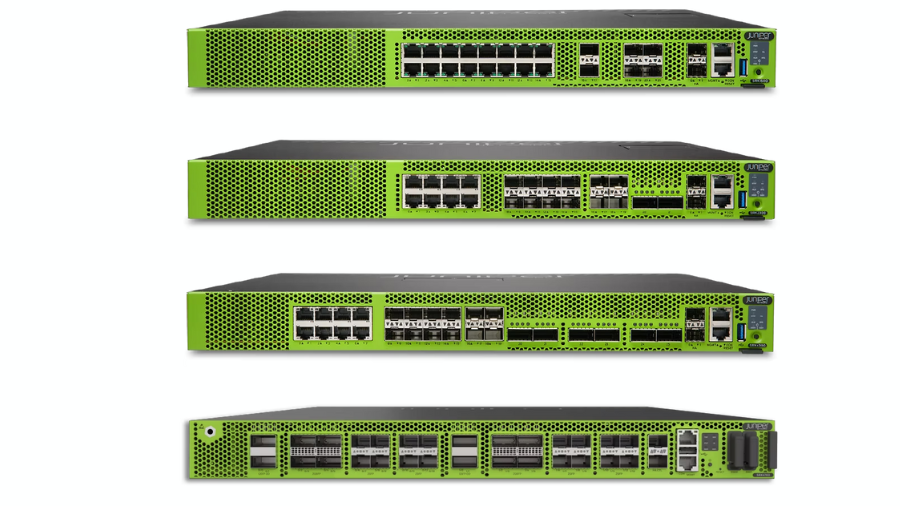

Juniper Networks SRX Series

سری SRX از Juniper برای محیطهای پرترافیک و دیتاسنترها طراحی شده است.

ویژگیها:

- مدیریت یکپارچه تهدیدات (UTM)

- محافظت در برابر بدافزار و DDoS

- مقیاسپذیری بالا برای سازمانهای بزرگ

مزیت:

انتخابی ایدهآل برای شبکههای پیشرفته با نیاز به سرعت و ظرفیت بالا.

-

Barracuda CloudGen Firewall

فایروال CloudGen از Barracuda ترکیبی از امنیت سنتی و فناوری ابری است.

ویژگیها:

- مدیریت هوشمند ترافیک شبکه

- امنیت کامل در محیطهای چندابری

- تحلیل لحظهای تهدیدات

مزیت:

راهکاری مناسب برای شرکتهایی که از زیرساختهای ابری و لوکال به صورت همزمان استفاده میکنند.

-

Huawei USG Series

فایروالهای Huawei USG با قیمت رقابتی و امکانات متنوع، گزینهای محبوب در میان شرکتهای متوسط هستند.

ویژگیها:

- تشخیص و جلوگیری از نفوذ

- آنتیویروس و ضد اسپم داخلی

- دروازه وب امن (Secure Web Gateway)

مزیت:

ترکیب عالی از هزینه مناسب و امکانات امنیتی گسترده.

-

WatchGuard Firebox

WatchGuard Firebox برای شرکتهای کوچک و متوسط طراحی شده و در عین سادگی، بسیار قدرتمند است.

ویژگیها:

- احراز هویت چندمرحلهای (MFA)

- دسترسی مبتنی بر اعتماد صفر (Zero-Trust)

- فیلترینگ پیشرفته محتوا

مزیت:

استقرار سریع، کاربری آسان و پشتیبانی عالی آن را به گزینهای ایدهآل برای رشد کسبوکار تبدیل کرده است.

نکات مهم برای انتخاب فایروال مناسب

در انتخاب بهترین فایروال برای سال ۲۰۲۵، باید به چند نکته کلیدی توجه کنید:

- نیاز و اندازه سازمان: شرکتهای بزرگ معمولاً به فایروالهایی با توان پردازش بالا مانند FortiGate یا Palo Alto نیاز دارند، در حالی که شرکتهای کوچکتر میتوانند از WatchGuard یا Sophos استفاده کنند.

- مقررات امنیتی: اطمینان حاصل کنید فایروال انتخابی با استانداردهای امنیتی و قانونی مطابقت دارد.

- سهولت در مدیریت: رابط کاربری ساده، گزارشدهی دقیق و کنترل مرکزی اهمیت زیادی دارند.

- پشتیبانی و بهروزرسانی مداوم: شرکت سازنده باید پشتیبانی فنی و بهروزرسانیهای منظم ارائه دهد.

چرا سرمایهگذاری در فایروال حیاتی است؟

چرا سرمایهگذاری در فایروال حیاتی است؟

استفاده از فایروال قوی تنها یک اقدام پیشگیرانه نیست، بلکه رکن اصلی امنیت سایبری محسوب میشود.

مزایای اصلی آن عبارتاند از:

- محافظت از دادههای حساس سازمان

- جلوگیری از نفوذ، باجافزار و حملات سایبری

- تداوم فعالیت بدون اختلال

- افزایش بهرهوری کارکنان با کنترل دسترسیها

- اطمینان از رعایت الزامات قانونی و استانداردهای امنیتی

فایروالهای برتر سال ۲۰۲۵ مانند Fortinet FortiGate، Palo Alto PA-Series، Cisco Secure Firewall و Sophos XG نشان دادهاند که ترکیب فناوری هوش مصنوعی، امنیت ابری و مدیریت متمرکز میتواند محافظتی بینقص برای شبکههای مدرن فراهم کند.

در هنگام خرید فایروال، توجه به نیاز واقعی سازمان، بودجه، نوع زیرساخت و میزان پشتیبانی فنی اهمیت زیادی دارد. اگر به دنبال امنیت پایدار و حرفهای برای سازمان خود هستید، انتخاب یک فایروال نسل جدید گامی بزرگ در مسیر افزایش امنیت شبکه و حفاظت از اطلاعات حیاتی شماست.

نوشته معرفی ۱۰ فایروال برتر سال ۲۰۲۵ اولین بار در هامون. پدیدار شد.

]]>نوشته تامین امنیت برنامه های تحت وب با استفاده از هوش مصنوعی اولین بار در هامون. پدیدار شد.

]]>

حتی باتجربهترین و ماهرترین کارشناسان فنی نیز باید دائماً خود را با تکنیکهای روزافزون و پیچیده حمله مانند آسیبپذیریهای روز صفر (Zero-day)، رباتهای پیشرفته، تزریقها (Injections) و اسکریپتنویسی از راه دور (Remote Scripting) بهروز نگه دارند. این چالش با حجم انبوهی از هشدارها از ابزارهای نظارتی متعدد ترکیب شده که احتمال نادیده گرفتن تهدیدهای واقعی را افزایش میدهد. کمبود نیروی انسانی نیز مزید بر علت شده و این وضعیت را به یک سناریوی از دست رفتن کنترل و افزایش ریسک تبدیل میکند.

این وضعیت در آینده نزدیک بهبود نخواهد یافت. اما فورتی نت با معرفی دستیار هوش مصنوعی خود به نام FortiAI-Assist در راهکارهای امنیت برنامههای وب خود، گامی مهم در جهت توانمندسازی تیمهای امنیتی برای مقابله مؤثر با تهدیدهای پیشرفته برداشته است. این قابلیت اکنون در نسخههای فیزیکی یا مجازی فایروال برنامههای وب FortiWeb (WAF) و همچنین در سرویس یکپارچه FortiAppSec Cloud – راهکار حفاظت از برنامههای وب و API – ارائه شده است. این سرویس از محیطهای هیبریدی و چندابری پشتیبانی میکند.

همچنین این راهکارها اکنون شامل قابلیت حفاظت سمت کاربر (Client-side) هستند که امکان نظارت بر اسکریپتهای صفحات پرداخت را فراهم میکند؛ قابلیتی که برای رعایت الزامات استاندارد PCI DSS 4.0 ضروری است. این پیشرفتها به رفع یکی از نقاط کور رایج، سادهسازی عملیات و تضمین انطباق با استانداردهای پرداخت کمک میکند – بدون افزودن پیچیدگی، از سرور تا مرورگر از برنامههای وب محافظت میشود. این به کارشناسان امنیت کمک میکند تا با سرعت بیشتری از تجربه کاربری و دادهها محافظت کرده و الزامات قانونی را نیز رعایت کنند.

چرا داشتن یک دستیار هوش مصنوعی اهمیت دارد؟

داشتن دستیار هوش مصنوعی مانند FortiAI-Assist جایگزین کارشناسان امنیت وب نمیشود، اما میتواند نقش آنها را چندین برابر تقویت کند. ترکیب این دستیار با محافظت یکپارچه از برنامههای وب، API و سمت کاربر در FortiAppSec Cloud، موجب پاسخدهی سریعتر، تصمیمگیری بهتر، اقدام هدفمندتر و کاهش هزینه کلی میشود.

با FortiAI-Assist، تحلیلگران از مزایای زیر بهرهمند میشوند:

- تشخیص و پاسخدهی سریعتر: خلاصهسازی رویدادها، پیشنهاد گامهای بعدی و ایجاد تحقیقات قابل اجرا.

- تصمیمگیری آگاهانهتر: ارائه زمینه و اهمیت هشدارها از نظر حساسیت سرویس، دامنه تأثیر، الزامات انطباق و هدفگیری صفحات حساس مانند پرداخت یا APIهای حیاتی.

- اولویتبندی بهتر رخدادها: رتبهبندی بر اساس میزان بهرهبرداریپذیری، تأثیر بر مشتری و شعاع تخریب.

- اتوماسیون وظایف و قابلیت سفارشیسازی: ایجاد پلیبوک، خلاصهسازی لاگها، همبستگی ناهنجاریهای API، اجرای اقدامات تکرارشونده و ارائه توضیحات قابل فهم.

- راهنمایی برای رفع تهدیدها: کمک به آموزش سریعتر اعضای تازهکار تیم امنیت و آزادسازی زمان برای مهندسان ارشد جهت تمرکز بر فعالیتهای استراتژیک.

- صرفهجویی در هزینهها: سادهسازی فرآیندها و کاهش زمان واکنش با تحقیقات هدایتشده.

FortiAppSec Cloud با ترکیب WAF، امنیت API و محافظت در برابر رباتها، دید کامل، تحلیل پیشرفته و مدیریت یکپارچهای را فراهم میکند که هم امنیت را افزایش میدهد و هم هزینهها را کاهش میدهد.

Fortinet، پیشگام در حوزه WAAP ابری

به تازگی، Fortinet در گزارش 2025 شرکت SecureIQLab پیشگام در حوزه WAAP ابری معرفی شد. این شرکت با کسب کارایی عملیاتی ۹۶.۲٪ و اثربخشی امنیتی ۹۲.۴٪ در آزمایشهای واقعی، از سایر رقبا پیشی گرفت. برخلاف گزارشهای مبتنی بر نظرسنجی، SecureIQLab محصولات را در سناریوهای واقعی حمله آزمایش کرده و توانمندی Fortinet را در برابر تهدیدهای پیشرفته و با حداقل خطای مثبت اثبات کرده است.

راهکارهای WAAP فورتینت برای محیطهای هیبریدی و بومی ابری طراحی شدهاند و ویژگیهایی مانند مقیاسپذیری، تابآوری و دید عمیق را ارائه میکنند. این موفقیت نشاندهنده توانایی Fortinet در ارائه امنیت قوی برنامه و API، بدون فدا کردن سادگی و بهرهوری است.

SecureIQLab در این ارزیابی، ۱۱ راهکار WAAP سازمانی را بررسی کرده و Fortinet در هر دو بُعد امنیت و کارایی، بالاتر از میانگین گروه قرار گرفت.

اثربخشی امنیتی با بیش از ۱۳۶۰ حمله متنوع و پیشرفته که بر اساس OWASP Top 10، MITRE ATT&CK و Lockheed Martin Kill Chain طراحی شده بودند، بررسی شد.

کارایی عملیاتی نیز در ۱۰ دسته مهم مانند سهولت استقرار، مدیریت، لاگبرداری، پشتیبانی، ادغامپذیری، مدیریت گواهیها، امنیت جغرافیایی و مدیریت ریسک آزمایش شد. تمام تستها طبق استانداردهای سختگیرانه AMTSO انجام شده است. (روش کامل تست در وبسایت SecureIQLab قابل مشاهده است.)

با Fortinet امنیت وب را سادهتر کنید

تحلیلگران امنیت وب سرشان شلوغ است. بهجای استفاده از ابزارهای پراکنده برای مقابله با رباتها، محافظت از API و امنیت سمت کاربر، میتوانند از راهکارهای جامع Fortinet مانند FortiAppSec Cloud بهره ببرند. این سرویس ابری، حفاظت کامل را در قالبی یکپارچه ارائه میدهد. قابلیت حفاظت سمت کاربر مطابق با PCI DSS 4.0 به سادگی مهاجرت و اجرای برنامههای پرداختی کمک میکند – بدون نیاز به ادغامهای اضافی.

اکنون با اضافه شدن FortiAI-Assist، تحلیلگران از پیچیدگی کمتری برخوردارند، راهنمایی بهتری برای تحقیق و مقابله دریافت میکنند، و زمان یادگیری، اولویتبندی و کاهش تهدیدها بهشکل قابل توجهی کاهش مییابد.

FortiAppSec Cloud همچنین در بازارهای عمومی ابری مانند AWS، Azure و Google Cloud در دسترس است تا فرایند خرید، صدور صورتحساب و استقرار را سادهتر کند.

نوشته تامین امنیت برنامه های تحت وب با استفاده از هوش مصنوعی اولین بار در هامون. پدیدار شد.

]]>نوشته هفت نکته ی پنهان درباره شغل CISO اولین بار در هامون. پدیدار شد.

]]>

۱. نقش CISO صرفاً فنی نیست

برخلاف تصور رایج، CISO فقط یک متخصص امنیت نیست. این جایگاه در واقع بیشتر به عنوان «مدیر تابآوری کسبوکار» عمل میکند. داشتن دانش فنی پایه ضروری است، اما بخش عمدهای از موفقیت در این نقش به مهارتهای ارتباطی، مدیریتی و رهبری بستگی دارد. در زمان بروز بحران، CISO باید تیم را هدایت کند، مدیران ارشد را در جریان بگذارد، ارتباطات داخلی و خارجی را مدیریت کند و در نهایت تضمین کند که عملیات کسبوکار بدون اختلال ادامه یابد.

۲. ارتباطات مهارتی حیاتی است

CISO باید بتواند مفاهیم پیچیده امنیتی مانند آسیبپذیریهای روز صفر یا تهدیدهای دولتی را به زبان ساده و قابل درک برای مخاطبانی با سطوح دانش متفاوت توضیح دهد. این مهارت شامل ترجمه ریسکهای فنی به اثرات مالی و کسبوکاری است. بیان شفاف، مستند و بدون اغراق از پیششرطهای اصلی موفقیت در این جایگاه محسوب میشود.

۳. CISO بهعنوان تسهیلکننده کسبوکار

یکی از برداشتهای نادرست در صنعت این است که دفتر CISO بهعنوان «دفتر نه» شناخته میشود. در حالیکه واقعیت این است که یک CISO توانمند بهجای مانعتراشی، مسیر را برای نوآوریها و پروژههای جدید هموار میکند—البته در چارچوب ریسک قابلقبول برای سازمان.

۴. مدیریت زمان و اولویتبندی

بخش بزرگی از زمان یک CISO صرف جلسات با تیمهای مختلف از جمله حقوقی، منابع انسانی، بازاریابی و همچنین نشستهای مدیریتی و هیئتمدیره میشود. در چنین شرایطی، مدیریت زمان، تفویض وظایف و حذف جلسات غیرضروری برای حفظ بهرهوری حیاتی است.

۵. امنیت یک بازی تیمی است

هیچ CISO نمیتواند بهتنهایی پاسخگوی همه مسائل امنیتی باشد. این نقش بیشتر شبیه مربی تیم است تا بازیکن اصلی. ایجاد یک تیم قابل اعتماد، توانمندسازی اعضا و برنامهریزی برای جانشینی از نکات کلیدی موفقیت به شمار میرود. همچنین داشتن شبکهای از CISOهای همکار در صنعت، فرصتی ارزشمند برای تبادل تجربه و یادگیری متقابل فراهم میکند.

۶. فرسودگی شغلی یک خطر واقعی است

آمارها نشان میدهد بخش بزرگی از مدیران امنیت اطلاعات با استرس مزمن و حتی فرسودگی شغلی مواجه میشوند. بنابراین توجه به سلامت روان، استفاده از مرخصی، ایجاد تعادل میان زندگی کاری و شخصی و ایجاد فرهنگ کاری پایدار برای خود و تیم ضروری است.

۷. مسئولیتهای قانونی و بیمه

یکی از مهمترین موضوعات کمتر دیدهشده در این نقش، مسئولیتهای قانونی است. نمونههای واقعی مانند پرونده CISO پیشین اوبر نشان داد که مدیران امنیت اطلاعات میتوانند شخصاً در معرض پیگرد قانونی قرار گیرند. از این رو، داشتن پوشش بیمه مدیران و افسران (D&O Insurance) و بررسی دقیق بندهای حمایتی در قراردادها پیش از پذیرش این شغل یک الزام جدی است.

در کل نقش CISO ترکیبی از مهارتهای فنی، مدیریتی و ارتباطی است. این جایگاه بیش از آنکه بر دانش تکنیکی تکیه کند، بر توانایی ایجاد فرهنگ امنیتی، مدیریت ریسک، رهبری تیم و ارتباط مؤثر با ذینفعان متمرکز است. دانستن این نکات پیش از ورود به این موقعیت، کمک میکند افراد با دید واقعبینانهتر و آمادگی بیشتری مسیر شغلی خود را ادامه دهند.

نوشته هفت نکته ی پنهان درباره شغل CISO اولین بار در هامون. پدیدار شد.

]]>نوشته DNS Security چیست؟ اولین بار در هامون. پدیدار شد.

]]>- چرا امنیت DNS اهمیت دارد؟

- DNS چیست و چگونه کار میکند؟

- چرا DNS ذاتاً ناامن است؟

- تهدیدات رایج در حوزه DNS

- فناوریها و تکنیکهای امنیت DNS

- جدول مقایسه فناوریهای امنیت DNS

- مزایای پیادهسازی DNS Security در سازمانها

- بهترین روشها (Best Practices) برای امنیت DNS

- آینده امنیت DNS

چرا امنیت DNS اهمیت دارد؟

وقتی شما در مرورگر آدرس یک وبسایت مثل example.com را تایپ میکنید، پشت صحنه یک فرآیند حیاتی اتفاق میافتد: سیستم نام دامنه یا DNS وارد عمل میشود و این نام قابلخواندن برای انسان را به آدرس عددی IP ترجمه میکند تا مرورگر بتواند به سرور درست متصل شود.

به همین دلیل، DNS را اغلب ستون فقرات اینترنت میدانند. اما نکتهای که کمتر کسی به آن توجه میکند این است که DNS در زمان طراحی اولیهاش امن نبوده. همین موضوع باعث شده که امروزه مهاجمان سایبری با سوءاستفاده از ضعفهای DNS، حملاتی مثل فیشینگ، DDoS، Hijacking و Tunneling را اجرا کنند.

به همین خاطر، سازمانها و حتی کاربران خانگی نیاز دارند که با مفهوم DNS Security یا امنیت DNS آشنا شوند و راهکارهای آن را پیادهسازی کنند. در این مقاله بهطور کامل بررسی میکنیم که:

- DNS Security چیست؟

- چه تهدیداتی برای DNS وجود دارد؟

- چه فناوریها و تکنیکهایی برای امنیت DNS استفاده میشوند؟

- بهترین روشها و آینده امنیت DNS کداماند؟

DNS چیست و چگونه کار میکند؟

تعریف DNS

DNS یا Domain Name System سیستمی است که وظیفه ترجمه نامهای دامنه (مانند google.com) به آدرسهای عددی IP را بر عهده دارد. این سیستم باعث میشود کاربران اینترنت مجبور نباشند اعداد پیچیده را به خاطر بسپارند و بتوانند با نامهای ساده به وبسایتها دسترسی داشته باشند.

فرآیند تبدیل نام به IP

- کاربر آدرس وبسایت را وارد مرورگر میکند.

- مرورگر یک درخواست به DNS Resolver میفرستد.

- Resolver ابتدا به Root Server و سپس به TLD Server (مثلاً برای دامنههای .com یا .ir) مراجعه میکند.

- در نهایت، Authoritative DNS Server آدرس IP واقعی را برمیگرداند.

- مرورگر با استفاده از این IP به وبسایت متصل میشود.

نکته: این فرآیند در کسری از ثانیه اتفاق میافتد و میلیونها بار در روز تکرار میشود. هر گونه ضعف امنیتی در این چرخه میتواند کل اینترنت را تحت تأثیر قرار دهد.

چرا DNS ذاتاً ناامن است؟

DNS در دهه ۱۹۸۰ طراحی شد؛ زمانی که موضوع امنیت سایبری چندان مطرح نبود. هدف اصلی آن سادگی و کارایی بود، نه امنیت. در نتیجه، ویژگیهای مهمی مانند:

- رمزنگاری درخواستها

- احراز هویت پاسخها

- یکپارچگی دادهها

در نسخه اولیه DNS وجود نداشت. همین موضوع باعث شد که امروزه هکرها بهراحتی بتوانند از این نقاط ضعف برای حمله استفاده کنند.

تهدیدات رایج در حوزه DNS

در ادامه برخی از مهمترین حملات و تهدیدات مربوط به DNS را بررسی میکنیم:

- DNS Spoofing یا Cache Poisoning

در این حمله، مهاجم پاسخهای جعلی را وارد کش DNS میکند. نتیجه این است که کاربر بهجای سایت واقعی، به یک سایت مخرب هدایت میشود.

مثال: تصور کنید شما میخواهید وارد سایت بانک شوید، اما به دلیل آلوده شدن کش DNS، به یک سایت جعلی با ظاهر مشابه بانک هدایت میشوید و اطلاعات کارت شما سرقت میشود.

- حملات DDoS روی سرورهای DNS

در این نوع حمله، مهاجمان با ارسال میلیونها درخواست جعلی به یک سرور DNS، آن را از دسترس خارج میکنند. این کار باعث میشود کاربران نتوانند به سایتهای تحت مدیریت آن سرور دسترسی داشته باشند.

- DNS Tunneling

در این روش، مهاجمان از پروتکل DNS برای انتقال دادههای مخفی یا کنترل بدافزار استفاده میکنند. به بیان ساده، DNS به یک کانال مخفی برای ارسال اطلاعات سرقتی تبدیل میشود.

- Domain Hijacking

در این حمله، هکر کنترل یک دامنه را از دست صاحب اصلی خارج میکند. مهاجم میتواند ترافیک کاربران را به سایتهای مخرب هدایت کند یا حتی ایمیلهای سازمان را سرقت کند.

- Typosquatting و فیشینگ

مهاجمان دامنههایی مشابه با دامنههای معروف ثبت میکنند (مثلاً g00gle.com بهجای google.com) و از این طریق کاربران بیدقت را فریب میدهند.

فناوریها و تکنیکهای امنیت DNS

برای مقابله با تهدیدات گفتهشده، فناوریهای مختلفی توسعه یافتهاند:

- DNSSEC (DNS Security Extensions)

DNSSEC با استفاده از امضای دیجیتال، تضمین میکند که پاسخهای DNS معتبر هستند و تغییر داده نشدهاند. این فناوری جلوی جعل اطلاعات را میگیرد.

- DNS over HTTPS (DoH)

DoH درخواستهای DNS را از طریق HTTPS ارسال میکند. این کار باعث میشود کسی نتواند به راحتی ترافیک DNS شما را شنود یا تغییر دهد.

- DNS over TLS (DoT)

DoT مشابه DoH است، اما به جای HTTPS از پروتکل TLS استفاده میکند. این فناوری بیشتر در ارتباطات بین سرورها کاربرد دارد.

- Anycast DNS

Anycast یک روش توزیع ترافیک است که درخواستها را به نزدیکترین سرور پاسخگو میفرستد. این کار علاوه بر افزایش سرعت، مقاومت بیشتری در برابر حملات DDoS ایجاد میکند.

- Threat Intelligence Filtering

با استفاده از دیتابیسهای تهدید، میتوان درخواستهای DNS مربوط به دامنههای مخرب را شناسایی و مسدود کرد.

- Monitoring و Logging

پایش مداوم ترافیک DNS و ثبت لاگها میتواند به شناسایی سریع فعالیتهای غیرعادی کمک کند.

جدول مقایسه فناوریهای امنیت DNS

| فناوری | روش کار | مزایا | معایب | کاربرد اصلی |

|---|---|---|---|---|

| DNSSEC | امضای دیجیتال برای اعتبارسنجی پاسخها | جلوگیری از جعل و Spoofing | پیادهسازی پیچیده | حفاظت از اصالت داده |

| DoH | رمزنگاری DNS از طریق HTTPS | امنیت و حریم خصوصی بالا | افزایش بار پردازشی | کاربران نهایی، مرورگرها |

| DoT | رمزنگاری با TLS | استاندارد IETF، سادهتر از DoH | سازگاری کمتر با برخی سیستمها | ارتباط بین سرورهای DNS |

| Anycast DNS | توزیع جغرافیایی سرورها | افزایش سرعت و مقاومت در برابر DDoS | هزینه بالای زیرساخت | سازمانها و ISPها |

مزایای پیادهسازی DNS Security در سازمانها

- جلوگیری از فیشینگ و دستکاری دامنهها

- افزایش اعتماد مشتریان و کاربران نهایی

- محافظت از دادههای حساس و ایمیلها

- افزایش تابآوری در برابر حملات DDoS

- بهبود امنیت کلی شبکه در چارچوب Zero Trust

بهترین روشها (Best Practices) برای امنیت DNS

- استفاده از ارائهدهندگان معتبر DNS مانند Cloudflare یا Google DNS

- فعالسازی DNSSEC برای دامنهها

- استفاده از رمزنگاری DoH یا DoT

- پایش لحظهای ترافیک DNS

- آموزش کاربران در مورد دامنههای جعلی و فیشینگ

- ترکیب DNS Security با SOC و فایروالهای نسل جدید

آینده امنیت DNS

- حرکت به سمت شبکههای مبتنی بر Zero Trust

- افزایش استفاده از هوش مصنوعی و Machine Learning برای شناسایی تهدیدات ناشناخته در ترافیک DNS

- گسترش استانداردهایی مثل DoH و DoT در سطح جهانی

- مهاجرت گسترده به Cloud DNS Security برای افزایش مقیاسپذیری

DNS مانند یک دفترچه تلفن عظیم برای اینترنت عمل میکند، اما به دلیل طراحی اولیهاش، در برابر تهدیدات سایبری آسیبپذیر است. با پیادهسازی فناوریهایی مانند DNSSEC، DoH، DoT، Anycast DNS و ترکیب آنها با پایش و فیلترینگ هوشمند میتوان امنیت DNS را تا حد زیادی تضمین کرد.

امنیت DNS فقط یک گزینه نیست، بلکه یک ضرورت برای سازمانها و حتی کاربران خانگی است. بدون آن، خطر فیشینگ، DDoS و سرقت دادهها همیشه در کمین خواهد بود.

نوشته DNS Security چیست؟ اولین بار در هامون. پدیدار شد.

]]>نوشته OT چیست؟ تفاوت OT با IT در امنیت سایبری ؟ اولین بار در هامون. پدیدار شد.

]]>- تعریف OT

- فناوری عملیاتی (OT) چیست ؟

- تفاوتهای بین IT و OT

- امنیت OT چیست؟

- شباهتهای IT و OT

- همگرایی IT و OT چگونه برقرار می شود؟

- چرا تیمهای IT و OT باید همکاری کنند؟

تعریف OT

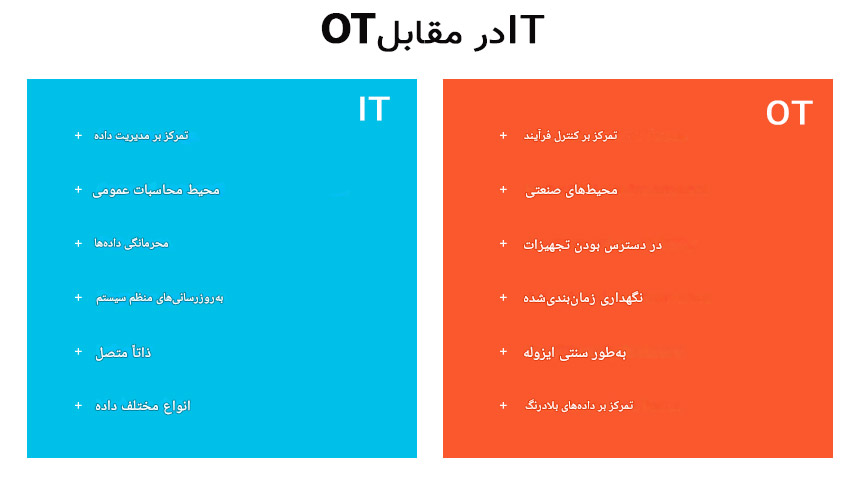

(OT) Operational Technology یا فناوری عملیاتی به مجموعه سختافزارها و نرمافزارهایی گفته میشود که برای کنترل و مانیتورینگ فرآیندهای صنعتی، زیرساختهای حیاتی و تجهیزات فیزیکی استفاده میشوند. برخلاف فناوری اطلاعات (IT) که تمرکز بر پردازش دادهها و مدیریت اطلاعات دارد، OT با عملکرد فیزیکی سیستمها و تجهیزات سر و کار دارد. IT بر مدیریت دادههای الکترونیکی تمرکز دارد، در حالی که OT بر کنترل فرآیندها و تجهیزات فیزیکی متمرکز است.

IT برای عملیات کسبوکار و تصمیمگیری ضروری است و شامل استفاده از کامپیوترها و نرمافزارها برای جمعآوری، ذخیرهسازی، پردازش و بهاشتراکگذاری دادهها بهصورت امن میباشد. OT از سختافزار و نرمافزار برای نظارت و کنترل عملیات صنعتی استفاده میکند، تا کارایی و ایمنی را در بخشهایی مانند تولید و انرژی تضمین کند.

فناوری اطلاعات (IT) شامل ابزارها و فرایندهایی است که برای مدیریت دادههای الکترونیکی استفاده میشود. این شامل استفاده از کامپیوترها، نرمافزارها و شبکهها برای جمعآوری، ذخیرهسازی، پردازش و بهاشتراکگذاری امن و کارآمد دادهها میباشد.

IT عملیات مطمئن فناوری را تضمین میکند و دسترسی به اطلاعات دقیق و امن را در زمان مناسب تسهیل میکند. این حوزه در عملیات کسبوکار مدرن مرکزی است و به اجرای سریع و دقیق وظایف، تجزیه و تحلیل دادهها، تصمیمگیری و تبادل امن اطلاعات کمک میکند.

فناوری عملیاتی (OT) چیست ؟

فناوری عملیاتی (OT) ادغام سختافزار و نرمافزاری است که برای نظارت و کنترل دستگاهها و فرآیندهای فیزیکی در صنایع مانند تولید، انرژی و مخابرات اختصاص دارد.

OT از تکنولوژیهای خاصی مانند سیستمهای کنترل صنعتی (ICS) و کنترل نظارت و جمعآوری دادهها (SCADA) برای مدیریت، نظارت و اتوماسیون عملیات صنعتی در زمان واقعی استفاده میکند. سیستمهای قدیمی در OT رایج هستند، اما پیشرفتهای فناوری منجر به ادغامهای مدرنتری شده است.

OT در افزایش کارایی، ایمنی و قابلیت اطمینان فرآیندهای صنعتی با ارائه بازخورد فوری و گزینههای کنترل، کاهش زمانهای خرابی و افزایش بهرهوری مؤثر است.

این فناوری با فناوری اطلاعات (IT) تفاوت دارد زیرا مستقیماً با تجهیزات و فرآیندهای صنعتی تعامل دارد و بر محیط فیزیکی و نیازهای عملیاتی تمرکز میکند.

تفاوتهای بین IT و OT

- IT بر مدیریت دادههای الکترونیکی متمرکز است، در حالی که OT بر کنترل فرآیندها و تجهیزات فیزیکی تمرکز دارد.

- IT برای عملیات کسبوکار و تصمیمگیری ضروری است و شامل استفاده از کامپیوترها و نرمافزارها برای جمعآوری، ذخیرهسازی، پردازش و بهاشتراکگذاری دادهها بهصورت امن میباشد. OT از سختافزار و نرمافزار برای نظارت و کنترل عملیات صنعتی استفاده میکند تا کارایی و ایمنی را در بخشهایی مانند تولید و انرژی تضمین کند.

- IT از پروتکلها و فناوریهای عمومی مانند TCP/IP و HTTP برای انتقال دادهها استفاده میکند، در حالی که OT از پروتکلهای تخصصی صنعتی مانند Modbus و SCADA برای نظارت و کنترل استفاده میکند.

- IT بیشتر به امنیت دادهها و اطلاعات دیجیتال توجه دارد، در حالی که OT بر امنیت سیستمهای فیزیکی و عملکرد بیوقفه آنها تمرکز دارد.

- IT به روزرسانی و ارتقا در بخش نرمافزاری و فناوریهای رایانهای را در اولویت قرار میدهد، در حالی که OT ممکن است به سیستمهای قدیمی و سختافزارهایی نیاز داشته باشد که بهطور مداوم برای اطمینان از عملکرد درست نگهداری شوند.

هدف و تمرکز

IT بر مدیریت و پردازش دادهها متمرکز است و اطمینان حاصل میکند که اطلاعات در دسترس، محرمانه و سالم هستند. این به ذخیرهسازی، بازیابی و انتقال دادهها مربوط میشود تا اطمینان حاصل شود که اطلاعات قابل دسترس و امن هستند. OT به کنترل و نظارت بر فرآیندها و تجهیزات فیزیکی اختصاص دارد و نقش حیاتی در زیرساختهای حیاتی ایفا میکند. این اطمینان میدهد که ماشینآلات و فرآیندها بهطور مؤثر و ایمن عمل کنند.

محیط

IT در یک محیط محاسباتی عمومی عمل میکند و دستگاههایی مانند کامپیوترها، سرورها و گوشیهای هوشمند را مدیریت میکند. این شامل سیستمعاملهای استاندارد است و تمرکز آن بر روی وظایف مرتبط با دادهها است. OT در محیطهای صنعتی عمل میکند و تجهیزات و فرآیندهای تخصصی را مدیریت میکند. این از سیستمهای سفارشی و اغلب اختصاصی استفاده میکند که برای نیازهای عملیاتی خاص طراحی شدهاند.

نگرانیهای امنیتی

ریسکها و نگرانیهای امنیتی در IT و OT بهطور متفاوتی مدیریت میشوند. امنیت در IT عمدتاً بر حفاظت از محرمانگی دادهها تمرکز دارد و اطمینان میدهد که اطلاعات حساس فقط برای کاربران مجاز در دسترس است. امنیت OT با این حال، اولویت را به ایمنی و در دسترس بودن سیستمها و فرآیندهای صنعتی میدهد. یکپارچگی و عملکرد مستمر تجهیزات فیزیکی در OT از اهمیت بالایی برخوردار است، زیرا خرابی میتواند منجر به پیامدهای ایمنی و مالی قابل توجهی شود. هر دو حوزه IT و OT از ابزارهای امنیتی مختلفی برای این اهداف استفاده میکنند.

امنیت OT چیست؟

بهروزرسانیها و نگهداری سیستمها

سیستمهای IT بهطور منظم بهروزرسانی میشوند تا آسیبپذیریها را برطرف کنند و عملکرد را بهبود بخشند، و برای بهروزرسانیها برنامهریزیهای مشخصی وجود دارد. سیستمهای OT بهطور معمول بهطور مکرر بهروزرسانی نمیشوند. وقفهها برای بهروزرسانی در محیط OT میتواند تولید را متوقف کند، بنابراین پچها در پنجرههای خاص نگهداری اعمال میشوند تا از اختلال در عملیات جاری جلوگیری شود.

اتصال

IT بهطور ذاتی متصل است و تبادل دادهها و ارتباطات را از طریق شبکهها، از جمله اینترنت تسهیل میکند. OT بهطور سنتی ایزوله بوده و سیستمها برای اتصال خارجی طراحی نشدهاند. با این حال، ظهور اینترنت اشیاء صنعتی (IIoT) این شکاف را پر کرده است و سیستمهای OT را با شبکههای گستردهتر برای تجزیه و تحلیل دادهها و بهرهوری عملیاتی بهتر ادغام میکند.

استفاده و پردازش دادهها