نوشته آموزش ساخت SD-WAN در FortiGate اولین بار در هامون. پدیدار شد.

]]>راهکارهای SD-WAN (شبکه گسترده مبتنی بر نرمافزار) با ترکیب شبکه گسترده سازمانی (WAN) و قابلیتهای اتصال چندابری (Multi-Cloud)، تحول بزرگی در شیوه مدیریت و انتقال ترافیک ایجاد میکنند. این فناوری باعث میشود شعب سازمان بتوانند در لبه شبکه به عملکرد سریع، پایدار و قابلاعتماد برای اجرای برنامههای کاربردی دست یابند.

یکی از برجستهترین مزایای SD-WAN، انتخاب هوشمند و پویا مسیر میان انواع لینکهای ارتباطی مانند MPLS، اینترنت 4G/5G و Broadband است. این ویژگی به سازمانها کمک میکند بدون پیچیدگی و با بیشترین سرعت، به سرویسها و اپلیکیشنهای حیاتی مبتنی بر Cloud دسترسی داشته باشند.

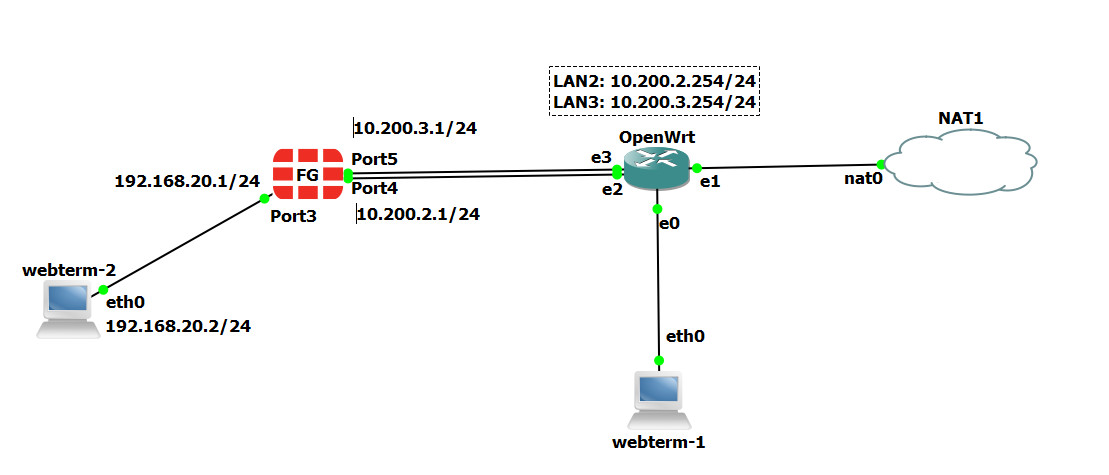

در این سناریو، ما مفهوم SD-WAN را با استفاده از OpenWrt شبیهسازی میکنیم. این کار به شما اجازه میدهد با قابلیتهای مختلف SD-WAN کار کنید. در این شبیهسازی، پورت 4 و پورت 5 بهعنوان دو اتصال مختلف شبکه عمل کرده و شما میتوانید آنها را از طریق SD-WAN مدیریت کنید.

پیکربندی SD-WAN در FortiGate

SD-WAN (Software-Defined Wide Area Network) یک فناوری هوشمند و مدرن برای مدیریت، کنترل و بهینهسازی ترافیک در شبکههای گسترده (WAN) است. این راهکار با ترکیب توانمند مسیریابی پیشرفته و لایههای امنیتی یکپارچه Fortinet به سازمانها کمک میکند تا ترافیک اینترنت را بین چندین لینک یا Interface بهصورت هوشمند Load Balance کرده و در صورت بروز اختلال، Failover سریع و بدون قطعی داشته باشند.

بهکارگیری SD-WAN در فایروالهای FortiGate علاوه بر افزایش کارایی شبکه، باعث بهینهسازی پهنای باند، کاهش تأخیر و jitter و ارتقای تجربه کاربران میشود. از طرف دیگر، ادغام کامل با سرویسهای امنیتی FortiGuard تضمین میکند که تمامی مسیرهای ارتباطی تحت پوشش لایههای امنیتی قدرتمند قرار گیرند.

در نسخه FortiOS 7.4، معماری و قابلیتهای SD-WAN پیشرفتهتر شده و ابزارهای دقیقتری برای کنترل مسیر ترافیک، آنالیز لینکها، و اعمال Policyهای هوشمند در اختیار مدیران شبکه قرار میدهد. این مقاله به صورت تخصصی و گامبهگام، مزایا، ویژگیهای کلیدی و معماری SD-WAN در FortiGate را بررسی میکند.

| دستگاه ها | آدرس های IP |

|---|---|

| WebTerm1 (WRT Manager) | 192.168.1.2/24 |

| WebTerm2 (Firewall Manager) | 192.168.20.2/24, GW: 192.168.20.1, DNS: 4.2.2.4 |

| FortiGate |

Port 3: 192.168.20.1/24 Port 4: 10.200.2.1/24 Port 5: 10.200.3.1/24 |

| OpenWrt |

Eth0: connected to WRT Manager Eth1: connected to NAT Eth2: 10.200.2.254/24 Eth3: 10.200.3.254/24 |

| NAT |

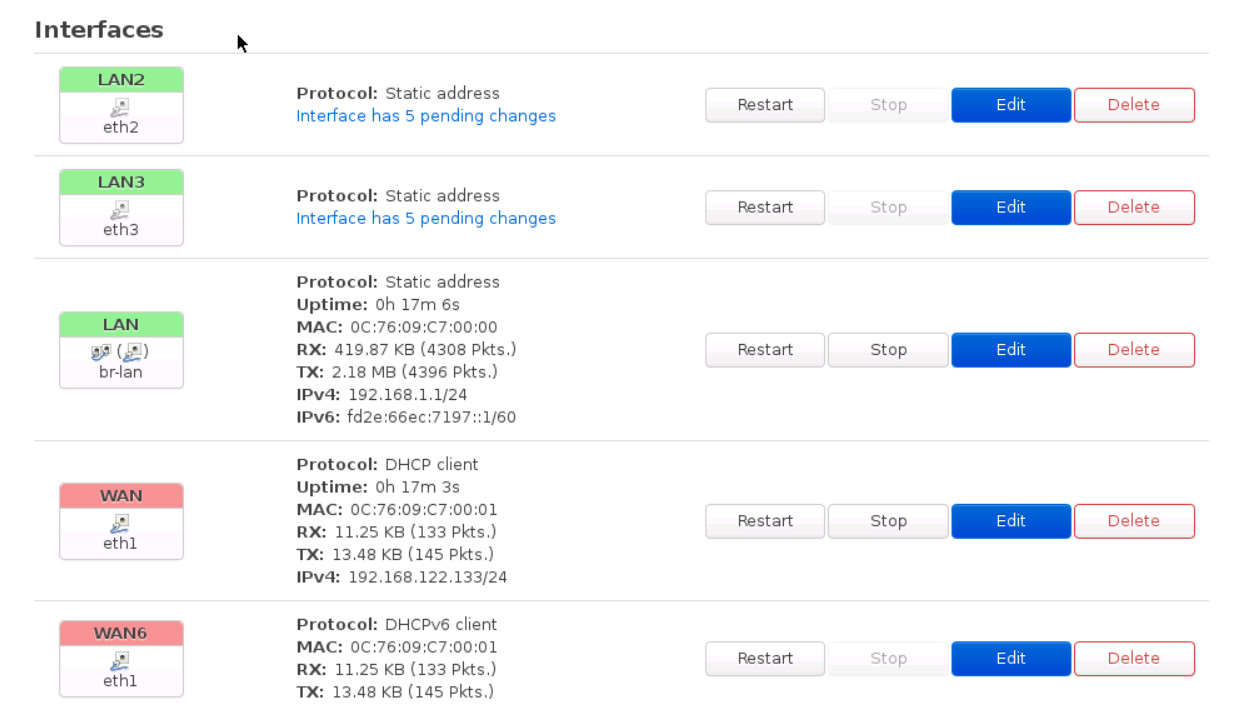

پیکربندی OpenWrt

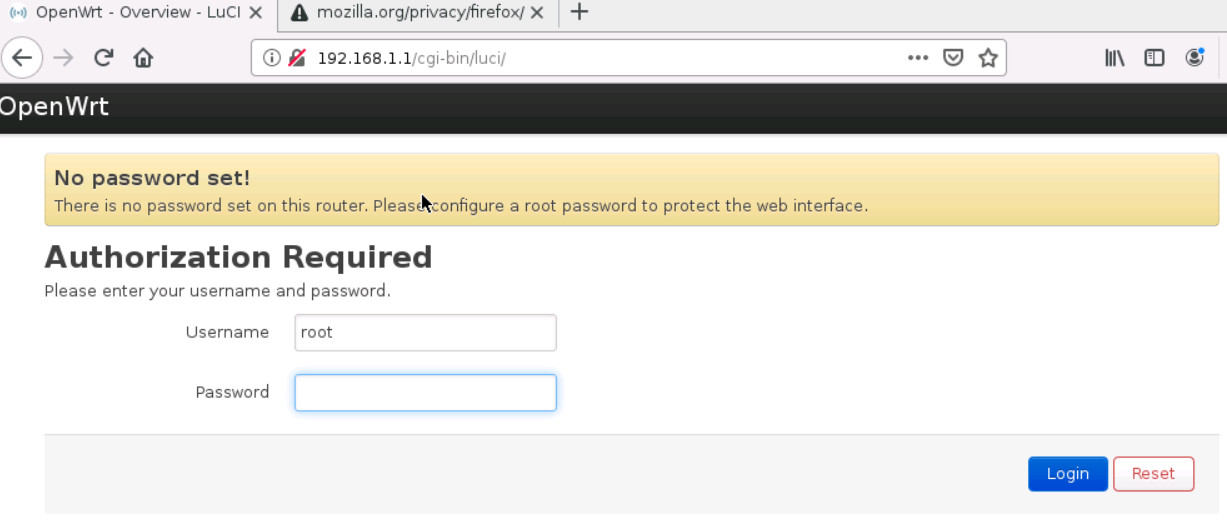

برای پیکربندی OpenWrt باید از طریق پورت eth0 به دستگاه متصل شوید. بهصورت پیشفرض، آدرس IP این پورت 192.168.1.1/24 است. بنابراین میتوانید آدرس WRTManager را روی 192.168.1.2/24 تنظیم کرده و از طریق مرورگر وب به OpenWrt متصل شوید.

در مرورگر خود آدرس زیر را وارد کنید:

http://192.168.1.1

سپس بدون وارد کردن رمز عبور، روی گزینه “Login” کلیک کنید.

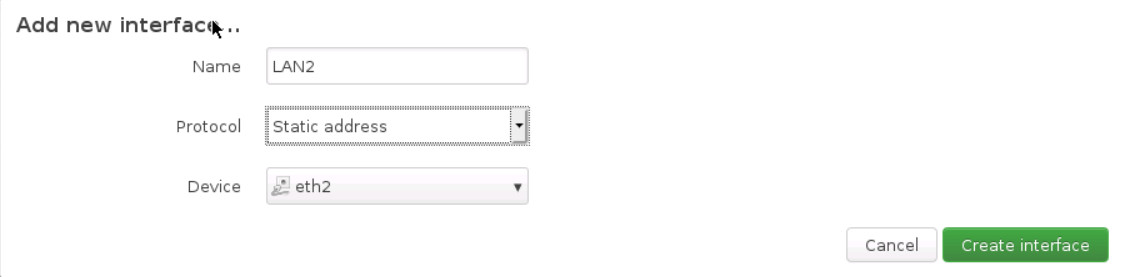

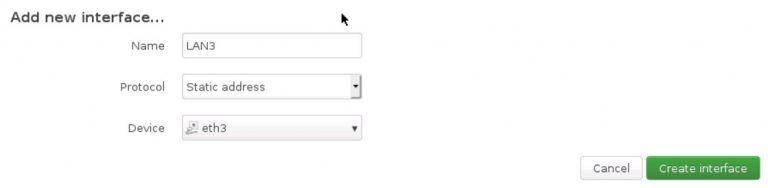

سپس به مسیر Network > Interfaces > Add new interface … بروید.

و اطلاعات زیر را وارد کنید:

- Name of Interface (نام رابط): LAN2

- Cover the following interface (انتخاب رابط فیزیکی): eth2

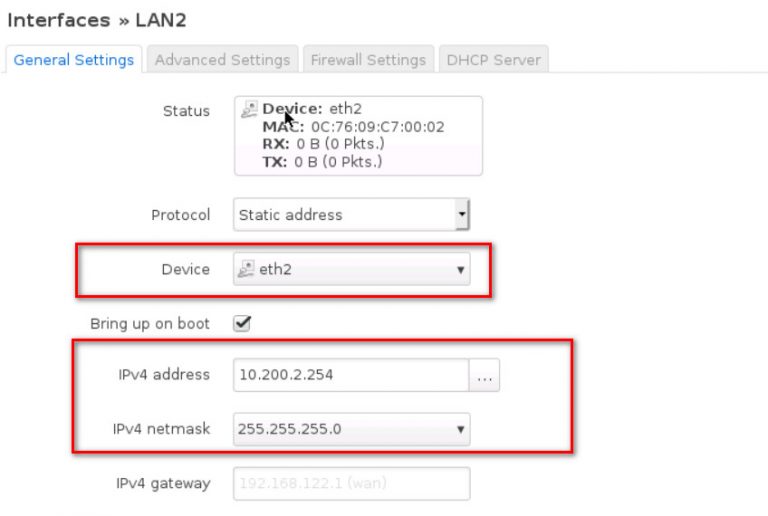

سپس روی Submit کلیک کنید و تنظیمات IPv4 را به صورت زیر وارد نمایید:

- IP Address (آدرس آیپی): 10.200.2.254

- Netmask (ماسک شبکه): 255.255.255.0

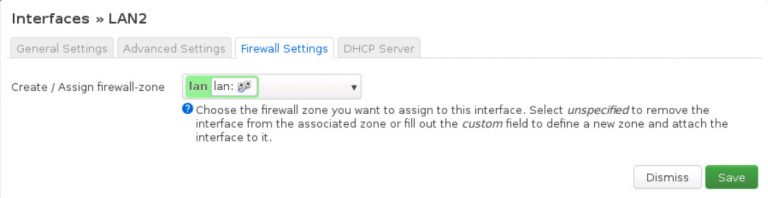

در نهایت، در بخش Firewall Settings، گزینه firewall-zone را روی Lan انتخاب کنید.

-

Name of Interface (نام رابط): LAN3

-

Cover the following interface (رابط فیزیکی): eth3

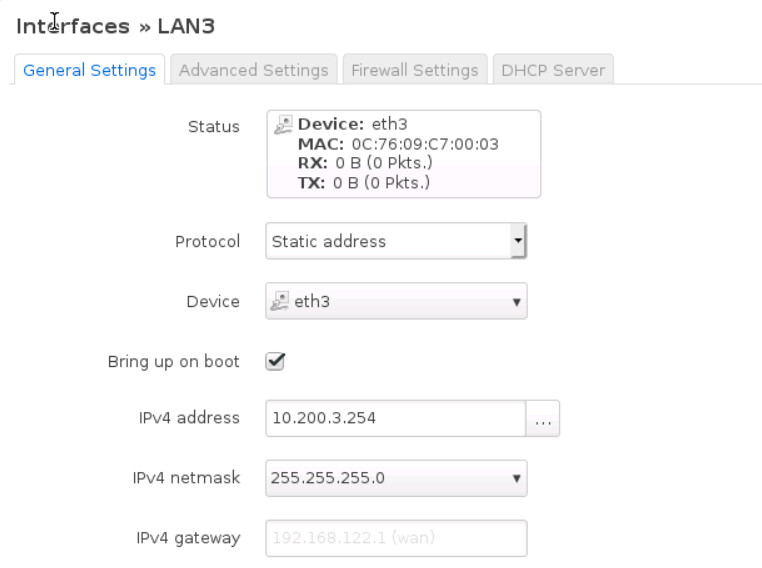

سپس Submit را بزنید و تنظیمات IPv4 زیر را وارد کنید:

-

IP Address (آدرس IP): 10.200.3.254

-

Netmask (ماسک شبکه): 255.255.255.0

پیکربندی فایروال (Firewall Configuration)

پورت 3 را بهعنوان پورت مدیریت (Management Port) تنظیم کنید و آن را به Firewall Manager (WebTerm2) متصل نمایید.

سپس به مسیر زیر بروید:

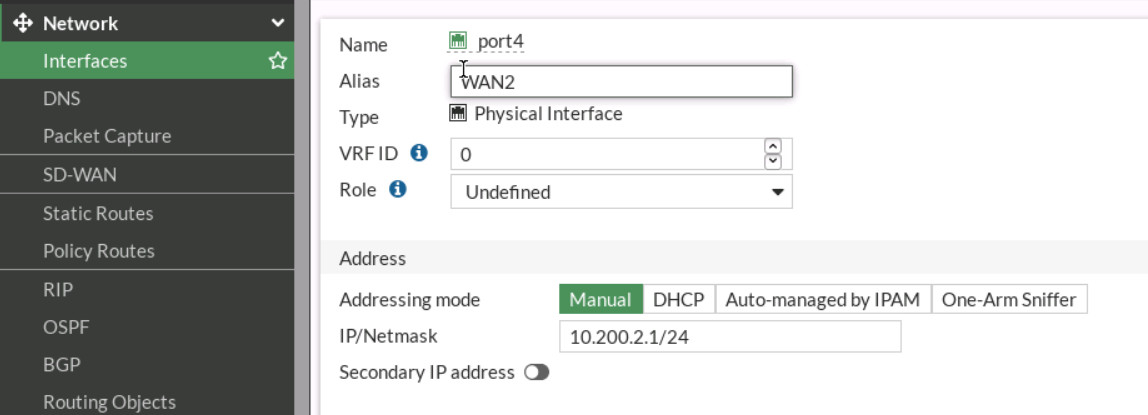

Firewall > Network > Interfaces > port4

و تنظیمات زیر را انجام دهید:

- Name: WAN2

- IPv4: 10.200.2.1/24

به مسیر زیر بروید:

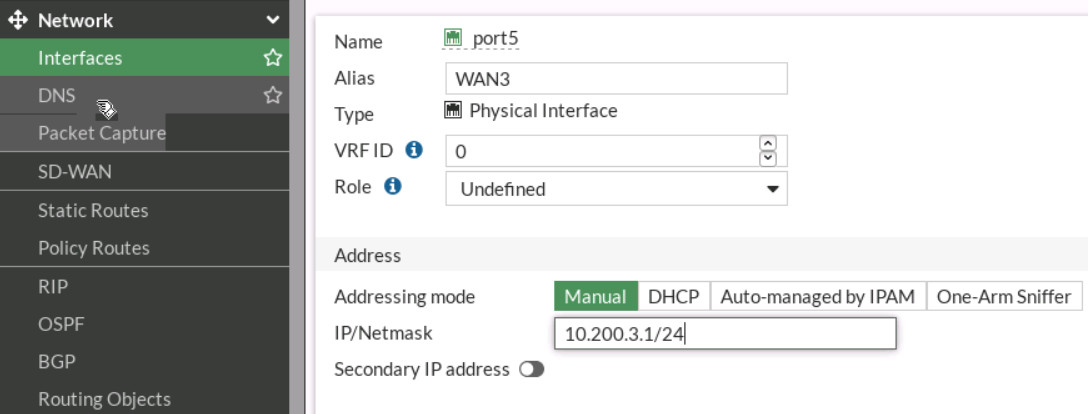

Firewall > Network > Interfaces > port5

و تنظیمات زیر را اعمال کنید:

- Name (نام): WAN3

- IPv4: 10.200.3.1/24

به مسیر زیر بروید:

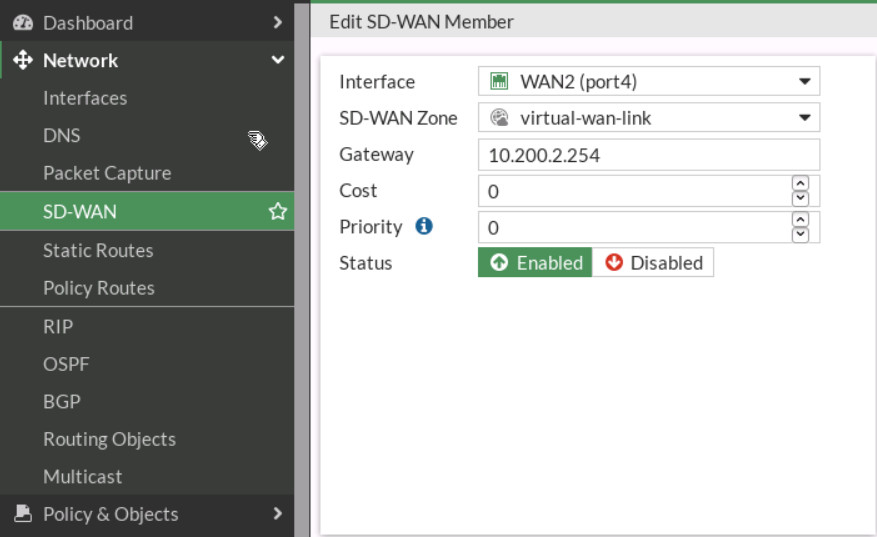

Network > SD-WAN > Select Interface Port4

و تنظیمات Gateway را به صورت زیر وارد کنید:

- Gateway: 10.200.2.254

افزودن Port4 به عنوان یکی از اعضای SD-WAN

به مسیر زیر بروید:

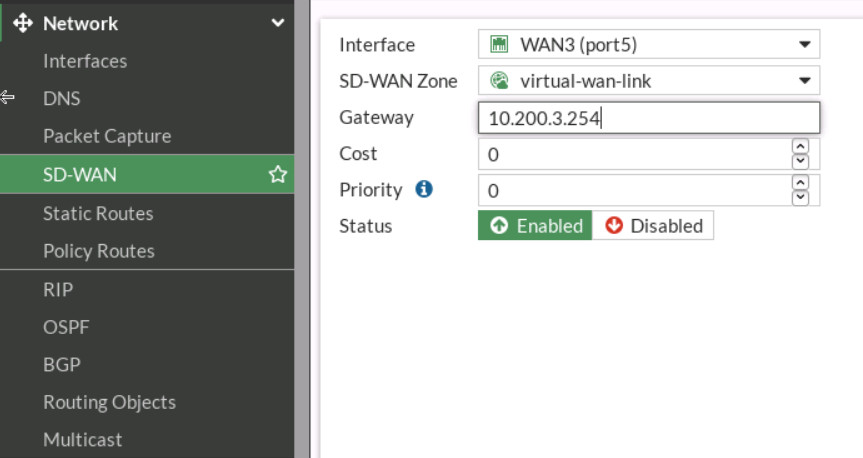

Add SD-WAN > Select Interface Port5

و تنظیمات Gateway را به صورت زیر وارد کنید:

- Gateway: 10.200.3.254

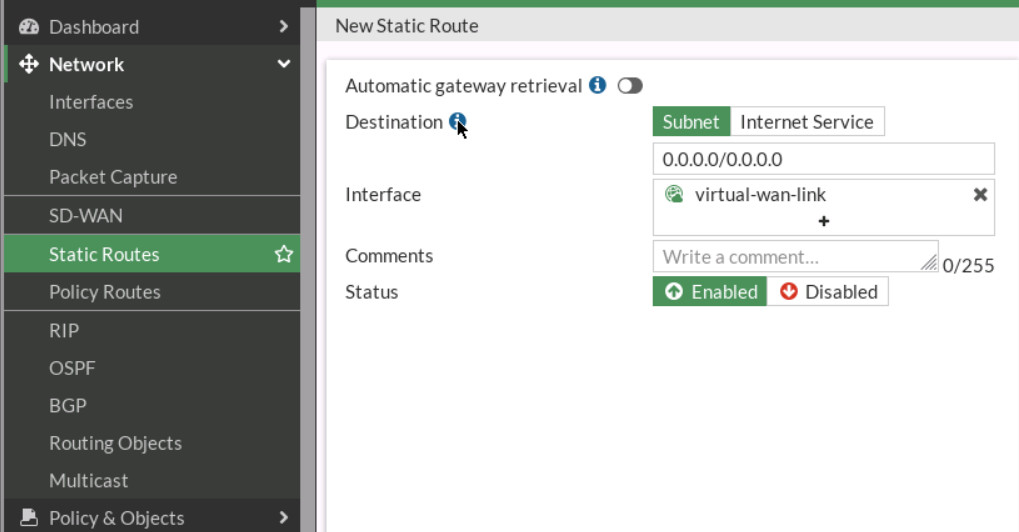

ایجاد مسیر ایستا (Static Route) به SD-WAN

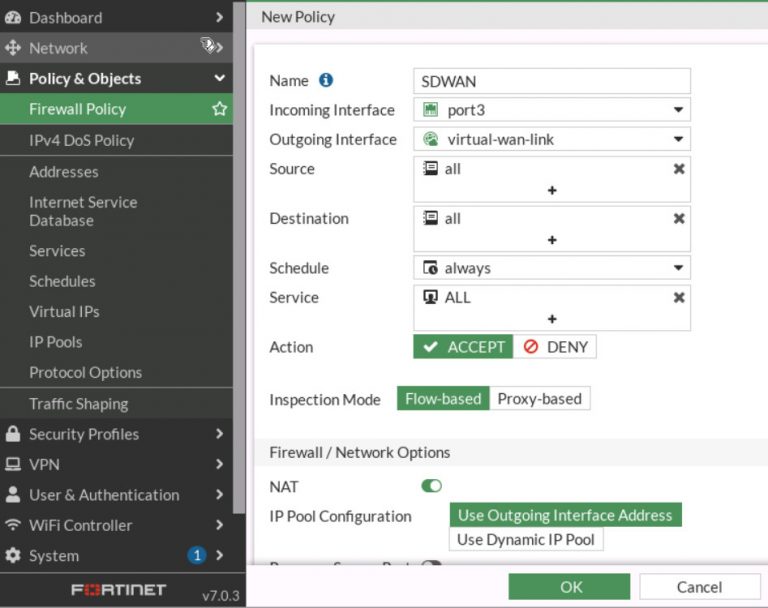

ایجاد سیاست فایروال مطابق جدول زیر :

| Field | Value |

|---|---|

| Name | SDWAN |

| Incoming Interface | LAN (PORT3) |

| Outgoing Interface | SD-WAN |

| Source | ALL |

| Destination | ALL |

| Schedule | Always |

| Service | ALL |

به مسیر زیر بروید:

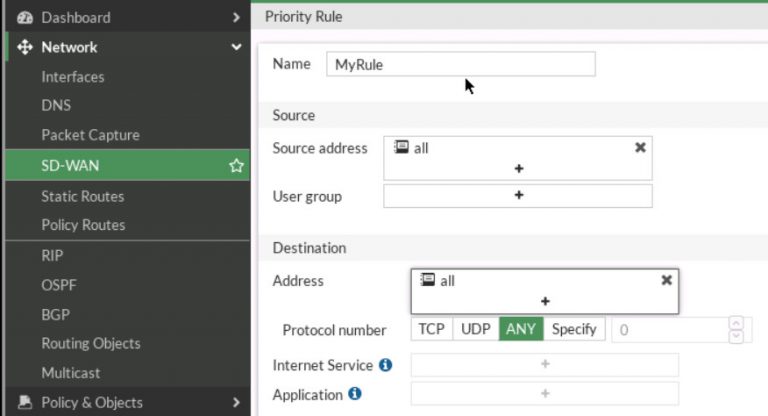

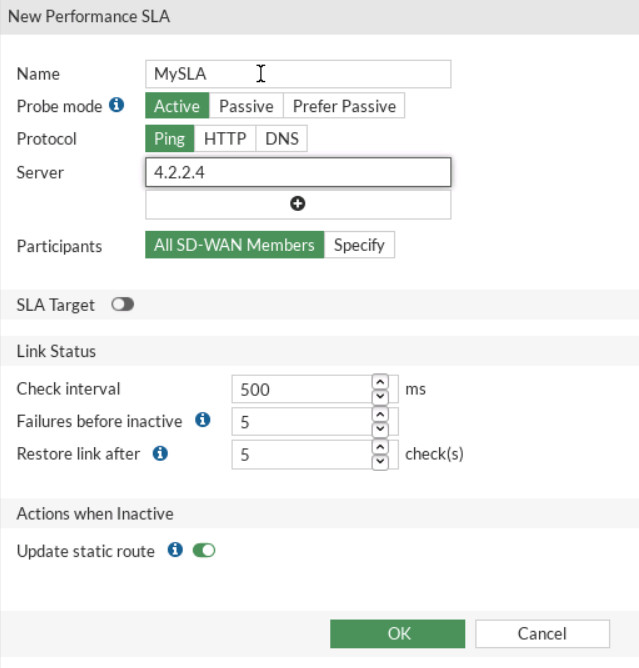

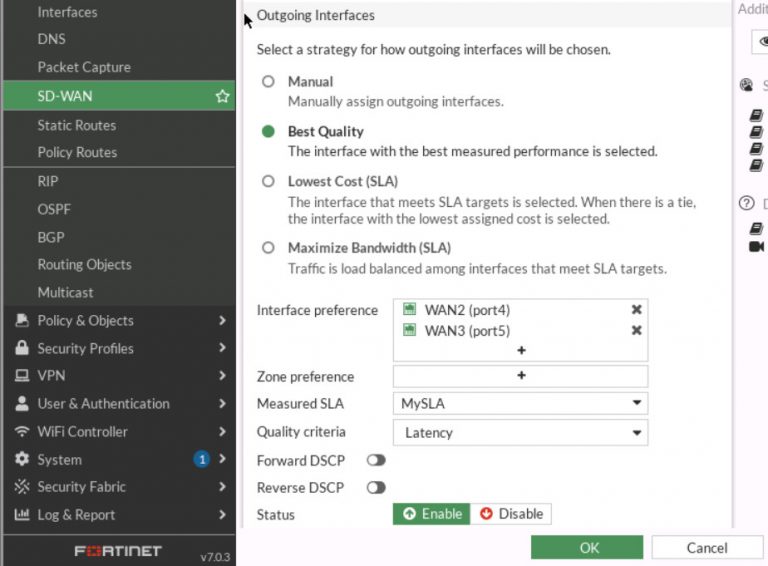

Network > SD-WAN Rule

و یک قانون (Rule) به صورت زیر ایجاد کنید:

- Name (نام): MyRule

- Source Address (آدرس مبدا): All (همه)

- Destination Address (آدرس مقصد): All (همه)

- Protocol Number (شماره پروتکل): Any (هر پروتکل)

- Strategy (استراتژی): Best Quality (بهترین کیفیت)

- Interface Preference (ترجیحات رابطها): Port4، Port5

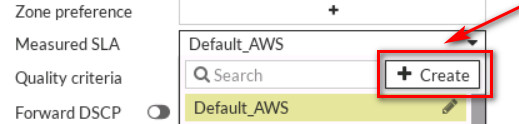

ایجاد SLA اندازهگیری شده (Measured SLA)

یک SLA به صورت زیر ایجاد کنید:

- Name (نام): MySLA

- Protocol (پروتکل): Ping

- Server (سرور): 4.2.2.4

- Add Target: اضافه کنید و پارامترهای پیشفرض را بدون تغییر باقی بگذارید.

به مسیر زیر بروید:

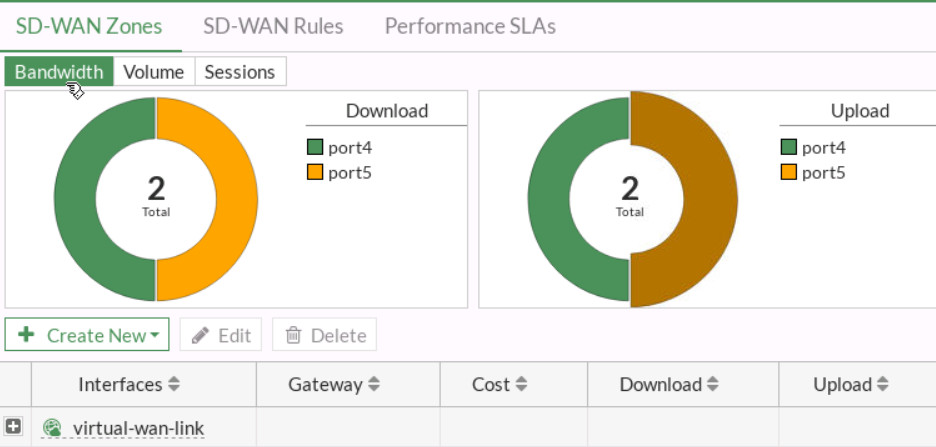

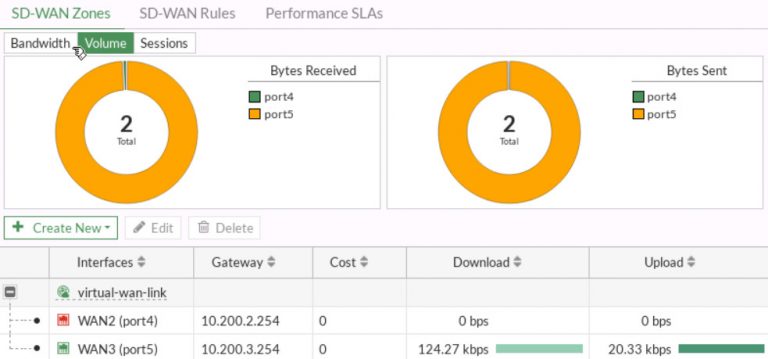

Network > SD-WAN

و SD-WAN Usage (استفاده از SD-WAN) خود را بررسی کنید.

اکنون به GN3 بروید و پورت 4 (Port4) را قطع کنید.

با این کار، باید بتوانید از Firewall Manager به اینترنت دسترسی داشته باشید.

به مسیر زیر بروید:

Network > SD-WAN

و استفاده از SD-WAN (SD-WAN Usage) خود را بررسی کنید.

مرورگر را در Firewall Manager باز کنید و آدرس msn.com را وارد نمایید.

سپس به مسیر زیر بروید:

Dashboard > FortiView Sessions

و نتیجه را بررسی کنید.

نوشته آموزش ساخت SD-WAN در FortiGate اولین بار در هامون. پدیدار شد.

]]>نوشته فایروال چیست و چگونه شبکه شما را محافظت میکند؟ اولین بار در هامون. پدیدار شد.

]]>

فایروال چیست؟

فایروال (Firewall) یکی از اصلیترین ابزارهای امنیت شبکه است که وظیفه آن کنترل و فیلتر کردن ترافیک ورودی و خروجی بین شبکه داخلی (مثلاً شبکه شرکت یا خانه) و شبکههای بیرونی مانند اینترنت است.

به زبان ساده، فایروال مانند یک نگهبان هوشمند بین کامپیوتر یا شبکه شما و دنیای بیرون قرار میگیرد تا تصمیم بگیرد کدام دادهها اجازه ورود یا خروج دارند و کدام باید مسدود شوند.

تعریف فنی فایروال

فایروال سیستمی است که بر اساس مجموعهای از قوانین امنیتی (Rules)، بستههای داده (Data Packets) را در هنگام عبور از مرز شبکه بررسی میکند.

هر بسته دارای اطلاعاتی مانند:

- آدرس IP فرستنده و گیرنده

- شماره پورت

- نوع پروتکل (TCP، UDP و غیره)

فایروال بر اساس این اطلاعات تصمیم میگیرد که اجازه عبور بدهد یا آن را مسدود کند.

عملکرد فایروال چگونه است؟

فرض کنید در خانهتان درب ورودی دارید. شما تصمیم میگیرید چه کسی وارد شود و چه کسی نه. فایروال دقیقاً همین کار را در دنیای دیجیتال انجام میدهد:

- داده وارد میشود (Incoming Traffic)

فایروال بررسی میکند آیا منبع آن معتبر است یا خیر. - داده خارج میشود (Outgoing Traffic)

بررسی میکند آیا کاربر یا نرمافزار مجاز است این داده را ارسال کند یا نه. - اگر قانونی تعریف نشده باشد

به صورت پیشفرض معمولاً بستهها مسدود میشوند (اصل “deny by default”).

وظایف اصلی فایروال

- کنترل ترافیک ورودی و خروجی: فایروال تصمیم میگیرد کدام بستههای داده میتوانند وارد یا خارج شوند.

- محافظت از شبکه داخلی: مانع از دسترسی غیرمجاز به شبکه داخلی میشود.

- ثبت و گزارشدهی فعالیتها: فعالیتهای شبکه را لاگگیری میکند تا تحلیل تهدیدات ممکن شود.

- جلوگیری از حملات سایبری: مانند نفوذ، هک، و ویروسها.

انواع فایروال

فایروالها بر اساس نحوه عملکرد و سطح امنیت به چند دسته تقسیم میشوند:

| نوع فایروال | توضیحات | مزایا | معایب |

|---|---|---|---|

| فایروال سختافزاری | یک دستگاه فیزیکی که بین شبکه داخلی و اینترنت قرار میگیرد | سرعت بالا، امنیت بهتر | هزینه بالاتر، نیاز به نگهداری |

| فایروال نرمافزاری | برنامهای که روی سرور یا کامپیوتر نصب میشود | ارزان، انعطافپذیر | مصرف منابع سیستم، امنیت کمتر نسبت به سختافزار |

| فایروال نسل بعدی (NGFW) | ترکیبی از فایروال سنتی و امکانات پیشرفته مثل IDS/IPS | امنیت کاملتر، قابلیت تحلیل تهدیدات | پیچیدگی تنظیمات، هزینه بالا |

| فایروال ابری | سرویس ارائه شده از طریق اینترنت | مقیاسپذیری بالا، مدیریت آسان | وابستگی به اینترنت، کنترل کمتر روی سختافزار |

نحوه عملکرد فایروال

فایروالها بر اساس چند مکانیسم اصلی فعالیت میکنند:

- Packet Filtering

بستههای داده را بررسی و بر اساس آدرس IP، پورت و پروتکل تصمیمگیری میکند. - Stateful Inspection

وضعیت ارتباطات شبکه را بررسی میکند و تصمیمات امنیتی هوشمندانهتری میگیرد. - Proxy Firewall

به عنوان واسط عمل میکند و درخواستهای کاربران را به سرورهای مقصد ارسال میکند، بدون اینکه مستقیم اتصال برقرار شود. - Next-Generation Firewall (NGFW)

شامل تحلیل برنامهها، شناسایی تهدیدات پیشرفته و قابلیت جلوگیری از نفوذ (IPS) است.

چرا فایروال مهم است؟

- محافظت از دادههای حساس: مانند اطلاعات مالی، مشتریان و اسرار تجاری

- جلوگیری از حملات اینترنتی: مانند DDoS، هک، بدافزارها

- کنترل دسترسی کاربران: محدود کردن دسترسی به سایتها و سرویسهای مشخص

- سازگاری با مقررات: رعایت استانداردهای امنیتی مانند ISO 27001 و GDPR

مراحل نصب و پیکربندی فایروال

- برنامهریزی و طراحی

قبل از نصب فایروال، باید شبکه خود را تحلیل کنید و نیازهای امنیتی را مشخص کنید.

- انتخاب نوع فایروال

با توجه به نیاز، فایروال سختافزاری یا نرمافزاری، نسل بعدی یا ابری را انتخاب کنید.

- پیکربندی قوانین (Firewall Rules)

- تعریف سیاستهای مجاز و غیرمجاز

- مسدود کردن پورتهای غیرضروری

- تنظیمات NAT و VPN در صورت نیاز

- تست و ارزیابی

بعد از نصب، تست نفوذ انجام دهید تا اطمینان حاصل شود فایروال به درستی کار میکند.

- مانیتورینگ و نگهداری

- بررسی لاگها به صورت منظم

- بروزرسانی نرمافزار فایروال

- تغییر قوانین بر اساس تهدیدات جدید

نکات مهم امنیتی

- بهروزرسانی منظم: برای جلوگیری از نفوذهای جدید

- تنظیم قوانین دقیق: محدود کردن دسترسیها تنها به نیازهای ضروری

- استفاده از فایروال چندلایه: ترکیب سختافزار، نرمافزار و سرویسهای ابری

- آموزش کاربران: آگاهسازی تیم و کاربران درباره تهدیدات اینترنتی

- پشتیبانگیری تنظیمات: ذخیرهسازی پیکربندی فایروال برای بازیابی سریع

فایروال در دنیای واقعی

شرکتهای بزرگ و سازمانها از فایروالها برای حفاظت از شبکه و اطلاعات خود استفاده میکنند. نمونههایی از فایروالهای معروف عبارتند از:

| برند | مدلهای معروف | ویژگیهای کلیدی | حوزه استفاده |

|---|---|---|---|

| Cisco | Firepower 1000, 2100, 4100, ASA 5500 | امنیت لایهای، یکپارچه با Cisco SecureX، مدیریت متمرکز | سازمانهای متوسط تا بزرگ، مراکز داده |

| Fortinet | FortiGate 60F, 100F, 1000F, 1800F | عملکرد بالا، NGFW واقعی، سیستم FortiOS، هوش مصنوعی FortiGuard | سازمانها، بانکها، شبکههای چند شعبهای |

| Sophos | Sophos XGS 2100, 4500, 5500, 6500 | Synchornized Security، رابط کاربری ساده، کنترل برنامه و وب | شرکتهای متوسط، محیطهای آموزشی و خدماتی |

| Palo Alto Networks | PA-220, PA-3220, PA-5220, PA-7050 | تشخیص تهدید پیشرفته، تحلیل عمیق بستهها، امنیت ابری Prisma | سازمانهای بزرگ و بینالمللی |

| Check Point | Quantum Spark, Quantum 3600, 7000, 16000 | ThreatCloud، مدیریت مرکزی، امنیت شبکه و ایمیل | شرکتها و مراکز حساس دولتی |

| Juniper | SRX300, SRX1500, SRX4100 | امنیت شبکه گسترده، SD-WAN، هماهنگی با Junos Space | سازمانهای چندسایتی و زیرساختهای بزرگ |

| WatchGuard | Firebox T25, M290, M4800 | مدیریت ساده، امنیت چندلایه، فیلترینگ محتوا | کسبوکارهای کوچک تا متوسط |

| SonicWall | TZ270, NSa 4700, NSsp 15700 | VPN پیشرفته، کنترل برنامه، امنیت محتوا | شرکتهای کوچک و دفاتر منطقهای |

| Hillstone Networks | SG-6000, A-Series, X-Series | تشخیص تهدیدات مبتنی بر رفتار، کارایی بالا، دید شبکه عمیق | مراکز داده و سازمانهای مالی |

| Huawei | USG6300, USG6600, USG6700E | قابلیت NGFW، کارایی بالا، مناسب برای شبکههای سازمانی | شرکتها و سازمانهای بزرگ در زیرساختهای داخلی |

پرسشهای متداول (FAQs)

فایروال سختافزاری بهتر است یا نرمافزاری؟

سختافزاری سرعت و امنیت بالاتری دارد، اما نرمافزاری انعطافپذیر و مقرون به صرفه است.

آیا فایروال تمام حملات را متوقف میکند؟

خیر، فایروال یکی از لایههای امنیتی است و برای امنیت کامل باید از ترکیب ابزارها استفاده شود.

NGFW چیست؟

فایروال نسل بعدی است که قابلیتهای تحلیل برنامهها و جلوگیری از نفوذ پیشرفته را دارد.

چگونه میتوان فایروال را تست کرد؟

با شبیهسازی حملات، تست نفوذ و بررسی لاگها میتوان عملکرد آن را ارزیابی کرد.

نوشته فایروال چیست و چگونه شبکه شما را محافظت میکند؟ اولین بار در هامون. پدیدار شد.

]]>نوشته تغییرات جدید مهم مدارک سیسکو در سال 2026 اولین بار در هامون. پدیدار شد.

]]>

بهروزرسانیهای CCNA پایهای برای تغییرات جدید

نسخه جدید CCNA که سال گذشته منتشر شد، موضوعات پایهای مانند هوش مصنوعی مولد، مدیریت شبکههای ابری و یادگیری ماشین را وارد سبد مدارک سیسکو کرد. این تغییرات بخشی از حرکت گستردهتر سیسکو برای آشنایی با هوش مصنوعی و آمادهسازی برای فضای ابری در تمامی مدارک است.

تغییرات مدارک سیسکو در سال ۲۰۲۵

۱. تغییرات بزرگ در CCNP

پس از انتشار نسخه ۱.۱ CCNA در آگوست ۲۰۲۴، سیسکو تمرکز خود را روی بهروزرسانی مدارک سطح CCNP گذاشت. مهمترین تغییرات عبارتاند از:

CCNP Data Center: آزمونها و حوزههای جدید

برای دریافت مدرک CCNP Data Center باید دو آزمون گذرانده شود: یک آزمون اصلی و یک آزمون تخصصی به انتخاب کاربر. از ۲۰ می ۲۰۲۵، این مسیر بهروزرسانی شده تا فناوریهای نوین مراکز داده، بهویژه تکنولوژیهایی که بار کاری هوش مصنوعی را پشتیبانی میکنند، بهتر پوشش داده شود.

- آزمون ۳۰۰-۶۳۰ DCACIA و مدرک تخصصی مرتبط حذف شده و محتوای آن به نسخه جدید ۳۰۰-۶۲۰ DCACI منتقل شده است.

- آزمون ۳۰۰-۶۱۰ DCID به «طراحی زیرساخت مراکز داده سیسکو برای بارهای کاری سنتی و هوش مصنوعی» تغییر نام داده و نسخه ۱.۲ آن شامل پشتیبانی از شبکههای پرسرعت و طراحی آماده هوش مصنوعی است.

آزمونهای تخصصی CCNP Data Center فعلی:

- 300-610 DCID: Designing Cisco Data Center Infrastructure

- 300-615 DCIT: Troubleshooting Cisco Data Center Infrastructure

- 300-620 DCACI: Implementing Cisco Application Centric Infrastructure

- 300-635 DCAUTO: Automating and Programming Cisco Data Center Solutions

موضوعات هوش مصنوعی و یادگیری ماشین در این آزمونها کاملاً ادغام شدهاند. برای مثال، در ۳۰۰-۶۱۰ DCID از ابتدای اهداف آزمون، مفاهیم AI/ML مطرح شده و بخشی نیز به هماهنگی ابری اختصاص یافته است.

CCNP Security: آزمون جدید با تمرکز بر طراحی

آزمون ۳۵۰-۷۰۱ SCOR مهارتهای پایهای در امنیت شبکه، امنیت ابری و دستگاههای انتهایی را پوشش میدهد. برای دریافت مدرک CCNP Security، گذراندن این آزمون به همراه حداقل یک آزمون تخصصی دیگر ضروری است.

آزمون جدید ۳۰۰-۷۴۵ SDSI که از ۲۰ می ۲۰۲۵ فعال شد، روی طراحی معماریهای امن و مقیاسپذیر با ترکیب هوش مصنوعی، اتوماسیون و روشهای DevSecOps تمرکز دارد.

هشت آزمون تخصصی CCNP Security شامل:

- 300-710 SNCF – Securing Networks with Cisco Firewalls

- 300-715 SISE – Implementing and Configuring Cisco Identity Services Engine

- 300-720 SESA – Securing Email with Cisco Email Security Appliance

- 300-725 SWSA – Securing the Web with Cisco Secure Web Appliance

- 300-730 SVPN – Implementing Secure Solutions with Virtual Private Networks

- 300-735 SAUTO – Automating and Programming Cisco Security Solutions

- 300-740 SCAZT – Designing and Implementing Secure Cloud Access for Users and Endpoints

- 300-745 SDSI – Designing Cisco Security Infrastructure

۲. معرفی گواهینامه جدید هک اخلاقی

در ۸ ژانویه ۲۰۲۵، سیسکو گواهینامهای در زمینه هک اخلاقی معرفی کرد. این مدرک برخلاف مدارک رسمی، پس از گذراندن دوره عملی و چالشهای عملی (مثل Capture the Flag) اعطا میشود و نیاز به آزمون کتبی ندارد.

این گواهی برای افرادی مناسب است که میخواهند در حوزه امنیت تهاجمی شروع به کار کنند یا مهارتهای تیم قرمز را تقویت نمایند. هرچند این گواهی کامل نیست، اما نقطه شروع مناسبی به شمار میرود.

۳. معرفی نشانهای جدید

نشانهای هوش مصنوعی برای مهندسان شبکه

یکی از جدیدترین نشانهای سیسکو که در ۹ فوریه ۲۰۲۵ معرفی شد، مربوط به هوش مصنوعی برای مهندسان شبکه است. این نشان، افراد را با مدلهای زبانی بزرگ (LLM) و کاربردهای AI در شبکههای مدرن آشنا میکند.

نشانهای تخصصی برای دارندگان مدرک CCDE

چهار مسیر تخصصی جدید نشان ارائه شدهاند که مرتبط با مدرک Cisco Certified Design Expert هستند و بر اساس آزمون عملی انتخابی اعطا میشوند:

- Cisco CCDE Specialist – AI Infrastructure

- Cisco CCDE Specialist – Large Scale Networks

- Cisco CCDE Specialist – On-Prem and Cloud Services

- CCDE Specialist – Workforce Mobility

تغییرات سیسکو در سال ۲۰۲۶

۱. ارتقاء CCNP Collaboration به فضای ابری

از ۳ فوریه ۲۰۲۶، مدارک Collaboration سیسکو با افزودن یک تخصص جدید و بهروزرسانی سه مدرک فعلی به نسخه ۲.۰ بهروزرسانی میشوند:

- 300-801 CLCOR

- 300-815 CLACCM

- 300-820 CLCEI

همچنین یک مدرک جدید با تمرکز بر تجربه مشتری در فضای ابری اضافه شده است:

- 300-825 CLCUX

این بهروزرسانیها هماهنگ با نیازهای واقعی تیمهای فناوری اطلاعات هستند که مدیریت سیستمهای صوتی و تصویری را در محیطهای ابری و ترکیبی بر عهده دارند.

۲. تغییر نام مدارک CyberOps به Cisco Certified Cybersecurity

از ۲۱ ژانویه ۲۰۲۵، مدارک CyberOps با نامهای جدید عرضه شدند و محتوای آنها بهروزرسانی شد تا موضوعاتی مانند شناسایی تهدید با هوش مصنوعی، اتوماسیون عملیات امنیتی و معماری اعتماد صفر را پوشش دهد.

در فوریه ۲۰۲۶، نام مدارک دوباره تغییر خواهد کرد تا با ساختار نامگذاری CCNA و CCNP هماهنگ شوند:

- Cisco Certified Cybersecurity Associate → Cisco Certified Network Associate (CCNA) Cybersecurity

- Cisco Certified Cybersecurity Professional → Cisco Certified Network Professional (CCNP) Cybersecurity

محتوای آزمونها بدون تغییر باقی خواهد ماند.

۳. تغییر نام DevNet به Cisco Automation

در فوریه ۲۰۲۶، مدارک DevNet به نامهای زیر تغییر پیدا میکنند و تمرکز آنها روی اتوماسیون شبکه، برنامهنویسی و توسعه نرمافزار خواهد بود:

- DevNet Associate → CCNA Automation

- DevNet Professional → CCNP Automation

- DevNet Expert → CCIE Automation

آزمون CCNP Automation در ژوئیه ۲۰۲۵ و آزمون عملی CCIE Automation نیز در همان ماه ارائه میشود. تمرکز این مسیر جدید بر زیرساختهای اتوماسیون یکپارچه با هوش مصنوعی است.

با وجود این تغییرات گسترده، پیگیری همه مسیرها ممکن است کمی گیجکننده باشد. بهترین راه، بررسی مداوم نقشه راه رسمی مدارک سیسکو برای دسترسی به اطلاعات بهروز و دقیق است.

سیسکو مسیر خود را به سمت فناوریهای آینده، از جمله هوش مصنوعی، اتوماسیون، فضای ابری و امنیت واقعی بازار کار، همسو کرده است.

نوشته تغییرات جدید مهم مدارک سیسکو در سال 2026 اولین بار در هامون. پدیدار شد.

]]>نوشته بازیابی پسورد فراموش شده root در ESXi 7.x و ESXi 8.x اولین بار در هامون. پدیدار شد.

]]>

با این حال، یک روش غیررسمی برای ریست کردن پسورد وجود دارد که میتواند در برخی موارد مفید باشد، البته VMware آن را تأیید نمیکند.

اگر هاست ESXi شما توسط vCenter Server مدیریت میشود، میتوانید پسورد root را از طریق یک اکانت با دسترسی کافی در vCenter تغییر دهید.

همچنین اگر هاست عضو یک دامنهی Active Directory (AD) باشد، استفاده از کاربران دامنه با دسترسی مدیریتی میتواند گزینه خوبی برای ورود و اعمال تغییرات باشد.

اما اگر هیچیک از این گزینهها در دسترس نباشند و هاست بهصورت standalone باشد (یعنی نه تحت vCenter و نه عضو دامنه)، عملاً امکان بازیابی یا ریست کردن پسورد وجود ندارد. چرا که ESXi از نسخههای 6.x به بعد، هش پسورد را بهصورت رمزگذاریشده در فایلهای پیکربندی ذخیره میکند و برای دسترسی به آن نیاز به دسترسی root است. به همین دلیل، روشهای قدیمی مانند بوت کردن سیستم با یک توزیع لینوکس و ویرایش مستقیم فایلهای پیکربندی دیگر کارایی ندارند.

روش جایگزین بازیابی پسورد Root در ESXi با استفاده از هاست مجازی

در صورتی که امکان استفاده از vCenter یا AD وجود نداشته باشد و هاست ESXi شما standalone باشد، میتوانید از یک روش غیررسمی برای بازیابی پسورد root استفاده کنید. این روش شامل ساخت یک هاست ESXi مجازی، استخراج پیکربندی هاست اصلی و ویرایش هش پسورد در دیتابیس SQLite است.

چرا این روش جواب میدهد؟

فایلهای پیکربندی ESXi از جمله هش پسورد، در یک فایل رمزگذاریشده ذخیره میشوند که فقط هنگام بوت سیستم قابل بارگذاری است. بنابراین، نمیتوان این فایلها را در زمان روشن بودن هاست ویرایش کرد. برای این کار باید هر دو رسانه بوت را روی یک سیستم دیگر (مثلاً لینوکس Live CD) مونت کرده و تغییرات را از آنجا اعمال کنید.

راهاندازی یک هاست ESXi مجازی

برای شروع باید یک نسخه ESXi مجازی با نسخهای کاملاً مشابه هاست فیزیکی بسازید (مثلاً اگر هاست اصلی ESXi 7.0.3 است، هاست مجازی نیز باید دقیقاً همین نسخه باشد).

مراحل ساخت:

- ساخت ماشین مجازی جدید

-

- نوع سیستمعامل را روی Other قرار دهید.

- نسخه مورد نظر ESXi را مطابق با هاست اصلی انتخاب کنید.

- تنظیمات CPU

- در بخش Customize Settings → Virtual Hardware → CPU، گزینه زیر را فعال کنید:

- Expose hardware-assisted virtualization to the guest OS

- اتصال فایل نصب ESXi

- فایل ISO نصب ESXi را از قبل در هاست خود آپلود کنید:

- Storage → Datastore Browser → Upload

- سپس آن را به عنوان درایو DVD برای ماشین مجازی انتخاب کرده و گزینه “Connect at power on” را فعال کنید.

گرفتن بکاپ از فایل state.tgz از هاست فیزیکی

فایل state.tgz یکی از فایلهای حیاتی در ESXi است که تنظیمات دائمی هاست، از جمله هش پسورد root و کلید رمزنگاری فایلهای پیکربندی (مانند local.tgz) را ذخیره میکند. برای ویرایش این فایل، ابتدا باید از آن بکاپ تهیه شود.

نحوه استخراج فایل state.tgz

اگر هاست از USB بوت میشود:

- USB را جدا کرده و به یک سیستم ویندوز وصل کنید.

- فایل state.tgz را از مسیر زیر کپی کنید:

- \bootbank\state.tgz

اگر هاست از دیسک داخلی بوت میشود:

- با استفاده از یک Live CD لینوکس سیستم را بوت کنید.

- دیسک بوت را شناسایی کرده و پارتیشن 6 (با فرمت FAT) را مانت نمایید:

- mount /dev/sdb6 /mnt

- سپس فایل state.tgz را از مسیر زیر استخراج کنید:

- /mnt/bootbank/state.tgz

نکته: بهتر است یک کپی از این فایل روی سیستم محلی یا درایو شبکهای ذخیره کنید و از آن نسخه پشتیبان بگیرید.

انتقال فایل state.tgz به هاست ESXi مجازی

پس از گرفتن بکاپ از هاست فیزیکی، باید فایل را به هاست ESXi مجازی که قبلاً ساختهاید منتقل کنید.

انتقال فایل با scp

اگر فایل روی یک کامپیوتر ویندوزی قرار دارد، میتوانید با استفاده از دستور زیر آن را منتقل کنید (فرض بر این است که WinSCP یا ابزار مشابه نصب شده است):

scp "C:\temp\state.tgz" root@10.0.7.155:/tmp/state.tgz

آدرس IP در اینجا باید مربوط به هاست ESXi مجازی باشد.

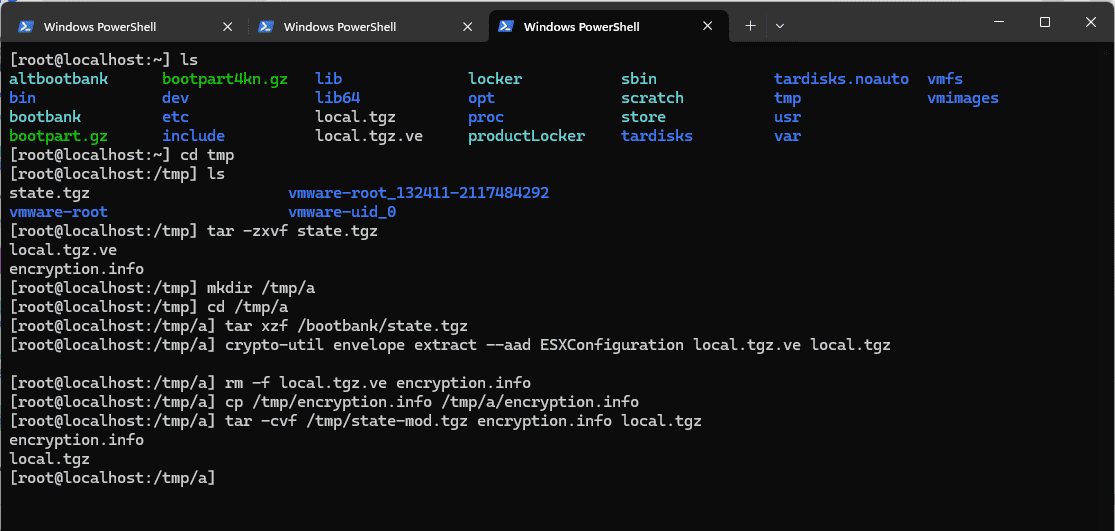

سپس وارد هاست مجازی شوید و فایل را استخراج کنید:

cd /tmp

tar -zxvf state.tgz

وارد کردن کلید رمزنگاری هاست فیزیکی به هاست مجازی

حالا باید فایل رمزگذاریشده state.tgz هاست مجازی را باز کرده، کلید رمزنگاری هاست فیزیکی را جایگزین کرده و فایل جدیدی بسازید.

دستورات لازم

cp /bootbank/state.tgz /tmp/state.tgz

cd /tmp

tar -xzf state.tgz

rm state.tgz

vmtar -x local.tgz -o local.tar

tar -xf local.tar

rm local.tar

cp /tmp/encryption.info etc/vmware/

vmtar -c local.tar etc/vmware -o local.tgz

mv local.tgz state-mod.tgz

ویرایش فایل پیکربندی در هاست هدف

بعد، فایل /tmp/state-mod.tgz را به کامپیوتر خود کپی کنید:

scp root@10.0.7.155:/tmp/state-mod.tgz "C:\temp\state-mod.tgz"

سپس هاست مجازی را خاموش کنید تا بتوانید درایو VMDK آن را آزاد کنید.

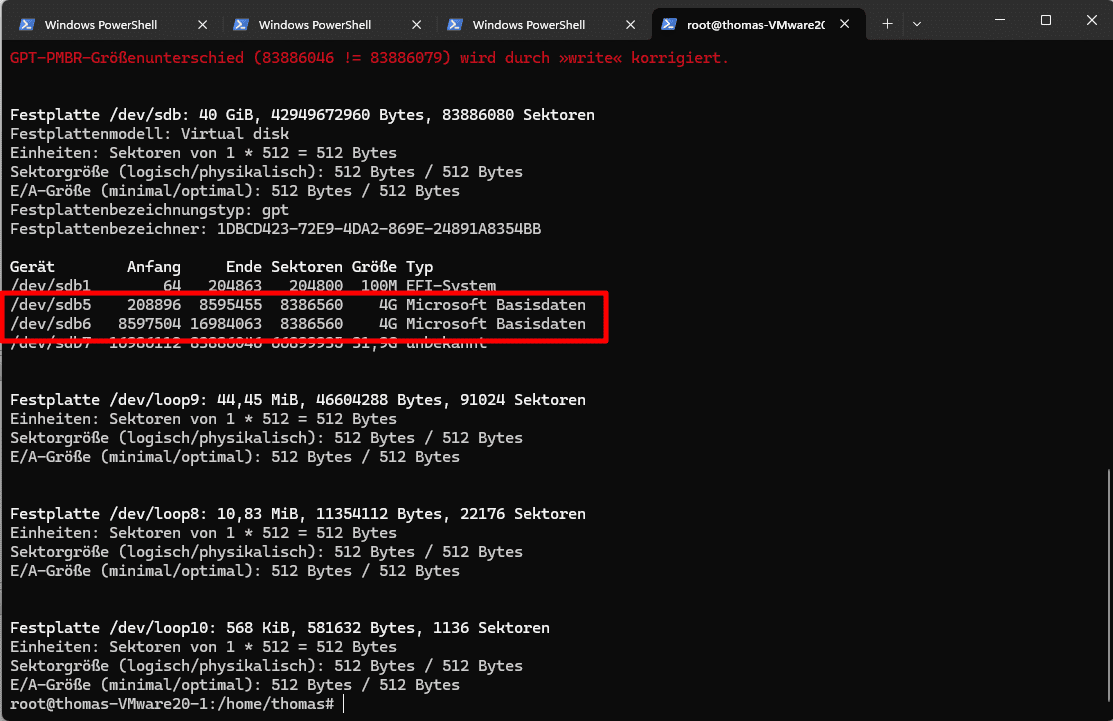

مونت کردن VMDK هاست هدف در یک VM لینوکس

اکنون فایل VMDK این VM را به یک VM لینوکس متصل کنید و آن را روشن کنید.

در ترمینال سیستم مهمان دستور

fdisk -l

باید دو پارتیشن bootbank شماره 5 و 6 را نمایش دهد.

انتقال state-mod.tgz به VM لینوکس و جایگزینی state.tgz

برای انتقال فایل state-mod.tgz که قبلاً ساختید، از کامپیوتر ویندوز (مسیر C:\temp) به ماشین لینوکس (دایرکتوری /home/thomas) با آدرس IP 10.0.7.140، میتوانید از دستور زیر در ترمینال یا پاورشل ویندوز استفاده کنید:

توضیحات:

- scp ابزار امن کپی فایل بین سیستمها است.

- thomas@10.0.7.140 یعنی نام کاربری thomas روی ماشین لینوکس با آدرس IP مذکور.

- /home/thomas/state-mod.tgz مسیر مقصد فایل در لینوکس است.

بعد از اجرای این دستور، سیستم از شما پسورد کاربر thomas را میپرسد و پس از وارد کردن آن، انتقال فایل آغاز میشود.

اگر در ویندوز از ترمینال معمولی استفاده میکنید و دستور scp شناسایی نمیشود، باید OpenSSH Client را نصب یا از ابزارهایی مانند PuTTY (pscp) استفاده کنید.

scp "C:\temp\state-mod.tgz" thomas@10.0.7.140:/home/thomas/state-mod.tgz

سپس پارتیشنهای bootbank را مانت کرده و فایل state.tgz را با state-mod.tgz جایگزین کنید:

sudo su

mkdir -p /bootbank1

mkdir -p /bootbank2

mount /dev/sdc5 /bootbank1

mount /dev/sdc6 /bootbank2

cp /home/thomas/state-mod.tgz /bootbank1/state.tgz

cp /home/thomas/state-mod.tgz /bootbank2/state.tgz

umount /bootbank1

umount /bootbank2

</code >

سپس فایل VMDK را از VM لینوکس جدا کرده و هاست مجازی را دوباره راهاندازی کنید. حالا پیکربندی با کلید رمزگشایی شده هاست فیزیکی بارگذاری میشود.

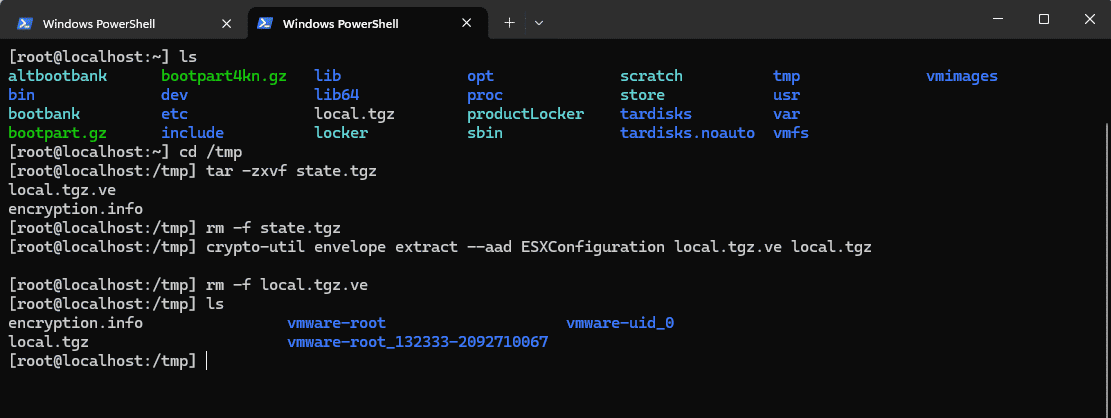

کپی کردن state.tgz هاست فیزیکی به ESXi مجازی و رمزگشایی local.tgz.ve

در این مرحله، فایل state.tgz هاست فیزیکی که قبلاً کپی کردهاید را به دایرکتوری /tmp هاست مجازی منتقل کنید.

سپس فایل local.tgz.ve داخل آن را رمزگشایی کنید:

cd /tmp

cp /bootbank/state.tgz ./

tar -xzf state.tgz

rm state.tgz

vmtar -x local.tgz.ve -o local.tgz

جایگزینی هش پسورد در پایگاه داده پیکربندی ESXi

اکنون کار اصلی یعنی جایگزینی هش پسورد را انجام دهید. ابتدا فایل local.tgz را استخراج کنید:

tar -zxvf local.tgz

پس از استخراج، سه دایرکتوری .ssh، etc/ و var/ در /tmp خواهید داشت. پایگاه داده پیکربندی مربوطه در مسیر زیر است:

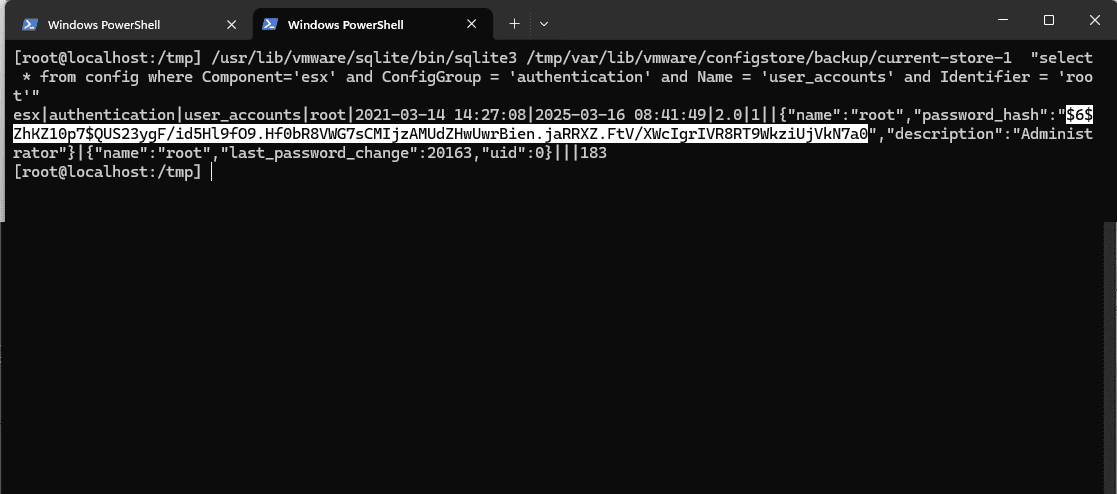

/tmp/var/lib/vmware/configstore/backup/current-store-1

در این دیتابیس باید هش پسورد root فراموش شده را با هش جدیدی که میدانید جایگزین کنید. چون فایل یک پایگاه داده SQLite است، میتوانید با ابزار sqlite3 آن را ویرایش کنید. هش کنونی پسورد root را میتوانید با دستور زیر ببینید:

/usr/lib/vmware/sqlite/bin/sqlite3 /tmp/var/lib/vmware/configstore/backup/current-store-1 "select * from config where Component='esx' and ConfigGroup = 'authentication' and Name = 'user_accounts' and Identifier = 'root'"

برای تولید هش جدید، میتوانید از دستور زیر استفاده کنید:

openssl passwd -6

یا از یک generator آنلاین استفاده کنید.

سپس هش جدید را به صورت زیر وارد دیتابیس کنید:

/usr/lib/vmware/sqlite/bin/sqlite3 /tmp/var/lib/vmware/configstore/backup/current-store-1 "update config set UserValue='"name":"root","password_hash":"$6$s6ic82Ik$ER28x38x.1umtnQ99Hx9z0ZBOHBEuPYneedI1ekK2cwe/jIpjDcBNUHWHw0LwuRYJWhL3L2ORX3I5wFxKmyki1","description":"Administrator"' where Component='esx' and ConfigGroup = 'authentication' and Name = 'user_accounts' and Identifier = 'root'"

بازسازی state.tgz برای هاست فیزیکی

بعد از جایگزینی هش پسورد، باید فایل state.tgz را دوباره از اجزای اصلی که در /tmp استخراج کردهاید، بازسازی کنید. فایل جدید شامل دیتابیس اصلاح شده خواهد بود:

vmtar -c etc .ssh var -o local.tgz

vmtar -c local.tgz -o local.tgz.ve

tar -czf state-recover.tgz local.tgz.ve

فایل state-recover.tgz را باید به VM لینوکس منتقل کنید. اگر ESXi روی یک USB نصب شده، میتوانید به سادگی آن را در VM لینوکس مانت کنید. اما اگر ESXi به صورت عادی از دیسک بوت میشود، هاست را از USB با توزیع لینوکسی مثل Ubuntu بوت کنید.

سپس همانند مرحله 5، پارتیشنها را مانت کنید و فایل state.tgz را با state-recover.tgz جایگزین کنید:

sudo su

mkdir -p /bootbank1

mkdir -p /bootbank2

mount /dev/sdb5 /bootbank1

mount /dev/sdb6 /bootbank2

cp /root/state-recover.tgz /bootbank1/state.tgz

cp /root/state-recover.tgz /bootbank2/state.tgz

umount /bootbank1

umount /bootbank2

وقتی هاست فیزیکی با این پیکربندی جدید بوت شود، باید بتوانید دوباره با کاربر root وارد شوید.

نوشته بازیابی پسورد فراموش شده root در ESXi 7.x و ESXi 8.x اولین بار در هامون. پدیدار شد.

]]>